A PCAP (Packet Capture), magyarul csomagfogás, egy fájlformátum, amely a hálózati forgalom rögzítésére szolgál. Ez a rögzített forgalom aztán felhasználható a hálózati problémák diagnosztizálására, a biztonsági incidensek kivizsgálására, vagy a hálózati teljesítmény elemzésére. A PCAP fájlok lényegében a hálózaton áthaladó adatcsomagok pillanatképei, amelyek tartalmazzák a csomagok fejlécét és hasznos terhelését.

A hálózati analízisben a PCAP fájlok kulcsfontosságú szerepet töltenek be. Lehetővé teszik a hálózati szakemberek számára, hogy mélyrehatóan megvizsgálják a hálózati kommunikációt, és azonosítsák a rendellenességeket, a biztonsági réseket vagy a teljesítménybeli szűk keresztmetszeteket. Ahelyett, hogy csak a hálózati eszközök által generált naplókat vizsgálnánk, a PCAP fájlok valós idejű képet adnak a hálózati forgalomról.

A PCAP fájlok használata nélkülözhetetlen a modern hálózati biztonság és hibaelhárítás szempontjából.

Számos eszköz és szoftver áll rendelkezésre a PCAP fájlok létrehozására és elemzésére. A Wireshark az egyik legnépszerűbb nyílt forráskódú hálózati protokoll analizátor, amely lehetővé teszi a felhasználók számára, hogy valós időben figyeljék a hálózati forgalmat, vagy elemezzék a már rögzített PCAP fájlokat. Más eszközök, mint például a tcpdump, parancssori interfészt biztosítanak a csomagok rögzítéséhez és szűréséhez.

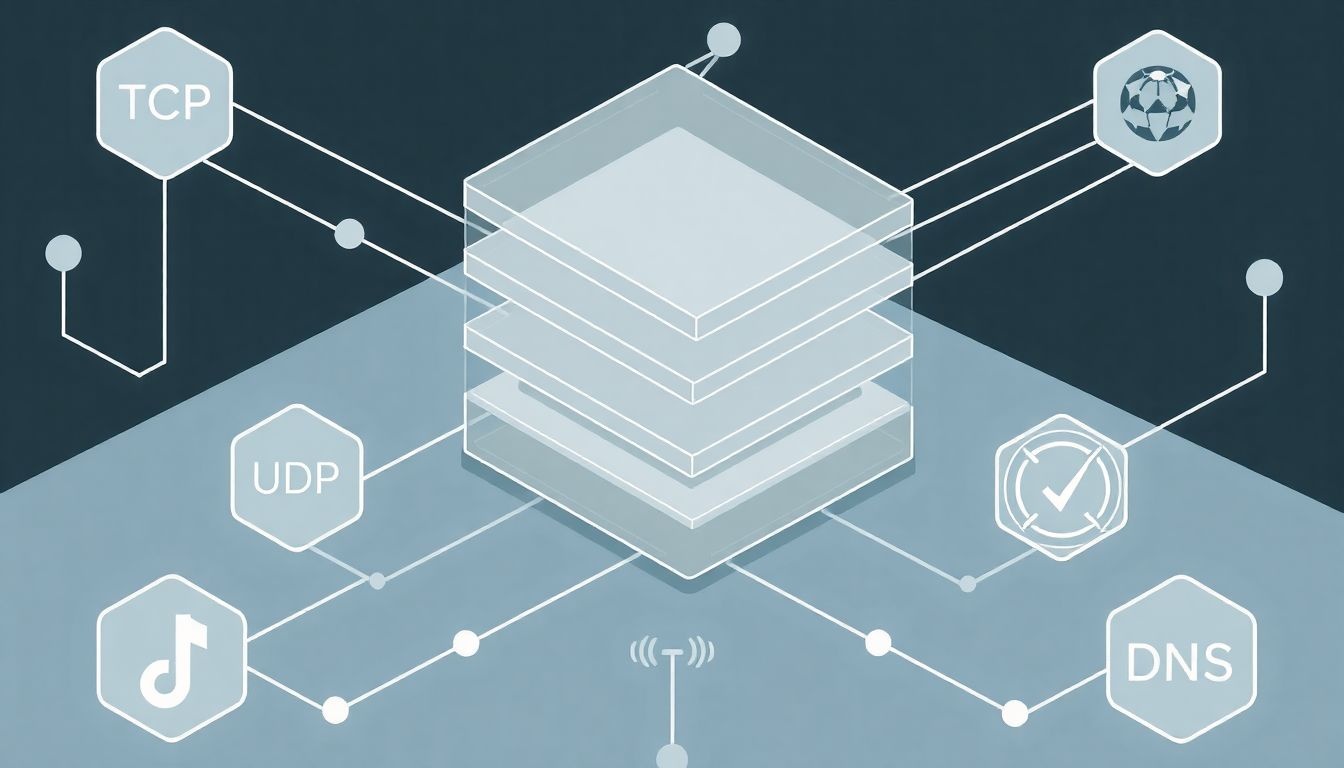

A PCAP fájlok elemzése során a szakemberek különböző szempontokat vizsgálnak, beleértve a forrás- és cél IP címeket, a portszámokat, a protokollokat (pl. TCP, UDP, HTTP), és a csomagok tartalmát. Ez az információ segíthet azonosítani a gyanús tevékenységeket, például a rosszindulatú szoftverek által generált forgalmat, a jogosulatlan hozzáférési kísérleteket, vagy a szolgáltatásmegtagadási (DoS) támadásokat. A helyes elemzéshez elengedhetetlen a hálózati protokollok mélyreható ismerete.

A PCAP fájlformátum részletes bemutatása

A PCAP (Packet Capture) fájlformátum a hálózati adatcsomagok rögzítésének és tárolásának standard módja. A hálózati analízis során elengedhetetlen, mivel lehetővé teszi a hálózati forgalom részletes vizsgálatát, hibaelhárítást, és biztonsági incidensek feltárását.

A PCAP fájl szerkezete két fő részből áll: egy globális header-ből és csomag rekordok sorozatából. A globális header tartalmazza a fájlformátum verzióját, a rögzített adatok típusát (pl. Ethernet), és az időbélyeg pontosságát. Ez az információ kulcsfontosságú a fájl helyes értelmezéséhez.

Minden csomag rekord tartalmazza a tényleges hálózati csomagot, valamint metaadatokat, mint például az érkezési időpontot (időbélyeg) és a csomag eredeti méretét. Az időbélyeg általában másodperc és mikroszekundum pontossággal kerül rögzítésre, ami lehetővé teszi a csomagok időbeli sorrendjének pontos meghatározását.

A csomag rekordokon belül maguk a hálózati csomagok találhatók, amelyek a protokoll-hierarchia szerint vannak felépítve. Ez azt jelenti, hogy a csomag tartalmazhat Ethernet keretet, IP csomagot, TCP vagy UDP szegmenst, és végül az alkalmazási réteg adatát (pl. HTTP kérést vagy DNS választ). A PCAP fájl egyszerűen tárolja ezeket a rétegeket, lehetővé téve a későbbi analízist a különböző szinteken.

A PCAP fájlok elemzésére számos eszköz áll rendelkezésre, mint például a Wireshark, a tcpdump, és a Tshark. Ezek az eszközök lehetővé teszik a csomagok szűrését, dekódolását, és a hálózati forgalom vizuális megjelenítését. A szűrés különösen fontos, mivel a nagy méretű PCAP fájlokban nehéz lehet megtalálni a releváns információkat.

A PCAP fájlok biztonsági szempontból is kritikusak. A rögzített hálózati forgalom tartalmazhat sérülékeny adatokat, mint például jelszavakat, hitelkártya számokat, vagy más bizalmas információkat. Ezért a PCAP fájlok tárolása és kezelése során különös figyelmet kell fordítani az adatok védelmére.

A PCAP fájlok nem csak a hálózati hibaelhárításban és biztonsági vizsgálatokban hasznosak, hanem a hálózati alkalmazások fejlesztésében és tesztelésében is.

A különböző operációs rendszerek különböző módszereket kínálnak a PCAP fájlok létrehozására. Linux rendszereken a tcpdump parancs a leggyakrabban használt eszköz, míg Windows rendszereken a WinPcap könyvtár és a hozzá kapcsolódó eszközök (pl. Wireshark) biztosítják a funkcionalitást.

A PCAP fájlok formátuma idővel fejlődött. A PCAP Next Generation (PCAP-NG) egy újabb verzió, amely számos fejlesztést kínál az eredeti formátumhoz képest, mint például a több interfész támogatása, a kommentárok tárolásának lehetősége, és a rugalmasabb adattárolási struktúra.

A PCAP fájlok elemzése során gyakran használunk szűrőket, amelyek lehetővé teszik a releváns csomagok kiválasztását. A szűrők lehetnek egyszerűek (pl. IP cím alapján) vagy összetettek (pl. protokoll és portszám kombinációja alapján). A Wireshark például egy nagyon hatékony szűrőnyelvet (Berkeley Packet Filter – BPF) használ.

A PCAP fájlok szerkezete: Header, Packet Header, Packet Data

A PCAP fájlok, melyek a hálózati forgalom rögzítésére szolgálnak, strukturált formában tárolják az adatokat. A fájl alapvetően három fő részből áll: a header-ből (fejléc), a packet header-ből (csomag fejléc) és a packet data-ból (csomag adat).

A header, vagyis a fájl fejléc, a PCAP fájl elején található, és tartalmazza a fájl formátumára vonatkozó globális információkat. Ide tartozik például a magic number, ami azonosítja a fájlt PCAP fájlként, valamint a verziószám, ami jelzi a PCAP formátum melyik változatát használja a fájl. További fontos információ a time stamp accuracy (időbélyeg pontosság) és a snapshot length (pillanatkép hossza), ami a rögzített csomagok maximális méretét határozza meg. A header ezen kívül tárolja a timezone offset-et is, ami a helyi időzóna eltérését jelzi a UTC-hez képest. Mindezek az adatok elengedhetetlenek a PCAP fájl helyes értelmezéséhez és feldolgozásához.

A header után következnek a rögzített csomagok, melyek mindegyike egy packet header-rel kezdődik. A packet header tartalmazza az adott csomagra vonatkozó metaadatokat. Ilyen például a timestamp (időbélyeg), ami pontosan jelzi a csomag rögzítésének időpontját. Ez az időbélyeg kulcsfontosságú a hálózati események időbeli sorrendjének elemzéséhez. A packet header tartalmazza továbbá a captured packet length (rögzített csomag hossza) és az original packet length (eredeti csomag hossza) értékeket. A rögzített csomag hossza azt mutatja, hogy a csomagból ténylegesen mennyi került rögzítésre (a snapshot length korlát figyelembevételével), míg az eredeti csomag hossza a teljes csomag méretét jelzi, még akkor is, ha az nem került teljes egészében rögzítésre.

A packet header-ben tárolt időbélyeg és hosszinformációk alapvetőek a hálózati forgalom elemzéséhez, mivel lehetővé teszik a csomagok sorrendjének és méretének pontos meghatározását.

A packet header-t követi a packet data, ami a tényleges hálózati csomag tartalmát, vagyis payload-ját tartalmazza. Ez a rész tartalmazza azokat az adatokat, amiket a hálózati protokollok továbbítanak, mint például HTTP kérések, DNS válaszok vagy TCP szegmensek. A packet data elemzése során lehetőség nyílik a hálózati kommunikáció tartalmának megismerésére, a potenciális biztonsági incidensek felderítésére és a hálózati problémák okainak feltárására.

A packet data értelmezéséhez elengedhetetlen a hálózati protokollok ismerete, hiszen a csomag tartalma különböző protokollok szerint van formázva. Például egy TCP csomag tartalmazhat IP fejléceket, TCP fejléceket és magát az adatot. Az elemző eszközök, mint például a Wireshark, képesek a packet data-t protokollok szerint bontani és értelmezni, ezáltal segítve a hálózati analitikust a forgalom mélyebb megértésében. A packet data vizsgálata során érdemes figyelni a protokollok fejléceire, a küldő és fogadó IP címekre, a portszámokra és az alkalmazási rétegben továbbított adatokra. A packet data elemzése kulcsfontosságú a hálózati biztonsági incidensek felderítésében és a teljesítményproblémák azonosításában.

A leggyakoribb PCAP eszközök és szoftverek áttekintése (Wireshark, tcpdump, TShark)

A hálózati analízis során a PCAP (Packet Capture) fájlok kulcsfontosságúak. Ezek a fájlok a hálózaton áthaladó adatcsomagok rögzített másolatai, melyek lehetővé teszik a hálózati forgalom részletes vizsgálatát. Számos eszköz és szoftver áll rendelkezésre a PCAP fájlok létrehozására és elemzésére, melyek közül a legelterjedtebbek a Wireshark, a tcpdump és a TShark.

A Wireshark egy ingyenes, nyílt forráskódú hálózati protokoll analizátor. Felhasználóbarát grafikus felületével rendelkezik, ami nagyban megkönnyíti a PCAP fájlok elemzését. Képes valós időben rögzíteni a hálózati forgalmat, illetve betölteni és elemezni a már meglévő PCAP fájlokat. Számos szűrőt és elemzési eszközt kínál, melyek segítségével a felhasználók részletesen megvizsgálhatják a különböző protokollokat és a hálózati kommunikációt. A Wireshark támogatja a legtöbb elterjedt hálózati protokollt, és képes dekódolni az adatcsomagok tartalmát, így könnyen azonosíthatók a problémák, például a lassú hálózati sebesség vagy a biztonsági rések.

A tcpdump egy parancssori hálózati csomag analizátor. Bár nem rendelkezik grafikus felülettel, rendkívül hatékony és sokoldalú eszköz. Gyakran használják szervereken és beágyazott rendszereken, ahol a grafikus felület nem feltétlenül szükséges. A tcpdump képes valós időben rögzíteni a hálózati forgalmat, és szűrőket alkalmazni a rögzített adatokra. A rögzített adatokat PCAP fájlba menti, melyek később más eszközökkel, például a Wireshark-kal is elemezhetők. A tcpdump különösen hasznos a hálózati problémák diagnosztizálásában és a biztonsági incidensek kivizsgálásában.

A tcpdump egyik legnagyobb előnye a sebessége és a hatékonysága, ami lehetővé teszi a nagy forgalmú hálózatok elemzését is.

A TShark a Wireshark parancssori változata. A Wireshark motorját használja a csomagok elemzésére, de nem rendelkezik grafikus felülettel. A TShark ideális a szkriptekben való használatra és az automatizált hálózati elemzési feladatokra. Képes PCAP fájlokat létrehozni, elemezni és különböző formátumokba exportálni az adatokat. A TShark segítségével a hálózati forgalom elemzése automatizálható, ami jelentősen csökkenti a manuális munkaigényt.

Ezek az eszközök mind rendelkeznek egyedi előnyökkel, így a választás a felhasználó igényeitől és a rendelkezésre álló erőforrásoktól függ. A Wireshark a felhasználóbarát felületének köszönhetően ideális a kezdők számára, míg a tcpdump és a TShark a tapasztaltabb felhasználók számára kínálnak nagyobb rugalmasságot és hatékonyságot.

PCAP rögzítés: A hálózati forgalom gyűjtésének módszerei

A PCAP (Packet Capture) rögzítés a hálózati analízis alapköve. Lényege, hogy a hálózati forgalom nyers adatcsomagjait (packet) gyűjtjük, melyeket később elemzésre használhatunk. Több módszer is létezik a PCAP adatok gyűjtésére, melyek eltérő helyzetekben alkalmazhatók.

Az egyik leggyakoribb módszer a hálózati interfész monitorozása. Ez azt jelenti, hogy a hálózati kártyát „promiscuous” módba állítjuk, melynek köszönhetően az összes rajta áthaladó forgalmat látja, nem csak a neki címzettet. Ehhez olyan eszközökre van szükség, mint a Wireshark, tcpdump vagy hasonló hálózati analizátorok.

Egy másik módszer a TAP (Test Access Point) használata. A TAP egy hardveres eszköz, mely fizikailag beilleszthető a hálózati kábelbe, és a forgalom egy másolatát küldi az elemző eszköznek. Előnye, hogy nem befolyásolja a hálózat működését, és passzív módon gyűjti az adatokat.

A switch port mirroring (más néven SPAN port) is egy gyakori megoldás. Ebben az esetben a switch egy adott portjának forgalmát átirányítjuk egy másik portra, ahol az elemző eszköz csatlakozik. A port mirroring konfigurálása switch-függő.

A PCAP rögzítés elengedhetetlen a hálózati hibaelhárításhoz, a biztonsági incidensek vizsgálatához és a hálózati teljesítmény optimalizálásához.

Vannak olyan helyzetek, amikor a forgalmat közvetlenül az eszközökön (szervereken, routereken) kell rögzíteni. Ez akkor lehet indokolt, ha a probléma egy adott eszközön jelentkezik. Ilyenkor az eszköz operációs rendszerének megfelelő eszközt (pl. tcpdump Linuxon) használjuk.

A felhőalapú környezetekben a PCAP rögzítése eltérő megközelítést igényelhet. A felhőszolgáltatók általában biztosítanak valamilyen módszert a hálózati forgalom naplózására vagy tükrözésére, melyeket a saját infrastruktúrájukba integrált eszközökkel használhatunk.

A rögzített PCAP fájlok tárolása és kezelése is fontos szempont. A nagy mennyiségű adat tárolásához és elemzéséhez megfelelő infrastruktúrára és eszközökre van szükség. Fontos a megfelelő szűrési technikák alkalmazása, hogy csak a releváns forgalmat rögzítsük, ezzel csökkentve a tárolási igényt és a későbbi elemzés idejét.

A rögzítés során figyelembe kell venni az adatvédelmi szempontokat is. A hálózati forgalom személyes adatokat tartalmazhat, ezért a rögzítést a vonatkozó jogszabályoknak megfelelően kell végezni.

Hálózati interfészek kiválasztása PCAP rögzítéshez

A PCAP rögzítés első lépése a megfelelő hálózati interfész kiválasztása. Ez az interfész az a pont, ahol a hálózati forgalmat megfigyeljük és rögzítjük. A választás nagymértékben függ attól, hogy mit szeretnénk elemezni.

Ha egy adott gép forgalmát akarjuk vizsgálni, akkor a gép hálózati kártyáját (pl. Ethernet vagy Wi-Fi adapter) kell kiválasztanunk.

Több interfész is létezhet a rendszerben. Például, egy laptopon egyszerre lehet aktív a vezetékes és a vezeték nélküli kapcsolat is. A ‘lo’ vagy ‘loopback’ interfész a helyi gépen belüli kommunikációt figyeli, ami hasznos lehet a helyi alkalmazások hibakereséséhez.

Amennyiben egy teljes hálózatot szeretnénk monitorozni, akkor egy olyan interfészt kell választanunk, ami a hálózati forgalom kritikus pontján található. Ez lehet egy router interfésze, egy tükrözött port (SPAN port) egy switch-en, vagy egy hálózati tap (network tap).

A helyes interfész kiválasztása kulcsfontosságú a releváns adatok rögzítéséhez. Rossz választás esetén a szükséges információk hiányozhatnak, vagy éppen túl sok irreleváns adatot gyűjthetünk, ami megnehezíti az elemzést. Gondosan mérlegeljük, hogy milyen forgalmat szeretnénk megfigyelni, és ennek megfelelően válasszuk ki az interfészt.

Capture filterek használata a releváns forgalom szűrésére

A PCAP fájlok elemzése során a hatalmas adatmennyiség komoly kihívást jelenthet. Képzeljük el, hogy egy teljes nap forgalmát rögzítettük egy hálózaton. Ebben az esetben a releváns információk megtalálása tű a szénakazalban. Éppen ezért elengedhetetlen a capture filterek használata, melyek lehetővé teszik, hogy a rögzítés során csak a számunkra érdekes forgalmat mentsük el.

A capture filterek a hálózati kártya szintjén működnek, és még a csomag rögzítése előtt eldöntik, hogy az adott csomagot el kell-e menteni a PCAP fájlba, vagy sem. Ez jelentős mértékben csökkenti a rögzített adatmennyiséget, ezáltal megkönnyítve az elemzést és a tárolást.

A capture filterek használata nem csak a tárhelyet kíméli, hanem jelentősen felgyorsítja a hálózati analízis folyamatát.

A filterek szintaxisa általában a Berkeley Packet Filter (BPF) nyelven alapul. Ez egy hatékony és rugalmas nyelv, amely lehetővé teszi, hogy különböző kritériumok alapján szűrjük a forgalmat. Néhány példa:

- Protokoll alapú szűrés: Csak a TCP, UDP vagy ICMP protokollokat tartalmazó csomagokat mentjük el. Például:

tcp,udp,icmp. - Port alapú szűrés: Csak az adott portokon kommunikáló csomagokat mentjük el. Például:

port 80(HTTP),port 443(HTTPS). - IP cím alapú szűrés: Csak a megadott IP címekkel kommunikáló csomagokat mentjük el. Például:

host 192.168.1.100,net 192.168.1.0/24. - Kombinált szűrés: Több feltételt kombinálhatunk logikai operátorokkal (

and,or,not). Például:tcp and port 80 and host 192.168.1.100(TCP forgalom a 80-as porton a 192.168.1.100 címről).

Fontos, hogy a capture filtereket helyesen konfiguráljuk. Egy rosszul megírt filter a szükséges információk elvesztéséhez vezethet. Érdemes a filtereket tesztelni, mielőtt élesben használnánk őket. Például, ha egy adott HTTP kérést szeretnénk elkapni, de rosszul adjuk meg a portot, akkor nem fogjuk látni a kívánt adatot.

A Wireshark és a tcpdump a legnépszerűbb eszközök a PCAP fájlok rögzítésére és elemzésére. Mindkettő támogatja a capture filterek használatát, de a szintaxisuk kismértékben eltérhet. A Wireshark grafikus felületet kínál a filterek szerkesztéséhez, míg a tcpdump parancssori eszközként működik.

PCAP analízis alapjai: Protokollok azonosítása és elemzése (TCP, UDP, HTTP, DNS)

A PCAP (Packet Capture) fájlok a hálózati forgalom nyers adatait tartalmazzák, lehetővé téve a hálózati analízist és a problémák elhárítását. Az elemzés első lépése a különböző protokollok azonosítása és a bennük foglalt információk értelmezése.

A TCP (Transmission Control Protocol) egy kapcsolatorientált protokoll, ami azt jelenti, hogy adatátvitel előtt kapcsolatot épít ki a két végpont között. A TCP csomagok elemzése során figyelhetünk a szekvenciaszámokra, ACK (Acknowledgement) jelzésekre és a flag-ekre (SYN, ACK, FIN, RST), melyek a kapcsolat felépítését, adatátvitelét és lezárását jelzik. A TCP elemzés során azonosíthatók a hálózati késések, csomagvesztések, és a kapcsolat stabilitása.

Az UDP (User Datagram Protocol) egy kapcsolat nélküli protokoll, gyorsabb, de kevésbé megbízható, mint a TCP. UDP-t gyakran használják streaming alkalmazásokhoz és DNS lekérdezésekhez. Az UDP csomagok elemzése során a forrás- és célportokat, valamint a hasznos adatot vizsgáljuk. A magas UDP forgalom szokatlan lehet, és DDoS támadásra utalhat.

A protokollok helyes azonosítása és a csomagok részletes elemzése kulcsfontosságú a hálózati problémák feltárásához és a biztonsági incidensek kezeléséhez.

A HTTP (Hypertext Transfer Protocol) a weboldalak és más webes erőforrások letöltésére használt protokoll. A HTTP csomagok elemzése során a kéréseket (GET, POST), a válaszokat (200 OK, 404 Not Found), a HTTP fejléceket és a tartalmat vizsgáljuk. Ezzel azonosíthatók a lassú weboldal betöltések, a hibás linkek és a potenciális biztonsági rések.

A DNS (Domain Name System) protokoll a domain nevek IP címekre való feloldására szolgál. A DNS csomagok elemzése során a lekérdezéseket, a válaszokat és a DNS szerverek címét vizsgáljuk. A DNS forgalom elemzésével azonosíthatók a malware által generált domain nevek, a DNS poisoning támadások és a lassú DNS feloldások.

A PCAP fájlok elemzéséhez különböző eszközök állnak rendelkezésre, mint például a Wireshark, a tcpdump és a Tshark. Ezek az eszközök lehetővé teszik a csomagok szűrését, dekódolását és vizualizálását, megkönnyítve a hálózati forgalom elemzését.

A hálózati analízis során a protokollok mélyebb megértése elengedhetetlen. A TCP, UDP, HTTP és DNS protokollok elemzésével feltárhatók a hálózati problémák okai és javíthatók a hálózat teljesítménye és biztonsága.

Hálózati kommunikációs minták feltárása PCAP adatokból

A PCAP (Packet Capture) fájlok a hálózati forgalom nyers adatait tárolják. Ezen adatok elemzésével feltárhatjuk a hálózati kommunikációs mintákat, ami elengedhetetlen a hibaelhárításhoz, a biztonsági incidensek kivizsgálásához és a hálózat teljesítményének optimalizálásához.

A hálózati kommunikációs minták vizsgálata során először a protokollok eloszlását érdemes megvizsgálni. Milyen protokollok dominálnak a forgalomban (pl. HTTP, HTTPS, DNS, SMTP)? A szokatlan protokollok használata gyanús tevékenységre utalhat.

Ezután a forgalmi irányokat kell elemezni. Melyik gépek kommunikálnak egymással a leggyakrabban? Melyik gépek generálnak a legtöbb forgalmat? A bejövő és kimenő forgalom aránya is fontos információkat hordozhat.

A kommunikáció időbeli mintázatait is érdemes megvizsgálni. A forgalom csúcsidői, a kapcsolatok gyakorisága és időtartama mind segíthetnek a normális működés megértésében és a rendellenességek azonosításában.

A PCAP adatok lehetővé teszik, hogy mélyrehatóan megértsük a hálózati kommunikációt, feltárjuk a rejtett mintázatokat és azonosítsuk a potenciális problémákat.

A biztonsági szempontból különösen fontos a rosszindulatú tevékenységek azonosítása. A PCAP adatok elemzésével felderíthetők a botnetekkel való kommunikáció, a adatszivárgási kísérletek és a behatolási kísérletek.

Például, ha egy belső gép nagy mennyiségű adatot küld egy ismeretlen külső címre, az adatszivárgásra utalhat. Ha pedig egy gép folyamatosan próbál kapcsolatot létesíteni különböző portokon, az portscannelésre utalhat.

A PCAP elemzéshez számos eszköz áll rendelkezésre, mint például a Wireshark, TCPdump és Tshark. Ezek az eszközök lehetővé teszik a forgalom szűrését, elemzését és vizualizálását, segítve a hálózati kommunikációs minták feltárását.

A PCAP adatok vizualizációjának módszerei (grafikonok, diagramok)

A PCAP adatok vizualizációja kulcsfontosságú a hálózati forgalom megértéséhez. A nyers csomagadatok nehezen értelmezhetők, ezért grafikonok és diagramok segítségével tesszük őket átláthatóbbá.

Számos módszer létezik a PCAP adatok vizuális megjelenítésére. Például, idősoros grafikonok segítségével ábrázolhatjuk a hálózati forgalom mennyiségét az idő függvényében. Ez segíthet azonosítani a forgalmi csúcsokat és a rendellenességeket.

A kördiagramok alkalmasak a protokollok eloszlásának bemutatására. Láthatjuk, hogy a forgalom hány százaléka TCP, UDP vagy más protokoll. A sávdiagramok pedig az egyes IP címek által generált forgalom összehasonlítására használhatók.

A hálózati analízis során gyakran használunk folyamdiagramokat is, amelyek a kapcsolatok közötti adatfolyamot mutatják be. Ez különösen hasznos a kommunikációs mintázatok azonosításához.

A vizualizáció célja, hogy a komplex hálózati adatokat könnyen értelmezhető formátumba konvertáljuk, ezáltal gyorsabbá és hatékonyabbá téve a hibaelhárítást és a biztonsági incidensek kivizsgálását.

Ezek a vizuális ábrázolási módszerek lehetővé teszik a hálózati szakemberek számára, hogy gyorsan azonosítsák a problémás területeket és mélyebben megértsék a hálózati forgalom jellemzőit.

Biztonsági incidensek felderítése PCAP analízissel (malware, támadások, adatlopás)

A PCAP (Packet Capture) fájlok kulcsfontosságúak a biztonsági incidensek kivizsgálásában. Ezek a fájlok a hálózati forgalom pillanatnyi állapotát rögzítik, lehetővé téve a szakértők számára, hogy visszamenőlegesen elemezzék a kommunikációt és azonosítsák a potenciális fenyegetéseket.

A malware-ek gyakran rejtett csatornákon keresztül kommunikálnak a vezérlőszervereikkel. A PCAP analízis során ezeket a szokatlan kapcsolatokat lehet felfedezni, például a nem standard portokon történő kommunikációt, vagy a gyanús domainneveket. A forgalmi minták elemzésével azonosíthatók a fertőzött gépek, és nyomon követhető a kártevő terjedése a hálózaton belül.

A támadások, mint például a brute-force támadások vagy a DDoS (Distributed Denial of Service) támadások, szintén jól kimutathatók PCAP fájlokból. A nagy mennyiségű, azonos forrásból érkező kérések egyértelműen jelezhetnek egy támadást. A TCP flag-ek elemzése (SYN, ACK, FIN) segíthet a támadás típusának azonosításában.

A PCAP analízis lehetővé teszi, hogy a biztonsági szakemberek rekonstruálják a támadás menetét, azonosítsák a támadó eszközöket és módszereket, és ezáltal hatékonyabb védelmet alakítsanak ki a jövőbeli incidensek ellen.

Az adatlopás (data exfiltration) felderítése a PCAP analízis egyik legfontosabb alkalmazási területe. A szakértők kereshetnek érzékeny adatokat a hálózati forgalomban, például hitelkártyaszámokat, személyazonosító adatokat (PII) vagy bizalmas dokumentumokat. A fájlátvitelek elemzése (FTP, HTTP, SMB) különösen fontos, mivel ezeken keresztül gyakran történik az adatok kiszivárogtatása. A titkosított forgalom (HTTPS) elemzése nehezebb, de metaadatokból (pl. domainnév, IP cím) következtetéseket lehet levonni.

A PCAP analízishez számos eszköz áll rendelkezésre, mint például a Wireshark, amely lehetővé teszi a csomagok részletes vizsgálatát, a szűrést és a különböző protokollok elemzését. A Tshark a Wireshark parancssori változata, amely automatizált elemzésekhez használható. A tcpdump egy másik népszerű parancssori eszköz, amely a hálózati forgalom rögzítésére szolgál.

Gyakori hálózati problémák diagnosztizálása PCAP segítségével (lassú hálózat, kapcsolat problémák)

A PCAP (Packet Capture) egy rendkívül hatékony eszköz a hálózati problémák diagnosztizálásában. Különösen hasznos lassú hálózatok és kapcsolatproblémák esetén. A PCAP fájlok a hálózaton áthaladó adatcsomagok teljes másolatát tartalmazzák, lehetővé téve a részletes elemzést.

Lassú hálózat esetén a PCAP segítségével azonosíthatók a szűk keresztmetszetek. Megvizsgálhatjuk, hogy melyik eszköz küld vagy fogad nagy mennyiségű adatot, illetve mely protokollok használják a legtöbb sávszélességet. Ezzel feltárhatjuk, hogy egy alkalmazás vagy egy adott felhasználó terheli-e túl a hálózatot.

Kapcsolatproblémák esetén a PCAP elemzésével megállapítható, hogy a probléma a kliens, a szerver vagy a hálózati eszközök (pl. routerek, switchek) között van-e. Megvizsgálhatjuk a TCP handshake folyamatot (SYN, SYN-ACK, ACK) annak megállapítására, hogy melyik lépésben történik a hiba. Hiányzó vagy újra küldött csomagok jelezhetnek hálózati torlódást vagy megbízhatatlan kapcsolatot.

A PCAP elemzés során figyelni kell a protokoll hibákra is, mint például a hibás DNS válaszok vagy a sikertelen HTTP kérések.

A PCAP fájlok elemzéséhez különböző szoftverek állnak rendelkezésre, mint például a Wireshark, amely grafikus felületet biztosít a csomagok részletes vizsgálatához. A Wiresharkkal szűrhetünk protokollok, IP címek vagy portok szerint, megkönnyítve a hibák felderítését. Ezenkívül a tshark, a Wireshark parancssoros verziója, automatizált elemzésekhez is használható.

A hálózati analízis folyamata során a PCAP fájlokból kinyert információk alapján következtethetünk a probléma okára, és célzott intézkedéseket hozhatunk a hálózat teljesítményének javítására. A helyes konfiguráció, a sávszélesség növelése, vagy a hibás eszközök cseréje mind lehetséges megoldások lehetnek.

PCAP adatok tárolása és archiválása

A PCAP fájlok, melyek a hálózati forgalomról tartalmaznak részletes adatokat, gyakran nagyméretűek. Ezért a hatékony tárolás és archiválás kulcsfontosságú a hálózati analízis során.

A megfelelő tárolási stratégia kiválasztásakor figyelembe kell venni a megőrzési időt, a hozzáférési sebességet és a költségeket. Lehetőség van a PCAP fájlok tárolására helyi merevlemezeken, hálózati meghajtókon (NAS), vagy akár felhőalapú tároló szolgáltatásokban.

A hosszú távú archiváláshoz a PCAP fájlokat gyakran tömörítik (pl. gzip, bzip2) a méretük csökkentése érdekében.

Az archiválási folyamat során a metaadatok, mint például a rögzítés időpontja, a forrás IP cím és a cél IP cím, szintén tárolásra kerülnek. Ez megkönnyíti a későbbi keresést és visszakeresést.

Bizonyos esetekben szükség lehet a PCAP adatok titkosítására a bizalmas információk védelme érdekében. Ez különösen fontos, ha a PCAP fájlok személyes adatokat vagy üzleti titkokat tartalmaznak.

Az adatok integritásának biztosítása érdekében érdemes rendszeresen ellenőrizni a PCAP fájlok sértetlenségét hash algoritmusokkal (pl. SHA-256).

Jogi és etikai szempontok a PCAP adatok kezelésében (GDPR, adatvédelem)

A PCAP adatok kezelése során elengedhetetlen a jogi és etikai szempontok figyelembevétele, különösen a GDPR (Általános Adatvédelmi Rendelet) és az adatvédelmi törvények betartása.

A PCAP fájlok ugyanis személyes adatokat tartalmazhatnak, mint például IP-címek, e-mail címek, felhasználónevek és a kommunikáció tartalma. Ezek az adatok azonosíthatóvá tehetik a felhasználókat, így a gyűjtésük, tárolásuk és elemzésük szigorú szabályokhoz kötött.

A GDPR értelmében a személyes adatok gyűjtése csak meghatározott, egyértelmű és jogszerű célból történhet.

A szervezetnek adatvédelmi tisztviselőt (DPO) kell kijelölnie, ha nagyméretű PCAP elemzéseket végeznek, vagy ha az adatkezelés rendszeres és nagymértékű.

Az adatkezelés során a következőkre kell figyelni:

- Adatminimalizálás: Csak a feltétlenül szükséges adatokat szabad gyűjteni.

- Adatbiztonság: Megfelelő technikai és szervezési intézkedéseket kell tenni az adatok védelme érdekében (pl. titkosítás, hozzáférés-szabályozás).

- Átláthatóság: A felhasználókat tájékoztatni kell az adatkezelésről.

- Hozzájárulás: Bizonyos esetekben a felhasználók hozzájárulása szükséges az adatgyűjtéshez.

Az etikai szempontok is fontosak. A PCAP adatokkal való visszaélés súlyos következményekkel járhat, például személyiségi jogok megsértése, megfigyelés, vagy akár zsarolás.

A PCAP adatok elemzése során anonimizálási és álnevesítési technikákat kell alkalmazni, hogy minimalizáljuk a felhasználók azonosításának kockázatát. Például az IP címek egy részét el lehet távolítani, vagy az e-mail címekben szereplő felhasználóneveket ki lehet cserélni.

Fontos, hogy a hálózati forgalom elemzését végző szakemberek tisztában legyenek a vonatkozó jogszabályokkal és etikai irányelvekkel, és ezeket betartsák a munkájuk során.