A digitális világunk szövevényes hálózatokból épül fel, amelyek lehetővé teszik az információáramlást, a kommunikációt és az adatok megosztását globális szinten. Ezen hálózatok alapvető építőkövei a hálózati csomópontok. Elképzelhetetlen lenne a modern technológia, az internet, a felhőszolgáltatások vagy akár a mobiltelefonálás anélkül, hogy megértenénk és megfelelően kezelnénk ezeket a kritikus elemeket. Egy hálózati csomópont nem csupán egy fizikai eszköz; sokkal inkább egy logikai pont, ahol az adatáramlás találkozik, feldolgozásra kerül, vagy továbbítódik a hálózatban. Ahhoz, hogy a digitális infrastruktúrákat hatékonyan építhessük és üzemeltethessük, elengedhetetlen a csomópontok mélyreható ismerete.

Ez a cikk részletesen bemutatja a hálózati csomópont fogalmát, különféle típusait, működését a különböző hálózati rétegekben, valamint szerepüket a modern technológiai paradigmákban, mint például a felhő, az IoT és a blokklánc. Célunk, hogy átfogó képet adjunk erről a fundamentális koncepcióról, kiemelve annak fontosságát a hálózatok tervezésében, biztonságában és jövőbeli fejlődésében.

A hálózati csomópont alapvető definíciója és funkciója

A hálózati csomópont (angolul: network node) a hálózat bármely olyan pontja, amely képes adatokat fogadni, küldeni, tárolni vagy továbbítani. Egyszerűen fogalmazva, minden olyan eszköz, amely csatlakozik egy hálózathoz és részt vesz az adatkommunikációban, csomópontnak tekinthető. Ez a definíció rendkívül széles skálát ölel fel, a legegyszerűbb szenzortól a legkomplexebb szerverfarmig.

A csomópontok alapvető funkciója a hálózatban az, hogy biztosítsák az adatok célba jutását. Ez magában foglalhatja az adatok útválasztását (routing), kapcsolását (switching), szűrését, hitelesítését, vagy egyszerűen csak a végfelhasználói adatok létrehozását és fogyasztását. A hálózati csomópontok teszik lehetővé, hogy a különálló eszközök egy egységes rendszer részeként működjenek, kommunikáljanak egymással és megosszák erőforrásaikat.

Egy hálózati csomópont a digitális infrastruktúra pulzáló szíve, ahol az információ áramlik, értelmet nyer és továbbhalad a célja felé.

A csomópontok lehetnek fizikai és logikai entitások is. Egy fizikai csomópont egy kézzelfogható eszköz, mint például egy számítógép, egy router vagy egy switch. Egy logikai csomópont ezzel szemben egy szoftveres entitás, amely egy fizikai eszközön fut, és hálózati funkciókat lát el, például egy virtuális gép vagy egy szoftveresen definiált hálózat (SDN) vezérlője.

A hálózati csomópontok típusai és szerepük

A hálózati csomópontok kategóriákba sorolhatók a hálózaton belüli szerepük és funkciójuk alapján. Két fő kategóriát különböztethetünk meg: a végpontokat és a köztes csomópontokat.

Végpontok (end-points)

A végpontok azok a csomópontok, amelyek közvetlenül kommunikálnak a felhasználóval, vagy adatokat generálnak és fogyasztanak. Ezek az eszközök a hálózati kommunikáció kiinduló és végpontjai.

- Kliens gépek: Ide tartoznak a személyi számítógépek, laptopok, okostelefonok, tabletek és munkaállomások. Ezek az eszközök a felhasználók számára biztosítják a hálózati szolgáltatások elérését, mint például az internetböngészést, e-mail küldést vagy alkalmazások futtatását.

- Szerverek: Dedikált számítógépek, amelyek erőforrásokat és szolgáltatásokat nyújtanak más csomópontoknak a hálózaton. Példák: web szerverek, adatbázis szerverek, fájlszerverek, levelező szerverek. A szerverek gyakran nagy teljesítményűek és megbízhatóak, hogy nagyszámú kérést tudjanak kezelni.

- Nyomtatók és egyéb perifériák: Hálózatra csatlakoztatott nyomtatók, szkennerek vagy egyéb irodai eszközök, amelyek megoszthatók több felhasználó között.

- IoT (dolgok internete) eszközök: Egyre növekvő kategória, amely magában foglalja az okosotthoni eszközöket, ipari szenzorokat, viselhető technológiákat és más beágyazott rendszereket. Ezek az eszközök általában kis mennyiségű adatot gyűjtenek és küldenek, de hatalmas számban vannak jelen.

A végpontok kulcsfontosságúak, mivel ők képviselik a hálózati szolgáltatások fogyasztóit és termelőit. A hálózati forgalom nagy része ezen eszközök között zajlik, közvetlenül vagy közvetve.

Köztes csomópontok (intermediate devices)

A köztes csomópontok feladata az adatok továbbítása, útválasztása és kezelése a végpontok között. Ezek az eszközök alkotják a hálózat gerincét, biztosítva az adatok hatékony és megbízható szállítását.

-

Routerek (útválasztók): Talán a legismertebb köztes csomópontok. A routerek felelősek az adatcsomagok továbbításáért különböző hálózatok között, például a helyi hálózat (LAN) és az internet (WAN) között. Döntéseket hoznak az útválasztási táblázatok alapján, amelyek tartalmazzák a hálózati címeket és a hozzájuk tartozó legjobb útvonalakat. Az IP-címekkel dolgoznak.

A router a hálózat forgalomirányítója, amely biztosítja, hogy minden adatcsomag megtalálja a leghatékonyabb utat a célállomásra.

-

Switchek (kapcsolók): A switchek elsősorban helyi hálózatokban (LAN) használatosak, hogy összekapcsolják az eszközöket egyetlen hálózati szegmensen belül. Az adatkapcsolati rétegben (OSI modell 2. réteg) működnek, és MAC-címek alapján továbbítják az adatkereteket a célállomásra, elkerülve a felesleges forgalmat és növelve a hálózat hatékonyságát.

-

Hubok (elosztók): Régebbi technológia, amelyet ma már ritkán használnak. A hubok egyszerűen megismétlik az összes bejövő adatot az összes többi porthoz, ami jelentős hálózati torlódást és ütközéseket okozhat. Az OSI modell fizikai rétegén (1. réteg) működnek.

-

Bridge-ek (hidak): Két különálló hálózati szegmenst kapcsolnak össze, és a MAC-címek alapján döntenek az adatok továbbításáról. A bridge-ek segítenek a hálózati forgalom szegmentálásában és az ütközési tartományok csökkentésében, hasonlóan a switchekhez, de általában kevesebb porttal rendelkeznek és kevésbé intelligensek.

-

Repeater-ek (jelismétlők): Feladatuk a gyenge hálózati jelek felerősítése és továbbítása, hogy azok nagyobb távolságokat tudjanak megtenni anélkül, hogy elveszítenék integritásukat. Az OSI modell fizikai rétegén működnek.

-

Tűzfalak (firewalls): Biztonsági eszközök, amelyek felügyelik és szűrik a bejövő és kimenő hálózati forgalmat előre meghatározott biztonsági szabályok alapján. A tűzfalak megakadályozzák a jogosulatlan hozzáférést a hálózathoz és védelmet nyújtanak a rosszindulatú támadások ellen. Funkcionálhatnak router, switch vagy szerver szinten is.

-

Modemek (modulátor-demodulátorok): Átalakítják a digitális jeleket analóg jelekké az átvitelhez (moduláció), és fordítva (demoduláció). Ezek az eszközök teszik lehetővé az internetkapcsolatot a telefonvonalakon, kábelhálózatokon vagy optikai szálakon keresztül.

A köztes csomópontok bonyolult rendszert alkotnak, amelyek együttműködve biztosítják a hálózati kommunikáció alapját. A választott eszközök és azok konfigurációja nagymértékben befolyásolja a hálózat sebességét, megbízhatóságát és biztonságát.

A csomópontok működése a hálózati rétegekben (OSI modell)

A hálózati kommunikáció megértéséhez elengedhetetlen az OSI (Open Systems Interconnection) modell ismerete, amely egy hétrétegű absztrakciós modell a hálózati protokollok és funkciók leírására. A különböző típusú hálózati csomópontok az OSI modell különböző rétegeiben működnek, speciális feladatokat ellátva.

1. réteg: Fizikai réteg (Physical Layer)

A fizikai réteg felelős az adatok bitfolyamként történő továbbításáért a fizikai médián (pl. rézkábel, optikai szál, rádióhullámok). Az ezen a rétegen működő csomópontok a jeltovábbításra és -erősítésre koncentrálnak.

- Hubok: Ahogy korábban említettük, a hubok a fizikai réteg eszközei. Minden beérkező bitet továbbítanak az összes többi porthoz, anélkül, hogy bármilyen intelligens döntést hoznának a célállomásról.

- Repeater-ek (jelismétlők): Szintén az 1. rétegben működnek, a gyenge jelek felerősítésével és továbbításával a nagyobb távolságok áthidalása érdekében.

- Modemek: Bár komplexebb feladatokat is ellátnak, alapvetően a fizikai jelek modulációjáért és demodulációjáért felelősek, ami az 1. réteg funkciója.

- Hálózati kártyák (NIC – Network Interface Card): Bár egy végpont része, a hálózati kártya fizikai rétegbeli feladata az elektromos impulzusok vagy rádióhullámok előállítása és értelmezése.

2. réteg: Adatkapcsolati réteg (Data Link Layer)

Az adatkapcsolati réteg feladata az adatok megbízható továbbítása a fizikai rétegen keresztül, valamint a hozzáférés szabályozása a fizikai médiához. Ezen a rétegen a MAC-címek (Media Access Control) játszanak kulcsszerepet.

- Switchek: A switchek a 2. réteg intelligens eszközei. A MAC-címek alapján döntenek arról, hogy melyik porthoz továbbítsák az adatkereteket, így minimalizálva a felesleges forgalmat és ütközéseket. Képesek VLAN-okat (Virtual Local Area Network) létrehozására is, tovább szegmentálva a hálózatot.

- Bridge-ek: Hasonlóan a switchekhez, a bridge-ek is a MAC-címek alapján dolgoznak, két hálózati szegmens összekapcsolásával.

3. réteg: Hálózati réteg (Network Layer)

A hálózati réteg felelős az adatok útválasztásáért (routing) különböző hálózatok között. Itt kerülnek felhasználásra az IP-címek (Internet Protocol) a logikai címzéshez és az útvonal meghatározásához.

- Routerek: A routerek a hálózati réteg legfontosabb csomópontjai. Képesek IP-címek alapján dönteni az adatcsomagok továbbításáról, és útválasztási táblázatokat használnak a leghatékonyabb útvonal meghatározásához. Ők kötik össze a különböző IP-hálózatokat (pl. otthoni hálózat az internettel).

- 3. rétegű switchek (Layer 3 switches): Ezek olyan switchek, amelyek router funkciókat is képesek ellátni, azaz IP-címek alapján is tudnak forgalmat útválasztani a VLAN-ok között.

4-7. réteg: Szállítási, munkamenet, megjelenítési és alkalmazási rétegek

Ezek a magasabb rétegek a végpontok közötti kommunikációt, az adatok formázását, titkosítását és a felhasználói alkalmazásokkal való interakciót kezelik. Az ezen a rétegen működő csomópontok általában szerverek és kliensek, kiegészítve speciális hálózati eszközökkel.

- Szerverek és kliensek: Ezek az eszközök a teljes OSI modellt használják, az alkalmazási rétegtől (7. réteg) egészen a fizikai rétegig (1. réteg). Az alkalmazások (pl. webböngészők, e-mail kliensek) a 7. rétegben működnek, míg az adatok szállítását a 4. réteg protokolljai (TCP/UDP) biztosítják.

- Tűzfalak: A modern tűzfalak gyakran a 3., 4., sőt akár a 7. rétegben is képesek szűrést végezni, protokollok, portok vagy akár alkalmazás-specifikus adatok alapján.

- Proxy szerverek: Ezek a szerverek a kliensek és más szerverek között helyezkednek el, és közvetítőként funkcionálnak, például a webes forgalom gyorsítására vagy szűrésére. Az alkalmazási rétegben működnek.

A csomópontok rétegelt működésének megértése kulcsfontosságú a hálózatok hibakeresésében, tervezésében és biztonságos üzemeltetésében. Egy-egy probléma lokalizálása nagyban függ attól, hogy melyik rétegben és melyik csomópontban merül fel a hiba.

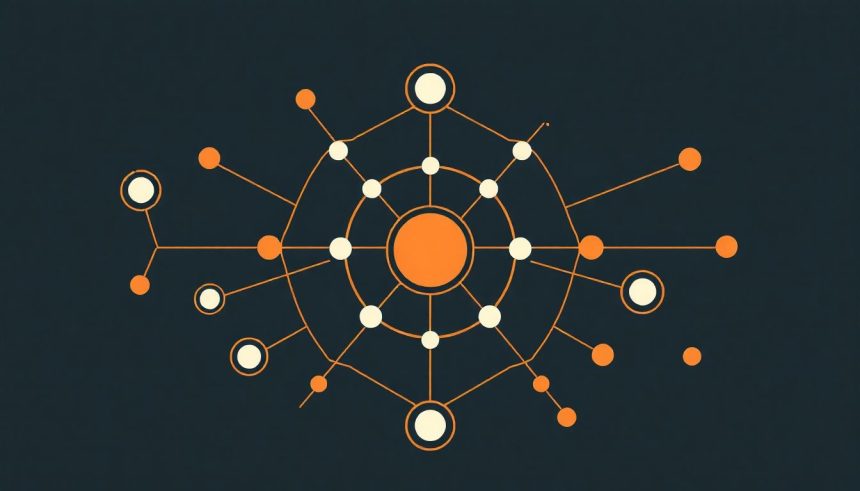

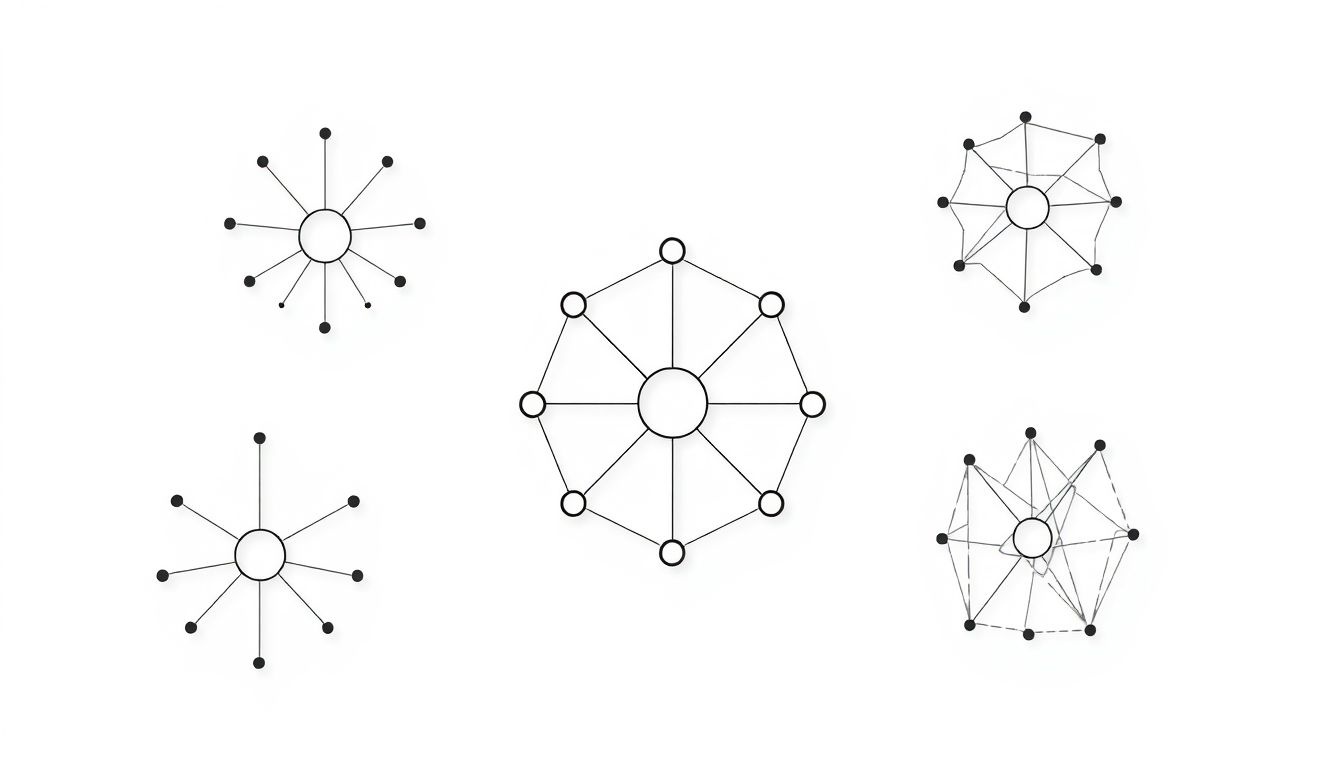

Hálózati topológiák és a csomópontok elrendezése

A hálózati topológia a hálózati csomópontok és az őket összekötő kapcsolatok fizikai vagy logikai elrendezését írja le. A csomópontok elhelyezkedése és egymáshoz való viszonya alapvetően befolyásolja a hálózat teljesítményét, megbízhatóságát, skálázhatóságát és hibatűrő képességét. Különböző topológiák léteznek, mindegyiknek megvannak a maga előnyei és hátrányai.

Busz topológia

Ebben a topológiában minden csomópont egyetlen, közös kábelhez (buszhoz) csatlakozik. Az adatok mindkét irányba haladnak a buszon, és minden csomópont látja az összes forgalmat. Egyszerű és olcsó kiépítésű, de rendkívül sérülékeny: a busz bármely pontján bekövetkező hiba lebénítja az egész hálózatot. Ma már ritkán alkalmazzák.

Gyűrű topológia

A gyűrű topológiában a csomópontok zárt körben kapcsolódnak egymáshoz, és az adatok egy irányba haladnak a gyűrűn. Minden csomópont továbbítja a beérkező adatokat a következőnek. Előnye a viszonylagos egyszerűség, hátránya, hogy egyetlen csomópont vagy kábelhiba megszakíthatja az egész hálózatot, bár léteznek redundáns gyűrűs megoldások (pl. FDDI) a hibatűrés növelésére.

Csillag topológia

A csillag topológia a leggyakoribb elrendezés a modern LAN-okban. Minden csomópont egy központi eszközhöz (általában egy switch-hez vagy hub-hoz) csatlakozik. Ennek előnye a nagy megbízhatóság, mivel egyetlen csomópont hibája nem befolyásolja a többit, és könnyű a hibakeresés. Hátránya, hogy a központi eszköz meghibásodása az egész hálózatot leállítja, és több kábelezést igényel.

A csillag topológia a modern hálózatok alapja, ahol a központi csomópont koordinálja az összes kommunikációt, biztosítva a rugalmasságot és a könnyű kezelhetőséget.

Fa topológia (Hierarchikus topológia)

A fa topológia a csillag topológiák hierarchikus összekapcsolásából jön létre. Egy központi gyökér csomópontból ágaznak el a további csomópontok és alközpontok, mint egy fa ágai. Skálázható és könnyen bővíthető, de a gyökér csomópont meghibásodása súlyos következményekkel járhat.

Mesh (hálós) topológia

A mesh topológiában minden csomópont közvetlenül kapcsolódik az összes többi csomóponthoz (teljes mesh) vagy legalább több más csomóponthoz (részleges mesh). Ez a leginkább hibatűrő és redundáns topológia, mivel több útvonal is rendelkezésre áll az adatok továbbítására. Hátránya a rendkívül magas költség és komplexitás a nagy számú kábelezés és portigény miatt. Gyakran használják kritikus infrastruktúrákban vagy WAN gerinchálózatokban.

Hibrid topológiák

A gyakorlatban gyakran találkozhatunk hibrid topológiákkal, amelyek a fenti alapvető topológiák kombinációi. Például egy nagyvállalati hálózatban lehetnek csillag topológiás LAN-ok, amelyek egy mesh topológiás gerinchálózatra csatlakoznak. A hibrid megoldások lehetővé teszik a tervezők számára, hogy optimalizálják a hálózatot a specifikus igényeknek megfelelően, kihasználva az egyes topológiák előnyeit.

A hálózati csomópontok megfelelő elrendezése és a topológia megválasztása kritikus a hálózat teljesítménye, megbízhatósága és költséghatékonysága szempontjából. A tervezés során figyelembe kell venni a hálózati forgalom jellegét, a biztonsági igényeket, a skálázhatósági lehetőségeket és a rendelkezésre álló erőforrásokat.

Csomópontok a modern hálózati paradigmákban

A hálózati csomópontok szerepe és formája folyamatosan fejlődik a technológiai innovációkkal. A hagyományos LAN és WAN környezeteken túl, számos modern hálózati paradigmában is kulcsfontosságú szerepet játszanak, gyakran új, virtuális vagy decentralizált formában.

Felhőalapú számítástechnika (Cloud Computing)

A felhőalapú számítástechnika forradalmasította az IT infrastruktúrák kiépítését és kezelését. Itt a hálózati csomópontok gyakran virtuális formában jelennek meg, hatalmas adatközpontokban.

- Virtuális csomópontok: A felhőben a fizikai szerverek virtualizációs technológiák segítségével több virtuális szervert (VM) vagy konténert futtathatnak. Ezek a virtuális entitások önálló csomópontokként működnek a hálózaton, saját IP-címmel és hálózati interfészekkel.

- Adatközpontok mint hatalmas csomópont-gyűjtemények: A felhőszolgáltatók (AWS, Azure, Google Cloud) adatközpontjai több tízezer fizikai szerverből, routerből, switch-ből és tárolóeszközből állnak, amelyek mind hálózati csomópontok. Ezek komplex, redundáns hálózatot alkotnak a szolgáltatások biztosítására.

- Szoftveresen definiált hálózatok (SDN): Az SDN egy olyan megközelítés, ahol a hálózati vezérlőréteg elválik az adatforgalmi rétegtől. Ez lehetővé teszi a hálózati csomópontok (pl. switchek, routerek) programozhatóvá tételét és központi vezérlését. A vezérlő maga is egy csomópont, amely dinamikusan konfigurálja a hálózat viselkedését, optimalizálva a forgalmat és a rugalmasságot.

Dolgok Internete (IoT)

Az IoT eszközök robbanásszerű elterjedése új dimenziót nyitott a hálózati csomópontok világában. Millió, sőt milliárdnyi apró eszköz csatlakozik a hálózathoz, új kihívásokat és lehetőségeket teremtve.

- Szenzorok, okoseszközök mint csomópontok: Az IoT-ben szinte bármi lehet csomópont: okosórák, termosztátok, ipari szenzorok, kamerák, okosautók. Ezek az eszközök adatokat gyűjtenek a környezetükről, és továbbítják azokat elemzésre vagy cselekvésre. Jellemzően alacsony energiafogyasztásúak és korlátozott számítási kapacitással rendelkeznek.

- Edge computing (peremhálózati számítástechnika): Az IoT eszközök hatalmas mennyiségű adatot generálnak. Az Edge computing lényege, hogy a számítási és tárolási kapacitást közelebb viszi az adatok forrásához, azaz a hálózati peremre. Az Edge csomópontok lehetnek mini szerverek, gateway-ek vagy speciális eszközök, amelyek az adatokat helyben dolgozzák fel, csökkentve a késleltetést és a felhőbe küldendő adatmennyiséget. Ezáltal az Edge csomópontok válnak az IoT ökoszisztéma kritikus elemeivé.

Blokklánc technológia (Blockchain)

A blokklánc egy decentralizált, elosztott főkönyvi technológia, ahol a hálózati csomópontok alapvető szerepet játszanak a rendszer működésében, biztonságában és konszenzusában.

- Decentralizált csomópontok: A blokklánc hálózatot több ezer vagy tízezer független csomópont alkotja, amelyek mindegyike a főkönyv (a blokklánc) egy másolatát tárolja. Nincs központi szerver vagy hatóság.

- Bányász csomópontok: Ezek a csomópontok felelősek az új blokkok létrehozásáért a láncban, bonyolult kriptográfiai feladatok (proof-of-work) megoldásával. Miután egy blokkot kibányásztak, azt szétküldik a hálózat többi csomópontjának ellenőrzésre.

- Teljes csomópontok (full nodes): Ezek a csomópontok a blokklánc teljes másolatát letöltik és folyamatosan szinkronizálják. Ellenőrzik az összes tranzakciót és blokkot a hálózati szabályok szerint, és továbbítják azokat. Alapvetőek a hálózat biztonsága és integritása szempontjából, mivel ők biztosítják a konszenzust.

- Könnyű csomópontok (light nodes): Ezek csak a blokklánc egy részét töltik le (pl. a blokkfejléceket), és más teljes csomópontokra támaszkodnak a tranzakciók ellenőrzéséhez. Jellemzően mobil eszközökön vagy olyan környezetekben használják, ahol korlátozott a tárolási kapacitás.

A blokklánc technológiában a csomópontok nem csupán adatokat továbbítanak, hanem aktívan részt vesznek a hálózat fenntartásában, a tranzakciók érvényesítésében és a bizalom nélküli rendszer alapjainak biztosításában.

5G és a telekommunikációs hálózatok

Az 5G technológia új korszakot nyit a mobilkommunikációban, és alapvetően átalakítja a telekommunikációs hálózatokban lévő csomópontok szerepét és felépítését.

- Mikrocella és makrocella csomópontok: Az 5G hálózatok sokkal sűrűbb mikrocella és makrocella csomópontokból állnak, mint elődeik. Ezek a bázisállomások (amelyek önmagukban is csomópontok) sokkal közelebb vannak a felhasználókhoz, biztosítva az alacsony késleltetést és a nagy sávszélességet.

- Virtualizált hálózati funkciók (NFV – Network Function Virtualization): Az NFV lehetővé teszi a hagyományos hardveralapú hálózati funkciók (pl. routerek, tűzfalak, load balancerek) szoftveres implementációját, amelyek virtuális gépeken vagy konténerekben futnak. Ez rugalmasabbá és költséghatékonyabbá teszi a hálózati csomópontok telepítését és skálázását.

- Hálózati szeletelés (Network Slicing): Az 5G lehetővé teszi a fizikai hálózat virtuális, logikai „szeletekre” osztását, amelyek mindegyike különböző szolgáltatásokhoz (pl. IoT, autonóm járművek, mobil szélessáv) optimalizált. Minden szelet egyedi csomópont konfigurációval és erőforrásokkal rendelkezhet.

Ezek a paradigmák rávilágítanak arra, hogy a hálózati csomópontok nem statikus fogalmak, hanem dinamikusan fejlődő entitások, amelyek alkalmazkodnak az új technológiai igényekhez és lehetőségekhez.

A hálózati csomópontok biztonsági vonatkozásai

A hálózati csomópontok kulcsfontosságúak a hálózat biztonságának fenntartásában, ugyanakkor potenciális támadási felületeket is jelentenek. Egyetlen kompromittált csomópont súlyos biztonsági rést okozhat az egész rendszerben. A hálózati biztonság átfogó megközelítést igényel, amely minden csomópontot figyelembe vesz.

Sebezhetőségek a különböző csomópontokon

- Végpontok: A kliens gépek és IoT eszközök gyakran a leggyengébb láncszemek. Operációs rendszer sebezhetőségek, rosszindulatú szoftverek (malware), adathalász támadások (phishing) és gyenge jelszavak mind hozzájárulhatnak a végpontok kompromittálásához. Egy fertőzött munkaállomás kiindulópontja lehet a hálózat további támadásainak.

- Szerverek: A szerverek tárolják a legérzékenyebb adatokat és futtatják a kritikus alkalmazásokat. Sebezhetőségek az operációs rendszerekben, adatbázisokban vagy webalkalmazásokban (pl. SQL injection, XSS) súlyos adatlopáshoz vagy szolgáltatásmegtagadáshoz (DoS) vezethetnek.

- Routerek és switchek: Ezek az eszközök a hálózati forgalom szívét képezik. Hibás konfiguráció, gyenge adminisztrátori jelszavak vagy szoftveres sebezhetőségek kihasználásával a támadók átvehetik az irányítást a forgalom felett, lehallgathatják az adatokat, vagy átirányíthatják azokat rosszindulatú célokra.

- IoT eszközök: Az IoT eszközök gyakran korlátozott erőforrásokkal rendelkeznek, és kevésbé kapnak biztonsági frissítéseket. Ez rendkívül sebezhetővé teszi őket a támadásokkal szemben, és botnetek (pl. Mirai) részévé válhatnak, amelyek más rendszerek ellen indítanak DoS támadásokat.

Védelmi mechanizmusok

- Végpontvédelem: Antivírus szoftverek, tűzfalak, behatolásmegelőző rendszerek (IPS), végpontészlelési és válaszadási (EDR) megoldások telepítése. Rendszeres szoftverfrissítések és biztonsági javítások alkalmazása. Felhasználói oktatás a kiberbiztonsági fenyegetésekről.

- Hálózati szegmentálás: A hálózat felosztása kisebb, elszigetelt szegmensekre (pl. VLAN-ok, alhálózatok) a tűzfalak és switchek segítségével. Ez korlátozza a támadás terjedését, ha egy csomópont kompromittálódik.

- Tűzfalak: A hálózati forgalom szűrése és ellenőrzése a bejövő és kimenő adatok jogosultságának szabályozására. A következő generációs tűzfalak (NGFW) képesek az alkalmazásrétegben is szűrést végezni.

- Behatolásérzékelő és -megelőző rendszerek (IDS/IPS): Az IDS rendszerek monitorozzák a hálózati forgalmat a gyanús tevékenységek és támadási mintázatok azonosítására. Az IPS rendszerek ezen felül képesek aktívan blokkolni a fenyegetéseket.

- Hozzáférés-szabályozás: Szigorú hozzáférés-szabályozási mechanizmusok (pl. AAA – Authentication, Authorization, Accounting) bevezetése a csomópontokhoz való hozzáférés korlátozására. Erős jelszavak, többfaktoros hitelesítés (MFA) használata.

- Titkosítás: Az adatok titkosítása átvitel közben (pl. VPN, SSL/TLS) és tároláskor (pl. fájlrendszer titkosítás) az adatok bizalmasságának megőrzése érdekében.

- Rendszeres auditálás és monitorozás: A hálózati forgalom, a naplófájlok és a csomópontok állapotának folyamatos monitorozása a rendellenességek és a biztonsági incidensek gyors észlelésére. Rendszeres biztonsági auditok és sebezhetőségi vizsgálatok (penetrációs tesztek).

A hálózati csomópontok biztonsága nem egy egyszeri feladat, hanem egy folyamatos folyamat, amely magában foglalja a fenyegetések felmérését, a védelmi mechanizmusok implementálását, a rendszerek monitorozását és a gyors reagálást az incidensekre. A jól védett csomópontok alkotják a biztonságos hálózat alapját.

A csomópontok jövője és a hálózatok fejlődése

A hálózati csomópontok fejlődése szorosan összefügg a hálózati technológiák általános fejlődésével. A jövő hálózatai még intelligensebbek, automatizáltabbak és adaptívabbak lesznek, ami új követelményeket támaszt a csomópontokkal szemben.

Mesterséges intelligencia (AI) és gépi tanulás (ML) a hálózatkezelésben

Az AI és ML technológiák egyre inkább beépülnek a hálózati menedzsmentbe, lehetővé téve a proaktív hibaelhárítást, a teljesítményoptimalizálást és a biztonsági fenyegetések gyorsabb észlelését. Az intelligens csomópontok képesek lesznek:

- Önkonfigurációra: Dinamikusan beállítani saját paramétereiket a hálózati feltételek és a forgalmi minták alapján.

- Öngyógyításra: Automatikusan észlelni és kijavítani a hibákat, mielőtt azok hatással lennének a felhasználókra.

- Prediktív elemzésre: Előre jelezni a potenciális problémákat a hálózati adatok elemzésével, és megelőző intézkedéseket tenni.

- Biztonsági fenyegetések észlelésére: Gépi tanulási algoritmusok segítségével azonosítani a rendellenes viselkedést és a nulladik napi támadásokat.

Quantum computing és hálózatok

Bár még a kutatás korai szakaszában jár, a kvantumszámítógépek megjelenése alapvetően átalakíthatja a hálózati kommunikációt és a biztonságot. A kvantumhálózatok lehetővé tennék a kvantumállapotok továbbítását a kvantum csomópontok között, ami elméletileg feltörhetetlen titkosítást (kvantum kriptográfia) eredményezhet. Ez új típusú csomópontokat igényel, amelyek képesek a kvantum bitek (qubitek) tárolására és továbbítására.

Öngyógyító és önkonfiguráló hálózatok (Autonomic Networks)

A jövő hálózatai egyre inkább autonóm módon fognak működni, minimalizálva az emberi beavatkozás szükségességét. Az autonóm csomópontok képesek lesznek:

- Önoptimalizálásra: Folyamatosan finomhangolni a hálózati teljesítményt a valós idejű adatok alapján.

- Önvédelmi mechanizmusokra: Automatikusan reagálni a biztonsági fenyegetésekre és elhárítani azokat.

- Önmenedzselésre: Egyszerűsíteni a hálózat telepítését, konfigurálását és karbantartását.

A decentralizáció további térnyerése

A blokklánc technológia által is fémjelzett decentralizációs trend valószínűleg folytatódni fog. A decentralizált csomópontok hálózatok egyre nagyobb szerepet kaphatnak a bizalom nélküli rendszerekben, az adatintegritás biztosításában és a központi hibapontok eliminálásában. Ez magában foglalhatja a decentralizált tárolási hálózatokat, a peer-to-peer kommunikációt és az elosztott számítási rendszereket.

Fényalapú hálózatok és optikai csomópontok

Az optikai szálak már ma is a gerinchálózatok alapját képezik, de a jövőben még inkább elterjednek az optikai hálózatok, egészen a végfelhasználói csomópontokig (FTTH – Fiber To The Home). Az optikai csomópontok, mint például az optikai switchek és routerek, kulcsfontosságúak lesznek a hatalmas sávszélesség és az alacsony késleltetés biztosításában.

A hálózati csomópontok folyamatos evolúciója garantálja, hogy a digitális infrastruktúra továbbra is képes lesz megfelelni a növekvő adatmennyiség, a valós idejű alkalmazások és az egyre komplexebb biztonsági kihívások igényeinek.

Gyakori kihívások és megoldások a csomópontok kezelésében

A hálózati csomópontok hatékony kezelése számos kihívást tartogat, különösen nagy és komplex hálózatok esetén. A megfelelő stratégiák és eszközök alkalmazásával azonban ezek a problémák orvosolhatók.

Skálázhatóság

A hálózatok folyamatosan növekednek, mind a csatlakozó eszközök számát, mind a generált adatforgalmat tekintve. A kihívás az, hogy a hálózat és a csomópontok képesek legyenek kezelni ezt a növekedést anélkül, hogy a teljesítmény romlana vagy az üzemeltetési költségek az egekbe szökjenek.

- Megoldások:

- Moduláris felépítés: A hálózat moduláris felépítése lehetővé teszi új csomópontok és szegmensek hozzáadását anélkül, hogy az egész infrastruktúrát újra kellene tervezni.

- Terheléselosztók (Load Balancers): Ezek az eszközök elosztják a bejövő forgalmat több szerver vagy más csomópont között, megakadályozva egyetlen pont túlterhelését.

- Szoftveresen definiált hálózatok (SDN) és hálózati funkciók virtualizációja (NFV): Ezek a technológiák rugalmasságot biztosítanak a hálózati erőforrások dinamikus hozzárendeléséhez és skálázásához.

- Felhőalapú infrastruktúra: A felhőszolgáltatások rugalmasan skálázhatók, lehetővé téve az erőforrások gyors hozzáadását vagy eltávolítását az igényeknek megfelelően.

Teljesítményoptimalizálás

A felhasználók és alkalmazások egyre nagyobb sávszélességet és alacsonyabb késleltetést igényelnek. A csomópontok rossz teljesítménye (pl. torlódás, lassú adatfeldolgozás) jelentősen ronthatja a felhasználói élményt és az üzleti folyamatokat.

- Megoldások:

- Minőségbiztosítás (QoS – Quality of Service): Prioritásokat állít be a különböző típusú forgalom számára (pl. VoIP, videó stream) annak érdekében, hogy a kritikus adatok előbb célba érjenek.

- Hálózati monitoring: Folyamatosan figyeli a csomópontok és a hálózat teljesítményét, azonosítva a szűk keresztmetszeteket és a lehetséges problémákat.

- Hardverfrissítések: A régi, elavult hardverek (routerek, switchek, szerverek) cseréje nagyobb kapacitású és gyorsabb eszközökre.

- Hálózati gyorsítók és optimalizálók: Speciális eszközök és szoftverek, amelyek tömörítéssel, gyorsítótárazással vagy protokolloptimalizálással javítják az adatátvitelt.

Hibakeresés és diagnosztika

A hálózati problémák felderítése és elhárítása időigényes és komplex feladat lehet, különösen, ha a hiba egy elszigetelt csomópontban jelentkezik, vagy ha a probléma forrása nehezen azonosítható.

- Megoldások:

- Központosított naplókezelés: Az összes csomópont naplófájljainak egy központi helyre történő gyűjtése és elemzése megkönnyíti a problémák azonosítását.

- Hálózati monitorozó eszközök: Rendszerek, amelyek valós időben gyűjtenek adatokat a csomópontok állapotáról, forgalmáról és hibáiról, vizuális megjelenítéssel (pl. grafikonok, dashboardok).

- Pakettanalizátorok: Eszközök, amelyek rögzítik és elemzik a hálózaton áthaladó adatcsomagokat, segítve a protokollhibák vagy a rosszindulatú forgalom azonosítását.

- Automatizált hibaelhárítás: Szkriptek és automatizált rendszerek, amelyek képesek alapvető hibákat diagnosztizálni és javítani emberi beavatkozás nélkül.

Fenntarthatóság és energiahatékonyság

A hálózati infrastruktúra, különösen a nagyméretű adatközpontok, jelentős energiafogyasztással járnak. A kihívás az, hogy a csomópontok üzemeltetése minél energiahatékonyabb legyen, csökkentve az ökológiai lábnyomot és az üzemeltetési költségeket.

- Megoldások:

- Energiatakarékos hardverek: Alacsonyabb fogyasztású processzorok, memóriák és hálózati eszközök alkalmazása.

- Virtualizáció és konszolidáció: Kevesebb fizikai szerverrel több virtuális csomópont üzemeltetése, csökkentve a hardverek számát és az energiaigényt.

- Hatékony hűtési rendszerek: Az adatközpontok hűtési rendszereinek optimalizálása, mivel a hűtés jelentős energiafogyasztó.

- Zöld energiaforrások: Megújuló energiaforrások használata az adatközpontok és a hálózati infrastruktúra táplálására.

- Automatizált energiagazdálkodás: Rendszerek, amelyek automatikusan kapcsolják ki vagy állítják alacsonyabb fogyasztású üzemmódba a csomópontokat, amikor nincs rájuk szükség.

A hálózati csomópontok kezelése egy multidiszciplináris terület, amely magában foglalja a hálózati mérnöki, informatikai biztonsági és üzemeltetési ismereteket. A folyamatos képzés, a modern eszközök és a proaktív megközelítés elengedhetetlen a modern hálózatok megbízható és biztonságos működéséhez.