A TCP/IP (Transmission Control Protocol/Internet Protocol) protokollcsomag az internet gerincét alkotó kommunikációs szabványrendszer, amely lehetővé teszi, hogy különböző típusú számítógépek és hálózatok világszerte kapcsolatba léphessenek egymással. Ez a protokollkészlet forradalmasította a digitális kommunikációt, és ma már minden internetalapú alkalmazás és szolgáltatás ezen a fundamentális technológián alapul.

A TCP/IP protokollcsomag története a hetvenes évekig nyúlik vissza, amikor az amerikai védelmi minisztérium ARPANET projektje keretében fejlesztették ki. A rendszer célja az volt, hogy megbízható és robusztus kommunikációs infrastruktúrát hozzon létre, amely képes ellenállni a hálózati hibáknak és támadásoknak. Ez a vízió valósággá vált, és a TCP/IP ma a világ legnagyobb és legkomplexebb hálózatának, az internetnek a működését biztosítja.

A protokollcsomag sikere abban rejlik, hogy moduláris felépítést követ, ahol minden réteg jól definiált feladatokat lát el, és a rétegek egymástól függetlenül működnek. Ez a megközelítés lehetővé teszi a rendszer folyamatos fejlesztését és adaptálását az új technológiai kihívásokhoz. A TCP/IP nem csupán egy protokoll, hanem egy teljes protokollcsalád, amely különböző szinteken biztosítja az adatok átvitelét és feldolgozását.

A TCP/IP protokollcsomag alapfogalmai és jelentősége

A TCP/IP protokollcsomag lényegében egy szabványosított kommunikációs nyelvezet, amely meghatározza, hogyan csomagolják, címzik, továbbítják és fogadják az adatokat a hálózaton keresztül. Ez a rendszer biztosítja, hogy a különböző gyártók által készített eszközök és különböző operációs rendszerek zökkenőmentesen kommunikálhassanak egymással. A protokollcsomag neve két fő protokolljából származik: a Transmission Control Protocol (TCP) és az Internet Protocol (IP).

A TCP/IP jelentősége túlmutat a pusztán technikai aspektusokon. Ez a protokollrendszer tette lehetővé a globális információs társadalom kialakulását, mivel egységes kommunikációs keretrendszert biztosított a világ összes hálózata számára. Nélküle nem léteznének olyan szolgáltatások, mint a világháló, az elektronikus levelezés, a fájlátvitel vagy a streaming szolgáltatások.

A protokollcsomag nyílt szabványon alapul, ami azt jelenti, hogy bárki használhatja és fejlesztheti anélkül, hogy licencdíjakat kellene fizetnie. Ez a nyitottság hozzájárult az internet robbanásszerű terjedéséhez és a digitális innováció felgyorsulásához. A TCP/IP protokollok specifikációit a Request for Comments (RFC) dokumentumokban rögzítik, amelyek szabadon hozzáférhetők és folyamatosan frissülnek.

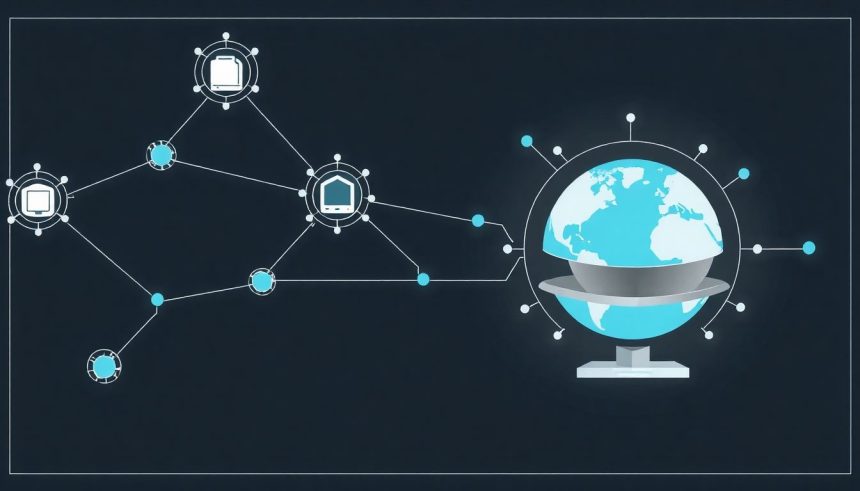

A modern világban a TCP/IP protokollcsomag minden digitális kommunikáció alapját képezi. Legyen szó okostelefonokról, számítógépekről, szerverekről vagy IoT eszközökről, mindegyik ezt a protokollrendszert használja az internethez való csatlakozáshoz és az adatok cseréjéhez.

A rétegzett architektúra működési elve

A TCP/IP protokollcsomag négy fő rétegre oszlik, amelyek hierarchikus rendszert alkotnak. Ez a rétegzett megközelítés az OSI (Open Systems Interconnection) modell egyszerűsített változata, de gyakorlatiasabb és szélesebb körben alkalmazott. Minden réteg specifikus funkciókat lát el, és csak a közvetlenül felette és alatta lévő rétegekkel kommunikál.

A rétegzett architektúra legfőbb előnye az absztrakció, amely lehetővé teszi, hogy minden réteg a saját feladataira koncentráljon anélkül, hogy foglalkoznia kellene a többi réteg belső működésével. Ez a moduláris felépítés megkönnyíti a fejlesztést, hibajavítást és a rendszer bővítését. Amikor egy alkalmazás adatot küld, az információ végighalad az összes rétegen, és mindegyik hozzáadja a saját fejlécét vagy feldolgozását.

Az enkapsszuláció folyamata során minden réteg becsomagolja a felső rétegből kapott adatokat a saját protokollinformációival együtt. Ez olyan, mint amikor egy levelet borítékba teszünk, majd azt egy nagyobb borítékba, és így tovább. A fogadó oldalon fordított folyamat zajlik: minden réteg kibontja a saját részét, és továbbítja a hasznos adatot a felső réteg felé.

A rétegzett architektúra rugalmasságot és interoperabilitást biztosít. Egy réteg technológiája megváltoztatható anélkül, hogy ez befolyásolná a többi réteg működését, feltéve, hogy az interfészek változatlanok maradnak. Ez teszi lehetővé például azt, hogy ugyanaz az alkalmazás működjön Ethernet, Wi-Fi vagy mobilhálózat felett egyaránt.

1. Alkalmazási réteg (Application Layer)

Az alkalmazási réteg a TCP/IP modell legfelső szintje, amely közvetlenül kapcsolatba lép a felhasználói alkalmazásokkal és szolgáltatásokkal. Ez a réteg felelős azért, hogy a hálózati szolgáltatásokat hozzáférhetővé tegye a végfelhasználók és alkalmazások számára. Itt találhatók olyan protokollok, mint a HTTP/HTTPS webes kommunikációhoz, az SMTP e-mail küldéshez, a POP3/IMAP e-mail fogadáshoz, valamint az FTP fájlátvitelhez.

A réteg magas szintű absztrakciókat nyújt, amelyek elrejtik a hálózati kommunikáció összetettségét az alkalmazásfejlesztők elől. Amikor egy webböngésző HTTP kérést küld egy szervernek, nem kell tudnia a TCP kapcsolat létrehozásának részleteiről vagy az IP csomagok útválasztásáról. Az alkalmazási réteg protokolljai gondoskodnak ezeknek a részleteknek az elrejtéséről és a megfelelő alacsonyabb szintű szolgáltatások igénybevételéről.

Az alkalmazási réteg protokolljai gyakran szöveges parancsokat és válaszokat használnak, ami megkönnyíti a hibakeresést és a fejlesztést. Például a HTTP protokoll egyszerű szöveges kéréseket küld, mint például „GET /index.html HTTP/1.1”. Ez a megközelítés emberi olvasásra alkalmas, és lehetővé teszi a protokollok egyszerű implementációját és tesztelését.

A modern alkalmazási réteg protokolljai egyre inkább biztonságorientáltak és titkosítást használnak. A HTTPS a HTTP biztonságos változata, amely TLS/SSL titkosítást alkalmaz. Hasonlóképpen, az e-mail protokollok is támogatják a titkosítást és a hitelesítést. Ez a fejlődés a növekvő kiberbiztonsági fenyegetésekre adott válasz, és biztosítja a felhasználói adatok védelmét a hálózati kommunikáció során.

2. Szállítási réteg (Transport Layer)

A szállítási réteg a TCP/IP modell szívében található, és felelős a végpontok közötti megbízható adatátvitelért. A két fő protokoll ezen a rétegen a TCP (Transmission Control Protocol) és az UDP (User Datagram Protocol). Ezek a protokollok különböző szolgáltatási szinteket nyújtanak az alkalmazások számára, attól függően, hogy milyen típusú kommunikációra van szükség.

A TCP egy kapcsolatorientált protokoll, amely garantálja az adatok megbízható kézbesítését. Mielőtt adatokat küldene, a TCP létrehoz egy logikai kapcsolatot a küldő és fogadó között a háromutas kézfogás (three-way handshake) folyamaton keresztül. Ez biztosítja, hogy mindkét fél készen áll a kommunikációra, és beállítja a szükséges paramétereket az adatátvitelhez.

A TCP hibaellenőrzést és újraküldést biztosít elveszett vagy sérült csomagok esetén. Minden elküldött adatszegmenshez szekvenciaszámot rendel, és a fogadó fél visszaigazolást (acknowledgment) küld a sikeresen fogadott szegmensekről. Ha egy szegmens nem érkezik meg a várt időn belül, a küldő automatikusan újraküldi azt. Ez a mechanizmus biztosítja, hogy az összes adat hibamentesen és helyes sorrendben érkezzen meg a célhoz.

Az UDP ezzel szemben kapcsolat nélküli protokoll, amely gyors, de megbízhatatlan adatátvitelt nyújt. Nem hoz létre kapcsolatot az adatküldés előtt, és nem garantálja az adatok kézbesítését vagy helyes sorrendjét. Az UDP előnye a sebességben és az egyszerűségben rejlik, ami alkalmassá teszi olyan alkalmazásokhoz, ahol a sebesség fontosabb a megbízhatóságnál, mint például valós idejű streaming vagy online játékok esetében.

3. Internet réteg (Internet Layer)

Az Internet réteg a TCP/IP architektúra központi eleme, amely felelős az adatcsomagok útválasztásáért a hálózatok között. A réteg fő protokollja az IP (Internet Protocol), amely egyedi címeket rendel minden hálózati eszközhöz, és meghatározza, hogyan jutnak el a csomagok a forráshálózattól a célhálózatig. Ez a réteg teszi lehetővé, hogy különböző hálózatok összekapcsolódjanak és egy egységes internetté álljanak össze.

Az IP címzés a protokoll egyik legfontosabb funkciója. Minden hálózatra csatlakozott eszköz egyedi IP címet kap, amely azonosítja azt a hálózaton belül. A jelenlegi IPv4 (Internet Protocol version 4) 32 bites címeket használ, amelyek körülbelül 4,3 milliárd egyedi cím lehetőségét biztosítják. A címek fogyása miatt azonban egyre inkább áttérnek az IPv6-ra, amely 128 bites címeket használ, és gyakorlatilag korlátlan számú eszköz címzését teszi lehetővé.

A csomagútválasztás (routing) az Internet réteg másik kulcsfunkciója. Amikor egy csomag elhagyja a forráshálózatot, a routerek megvizsgálják a célcímet, és a routing táblájuk alapján döntik el, melyik következő routerhez továbbítsák a csomagot. Ez a folyamat folytatódik, amíg a csomag el nem éri a célhálózatot. Az útválasztás dinamikus, ami azt jelenti, hogy a routerek folyamatosan frissítik táblájukat a hálózati topológia változásainak megfelelően.

Az Internet réteg kapcsolat nélküli szolgáltatást nyújt, ami azt jelenti, hogy minden csomagot függetlenül kezel. Ez rugalmasságot biztosít, mivel a csomagok különböző útvonalakon juthatnak el a célhoz, és a hálózat képes alkalmazkodni a forgalmi túlterheltséghez vagy hibákhoz. A protokoll nem garantálja a csomagok sorrendjét vagy kézbesítését – ez a felsőbb rétegek, különösen a TCP feladata.

4. Hálózati hozzáférési réteg (Network Access Layer)

A hálózati hozzáférési réteg a TCP/IP modell legalsó szintje, amely a fizikai hálózati kapcsolatot és az adatkeretek továbbítását kezeli az egyes hálózati szegmenseken belül. Ez a réteg felelős azért, hogy az IP csomagokat megfelelően továbbítsa a helyi hálózaton, legyen az Ethernet, Wi-Fi, vagy bármilyen más hálózati technológia. A réteg magában foglalja a fizikai réteg (Physical Layer) és az adatkapcsolati réteg (Data Link Layer) funkcióit.

Az Ethernet a leggyakrabban használt vezetékes hálózati technológia ezen a rétegen, amely CSMA/CD (Carrier Sense Multiple Access with Collision Detection) módszert használ a média hozzáférés vezérlésére. Ez a protokoll biztosítja, hogy több eszköz osztozhasson ugyanazon a fizikai közegen anélkül, hogy az adataik összekeveredjenek. Az Ethernet keretekben (frame) továbbítja az adatokat, amelyek tartalmazzák a forrás és cél MAC címeket, valamint a hasznos adatot.

A Wi-Fi (IEEE 802.11) a vezeték nélküli hálózatok szabványa, amely CSMA/CA (Carrier Sense Multiple Access with Collision Avoidance) módszert alkalmaz. A Wi-Fi összetettebb kihívásokkal néz szembe, mint az Ethernet, mivel a rádiós közeg megosztott, és a jelerősség változhat. A protokoll különböző titkosítási és hitelesítési mechanizmusokat tartalmaz, mint például a WPA2 és WPA3, amelyek védik a vezeték nélküli kommunikációt.

A hálózati hozzáférési réteg MAC (Media Access Control) címzést használ az eszközök helyi azonosítására. Minden hálózati interface egyedi MAC címmel rendelkezik, amely 48 bites azonosító. Az ARP (Address Resolution Protocol) protokoll felel azért, hogy leképezze az IP címeket a megfelelő MAC címekre a helyi hálózaton belül. Ez lehetővé teszi, hogy az IP csomagok eljussanak a megfelelő fizikai eszközhöz a hálózati szegmensen belül.

Az adatátvitel folyamata a rétegek között

Az adatátvitel folyamata a TCP/IP modellben egy jól strukturált, lépésről lépésre történő folyamat, amely biztosítja az információ pontos és megbízható továbbítását a hálózaton keresztül. Amikor egy alkalmazás adatot szeretne küldeni, az információ végighalad minden rétegen, és mindegyik hozzáadja a saját protokoll-specifikus információit. Ezt a folyamatot enkapszelációnak nevezik.

A küldő oldalon a folyamat az alkalmazási réteggel kezdődik, ahol az alkalmazás létrehozza az adatokat (például egy HTTP kérés vagy e-mail üzenet). Ez az adat ezután átkerül a szállítási rétegbe, ahol a TCP vagy UDP hozzáadja a saját fejlécét, amely tartalmazza a port számokat és más vezérlő információkat. A szállítási réteg az adatot szegmensekre bontja, ha szükséges, és mindegyikhez hozzáadja a megfelelő szekvenciaszámokat.

Az Internet rétegben az IP protokoll csomagolja be a szegmenseket IP csomagokba, hozzáadva az IP fejlécet, amely tartalmazza a forrás és cél IP címeket, valamint egyéb útválasztási információkat. Ez a réteg dönt arról is, hogy a csomagot mely úton küldje el a cél felé, figyelembe véve a routing táblák információit és a hálózat aktuális állapotát.

A fogadó oldalon fordított folyamat zajlik, amit dekapszelációnak neveznek. A hálózati hozzáférési réteg fogadja a kereteket, ellenőrzi azok érvényességét, és kibontja belőlük az IP csomagokat. Az Internet réteg ellenőrzi, hogy a csomag számára szól-e, majd továbbítja a szállítási rétegnek. A szállítási réteg összeállítja a szegmenseket az eredeti adattá, végül az alkalmazási réteg feldolgozza a kapott információt.

TCP protokoll részletes működése

A TCP (Transmission Control Protocol) egy összetett és megbízható protokoll, amely garantálja az adatok hibamentes és sorrendhelyes kézbesítését a hálózaton keresztül. A TCP működésének alapja a kapcsolatorientált kommunikáció, amely azt jelenti, hogy mielőtt bármilyen adatot küldenének, a kommunikáló felek először létrehoznak egy logikai kapcsolatot. Ez a kapcsolat biztosítja a kétirányú adatátvitel lehetőségét és a hibakezelési mechanizmusok működését.

A három-utas kézfogás (three-way handshake) a TCP kapcsolat létrehozásának szabványos módja. A folyamat három lépésből áll: először a kliens küld egy SYN (synchronize) csomagot a szervernek, jelezve kapcsolat létrehozási szándékát. A szerver válaszol egy SYN-ACK (synchronize-acknowledge) csomaggal, amely egyszerre nyugtázza a kliens kérését és jelzi saját kapcsolódási szándékát. Végül a kliens küld egy ACK (acknowledge) csomagot, amely megerősíti a kapcsolat létrejöttét.

A TCP folyamvezérlést (flow control) alkalmaz annak biztosítására, hogy a küldő ne árasztja el a fogadót olyan mennyiségű adattal, amelyet az nem tud feldolgozni. Ez a csúszó ablak (sliding window) mechanizmus segítségével működik, ahol a fogadó jelzi a küldőnek, hogy mekkora mennyiségű adatot képes fogadni. Az ablak mérete dinamikusan változhat a fogadó feldolgozási kapacitása alapján.

A torlódásvezérlés (congestion control) egy másik fontos TCP funkció, amely megakadályozza a hálózati túlterheltséget. A TCP algoritmusok, mint a Slow Start, Congestion Avoidance, és Fast Recovery, folyamatosan monitorozzák a hálózat állapotát és ennek megfelelően állítják be az adatküldés sebességét. Ez biztosítja, hogy a hálózat ne váljon túlterheltté, ami adatvesztéshez és teljesítménycsökkenéshez vezetne.

UDP protokoll és alkalmazási területei

Az UDP (User Datagram Protocol) egy egyszerű, kapcsolat nélküli protokoll, amely gyors adatátvitelt tesz lehetővé minimális protokoll overhead mellett. Ellentétben a TCP-vel, az UDP nem hoz létre kapcsolatot a küldő és fogadó között, nem garantálja az adatok kézbesítését, és nem biztosítja azok sorrendhelyes érkezését. Ez a „legjobb erőfeszítés” (best effort) megközelítés teszi az UDP-t rendkívül gyorssá és hatékonnyá.

Az UDP fő előnyei a sebességben és az egyszerűségben rejlenek. Mivel nem szükséges kapcsolat létrehozása, nincs háromutas kézfogás, és nincsenek bonyolult nyugtázási mechanizmusok, az UDP jelentősen kisebb késleltetést eredményez, mint a TCP. A protokoll fejléce is sokkal kisebb – mindössze 8 bájt a TCP 20 bájtos alapfejlécéhez képest –, ami kevesebb sávszélességet igényel.

Valós idejű alkalmazások gyakran használják az UDP-t, ahol a sebesség fontosabb a megbízhatóságnál. Ilyen alkalmazások például a video streaming szolgáltatások, online játékok, VoIP (Voice over IP) hívások, és DNS (Domain Name System) lekérdezések. Ezekben az esetekben az alkalmi adatvesztés elfogadható, mivel az újraküldés időigénye nagyobb kárt okozna, mint a hiányos adat.

Az UDP-t használó alkalmazásoknak saját megbízhatósági mechanizmusokat kell implementálniuk, ha szükség van rájuk. Például, egyes streaming protokollok alkalmazásszintű hibajavítást használnak, vagy a DNS implementációk újraküldik a lekérdezéseket, ha nem kapnak választ egy bizonyos időn belül. Ez a megközelítés lehetővé teszi az alkalmazások számára, hogy pontosan olyan szintű megbízhatóságot implementáljanak, amire szükségük van.

IP címzés és routing mechanizmusok

Az IP címzés a TCP/IP hálózatok alapvető építőköve, amely egyedi azonosítót biztosít minden hálózatra csatlakozott eszköz számára. Az IPv4 címek 32 bites számok, amelyeket általában négy, ponttal elválasztott decimális számként írnak le (például 192.168.1.1). Minden IP cím két részből áll: a hálózati részből (network portion) és a host részből (host portion), amelyek határát a subnet mask határozza meg.

A subnet mask meghatározza, hogy az IP cím mely bitjei tartoznak a hálózati azonosítóhoz, és melyek a host azonosítóhoz. Például a 255.255.255.0 mask esetén az első három oktet (24 bit) jelöli a hálózatot, míg az utolsó oktet (8 bit) a host-ot. Ez a felosztás lehetővé teszi a hálózatok hierarhikus szervezését és az effektív routing táblák kialakítását.

A CIDR (Classless Inter-Domain Routing) notáció modern módszert biztosít az IP címtartományok leírására. A /24 jelölés például azt jelenti, hogy az első 24 bit a hálózati rész. Ez a rendszer rugalmasabb, mint a korábbi osztályos címzés (Class A, B, C), és lehetővé teszi a címterület hatékonyabb kihasználását és a routing táblák méretének csökkentését.

A routing mechanizmusok határozzák meg, hogyan jutnak el az IP csomagok a forráshálózattól a célhálózatig. A routerek routing táblát használnak, amely tartalmazza az ismert hálózatokat és a hozzájuk vezető útvonalakat. Amikor egy router csomagot kap, megvizsgálja a célcímet, és a routing tábla alapján dönt a következő ugrásról (next hop). A routing lehet statikus (kézi konfigurálás) vagy dinamikus (routing protokollok használata).

Hibakezelés és hibajavítás a TCP/IP-ben

A hibakezelés a TCP/IP protokollcsomag kritikus aspektusa, amely biztosítja a kommunikáció megbízhatóságát a hálózati hibák és problémák esetén. A protokollok különböző szinteken implementálnak hibadetektálási és hibajavítási mechanizmusokat, kezdve az alapvető ellenőrző összegektől (checksums) a bonyolultabb újraküldési stratégiákig. Ez a többszintű megközelítés robusztus és ellenálló hálózati kommunikációt eredményez.

Az ellenőrző összegek minden TCP/IP rétegben jelen vannak az adatsérülés detektálására. Az IP fejlécben egy 16 bites ellenőrző összeg védik a fejléc kritikus mezőit, míg a TCP és UDP is saját ellenőrző összegekkel rendelkeznek, amelyek az egész szegmenst vagy datagramot védik. Ha egy csomag fogadásakor az ellenőrző összeg nem egyezik meg, a protokoll elveti a csomagot, és szükség esetén újraküldést kezdeményez.

A TCP újraküldési mechanizmusai biztosítják, hogy elveszett vagy sérült csomagok újra elküldje a rendszer. A TCP minden elküldött szegmenshez időzítőt (timer) rendel, és ha nem érkezik meg a várt nyugtázás az időzítő lejárta előtt, automatikusan újraküldi a szegmenst. Az adaptív időzítő algoritmus folyamatosan méri a hálózati késleltetést és ennek megfelelően állítja be az újraküldési időt, optimalizálva ezzel a teljesítményt.

A gyors újraküldés (fast retransmit) mechanizmus lehetővé teszi az azonnali újraküldést anélkül, hogy meg kellene várni az időzítő lejártát. Ha a küldő három egymás utáni duplikált nyugtázást kap, azt elveszett csomag jelének tekinti, és azonnal újraküldi az érintett szegmenst. Ez jelentősen csökkenti a helyreállítási időt és javítja a hálózat teljesítményét.

IPv6 és a jövő protokolljai

Az IPv6 (Internet Protocol version 6) a következő generációs internet protokoll, amely megoldást nyújt az IPv4 címkimerülési problémájára és számos új funkcionalitást bevezet. Az IPv6 128 bites címeket használ, ami 340 undecillion (3.4 × 10³⁸) egyedi cím lehetőségét biztosítja – ez gyakorlatilag korlátlan címteret jelent a jövő internetigényeinek kielégítésére.

Az IPv6 címek hexadecimális formátumban íródnak, kettőspontokkal elválasztva (például 2001:0db8:85a3:0000:0000:8a2e:0370:7334). A protokoll bevezeti a címek hierarchikus struktúráját, amely javítja a routing hatékonyságát és csökkenti a globális routing táblák méretét. Az IPv6 támogatja az automatikus címkonfigurációt is, ami egyszerűbbé teszi a hálózati eszközök beállítását.

A beépített biztonság az IPv6 egyik fő újítása. Míg az IPv4-ben az IPSec egy opcionális kiegészítés, az IPv6-ban kötelező része a protokollnak. Ez azt jelenti, hogy minden IPv6 implementációnak támogatnia kell a hitelesítést és titkosítást, ami jelentősen javítja a hálózati biztonságot. Az IPv6 támogatja a mobilitást is beépített protokollok segítségével, lehetővé téve az eszközök számára a hálózatok közötti zökkenőmentes váltást.

A jövő protokolljai között olyan innovációk találhatók, mint a QUIC (Quick UDP Internet Connections), amely a HTTP/3 alapjaként szolgál és egyesíti a TCP megbízhatóságát az UDP sebességével. A Software-Defined Networking (SDN) és a Network Function Virtualization (NFV) technológiák új paradigmákat hoznak a hálózati protokollok területén, lehetővé téve a programozható és dinamikusan konfigurálható hálózatokat.

Biztonság és titkosítás a TCP/IP környezetben

A hálózati biztonság kritikus fontosságú a modern TCP/IP hálózatokban, különösen mivel az internet nyílt és nem megbízható közeg. A TCP/IP protokollcsomag eredeti tervezésekor a biztonság nem volt elsődleges szempont, mivel a korai internet zárt akadémiai és katonai környezetben működött. Ma azonban minden hálózati kommunikációban alapvető követelmény a biztonság és a magánélet védelme.

Az IPSec (Internet Protocol Security) egy protokollkészlet, amely hitelesítést, integritás-ellenőrzést és titkosítást biztosít az IP szinten. Az IPSec két fő móddal rendelkezik: a Transport mód csak a hasznos adatot (payload) védik, míg a Tunnel mód az egész IP csomagot titkosítja és új IP fejléccel látja el. Ez utóbbit gyakran használják VPN (Virtual Private Network) kapcsolatok létrehozására.

A TLS/SSL (Transport Layer Security/Secure Sockets Layer) protokollok a szállítási rétegen biztosítanak titkosítást és hitelesítést. A TLS a TCP felett működik, és olyan alkalmazási protokollok számára nyújt biztonságot, mint a HTTPS, FTPS, vagy SMTPS. A protokoll aszimmetrikus titkosítást használ a kezdeti kulcscsere során, majd szimmetrikus titkosításra vált az adatátvitel során a jobb teljesítmény érdekében.

A modern kriptográfiai algoritmusok folyamatosan fejlődnek a növekvő számítási teljesítmény és az új támadási módszerek elleni védelem érdekében. Az AES (Advanced Encryption Standard) titkosítás, az RSA vagy ECC (Elliptic Curve Cryptography) aszimmetrikus algoritmusok, valamint a SHA (Secure Hash Algorithm) hash függvények alkotják a mai hálózati biztonság gerincét.

Teljesítményoptimalizálás és QoS

A teljesítményoptimalizálás a TCP/IP hálózatokban összetett feladat, amely magában foglalja a sávszélesség-kezelést, a késleltetés minimalizálását és a csomagvesztés csökkentését. A modern hálózatokban különböző típusú forgalom különböző szolgáltatási minőséget (QoS – Quality of Service) igényel. Például egy videókonferencia valós idejű adatátvitelt követel meg alacsony késleltetéssel, míg egy fájlletöltés megbízható, de nem feltétlenül gyors átvitelt igényel.

A Traffic Shaping és Policing mechanizmusok lehetővé teszik a hálózati forgalom szabályozását és priorizálását. A Traffic Shaping simítja a forgalmat az időben, hogy elkerülje a hálózati túlterheltséget, míg a Policing korlátozza bizonyos típusú forgalom sávszélességét. Ezek a technikák együttesen biztosítják, hogy a kritikus alkalmazások megkapják a szükséges hálózati erőforrásokat.

A DiffServ (Differentiated Services) és IntServ (Integrated Services) architektúrák különböző megközelítéseket kínálnak a QoS megvalósítására. A DiffServ egyszerű és skálázható megoldást nyújt, amely az IP csomagok fejlécében lévő DSCP (Differentiated Services Code Point) mezőt használja a forgalom osztályozására. Az IntServ részletesebb erőforrás-foglalást tesz lehetővé az RSVP (Resource Reservation Protocol) használatával.

A TCP optimalizálási technikák között található a Window Scaling, amely lehetővé teszi 64 KB-nál nagyobb TCP ablakok használatát, és a Selective Acknowledgment (SACK), amely hatékonyabb hibajavítást biztosít. A Congestion Control algoritmusok folyamatosan fejlődnek, az újabb változatok, mint a BBR (Bottleneck Bandwidth and Round-trip propagation time) algoritmus, jobb teljesítményt nyújtanak változó hálózati körülmények között.

Troubleshooting és diagnosztikai eszközök

A hálózati hibaelhárítás a TCP/IP környezetben számos eszköz és technika alkalmazását igényli a problémák azonosítására és megoldására. A hatékony troubleshooting megköveteli a protokollok mély megértését és a megfelelő diagnosztikai eszközök ismeretét. A hibaelhárítás általában a rétegzett megközelítést követi, ahol az alsó rétegektől kezdve haladunk felfelé a hálózati verem mentén.

A ping parancs az egyik legalapvetőbb diagnosztikai eszköz, amely ICMP Echo Request csomagokat küld egy célcímre, és méri a válaszidőt. Ez a tool gyorsan megmutatja, hogy két host között létezik-e alapvető IP szintű kapcsolat. A ping eredményei információt nyújtanak a csomagvesztésről, a késleltetésről és a hálózat általános állapotáról.

A traceroute (Windows alatt tracert) parancs megmutatja az útvonalat, amelyen keresztül a csomagok eljutnak a célig. Ez a tool minden köztes routert listáz, és méri az egyes ugrások (hop) idejét. A traceroute különösen hasznos a routing problémák azonosításában és a hálózati torlódás lokalizálásában.

A Wireshark és más protokoll analizátorok részletes betekintést nyújtanak a hálózati forgalomba. Ezek az eszközök képesek rögzíteni és elemezni a hálózati csomagokat, megmutatva a protokoll fejlécek tartalmát, az adatok áramlását és a potenciális problémákat. A protokoll analizátorok nélkülözhetetlenek komplex hálózati problémák diagnosztizálásában és a teljesítmény optimalizálásában.

A TCP/IP protokollcsomag jelentősége túlmutat a pusztán technikai aspektusokon. Ez a protokollrendszer alapozta meg a modern digitális társadalmat, lehetővé téve a globális kommunikációt, az e-kereskedelmet, a távmunkát és számtalan más innovációt. A protokollcsomag folyamatos fejlődése, beleértve az IPv6-ra való átállást, a fokozott biztonság és a 5G, IoT és edge computing technológiákkal való integráció, biztosítja, hogy a TCP/IP továbbra is képes legyen kielégíteni a jövő digitális igényeit.

A jövőbeli fejlesztések között szerepel a mesterséges intelligencia integrációja a hálózati menedzsmentbe, a kvantum-rezisztens kriptográfia bevezetése, valamint a software-defined networking (SDN) és network function virtualization (NFV) technológiák továbbfejlesztése. Ezek a fejlesztések új lehetőségeket nyitnak a hálózati automatizáció, optimalizálás és biztonság területén, miközben megőrzik a TCP/IP protokollcsomag alapvető egyszerűségét és interoperabilitását.