A modern digitális világ alapköve a számítógép-hálózat, amely lehetővé teszi az információk megosztását, a kommunikációt és az erőforrások közös használatát a legkülönfélébb eszközök között. Gondoljunk csak bele: az okostelefonunkon lévő alkalmazások, a munkahelyi szerverek, az interneten böngészett weboldalak mind hálózati kapcsolatok bonyolult rendszerére épülnek.

Egy számítógép-hálózat lényegében összekapcsolt számítástechnikai eszközök csoportja, amelyek adatokat cserélhetnek egymással. Ez az összekapcsoltság teremti meg a globális információs társadalom gerincét, lehetővé téve a hatékonyabb munkát, a gyorsabb kommunikációt és a soha nem látott mértékű adathozzáférést. A hálózatok célja nem csupán az adatok továbbítása, hanem az erőforrások – például nyomtatók, tárolók, szoftverek – megosztásának biztosítása is, ezzel optimalizálva a költségeket és növelve a produktivitást.

Az elmúlt évtizedekben a számítógép-hálózatok elképesztő fejlődésen mentek keresztül. A kezdeti, viszonylag egyszerű lokális hálózatoktól (LAN) eljutottunk a globális internet komplexitásáig, amely több milliárd eszközt kapcsol össze. Ez a fejlődés alapjaiban változtatta meg a gazdaságot, a tudományt, az oktatást és a mindennapi életet. A hálózatok működésének megértése kulcsfontosságú ahhoz, hogy hatékonyan használjuk, fejlesszük és biztonságosan üzemeltessük a digitális infrastruktúrát. Ez a cikk részletesen bemutatja a számítógép-hálózatok felépítését, működési elveit, a különböző típusait, a kommunikációs protokollokat, valamint a biztonsági és jövőbeli trendeket.

A számítógép-hálózatok alapvető elemei

Minden számítógép-hálózat alapvető építőkövekből áll, amelyek együttműködve biztosítják az adatok áramlását és az erőforrások megosztását. Ezek az elemek magukban foglalják a végberendezéseket, a hálózati eszközöket és a fizikai vagy vezeték nélküli összeköttetéseket. A végberendezések, más néven végpontok vagy hostok, azok az eszközök, amelyekkel a felhasználók interakcióba lépnek, és amelyek adatokat generálnak vagy fogadnak. Ide tartoznak például a személyi számítógépek, laptopok, okostelefonok, tabletek, szerverek, nyomtatók, IoT (Internet of Things) eszközök és IP kamerák. Ezek a végpontok egyedi azonosítókkal, például IP-címekkel rendelkeznek, amelyek lehetővé teszik számukra, hogy a hálózaton belül kommunikáljanak.

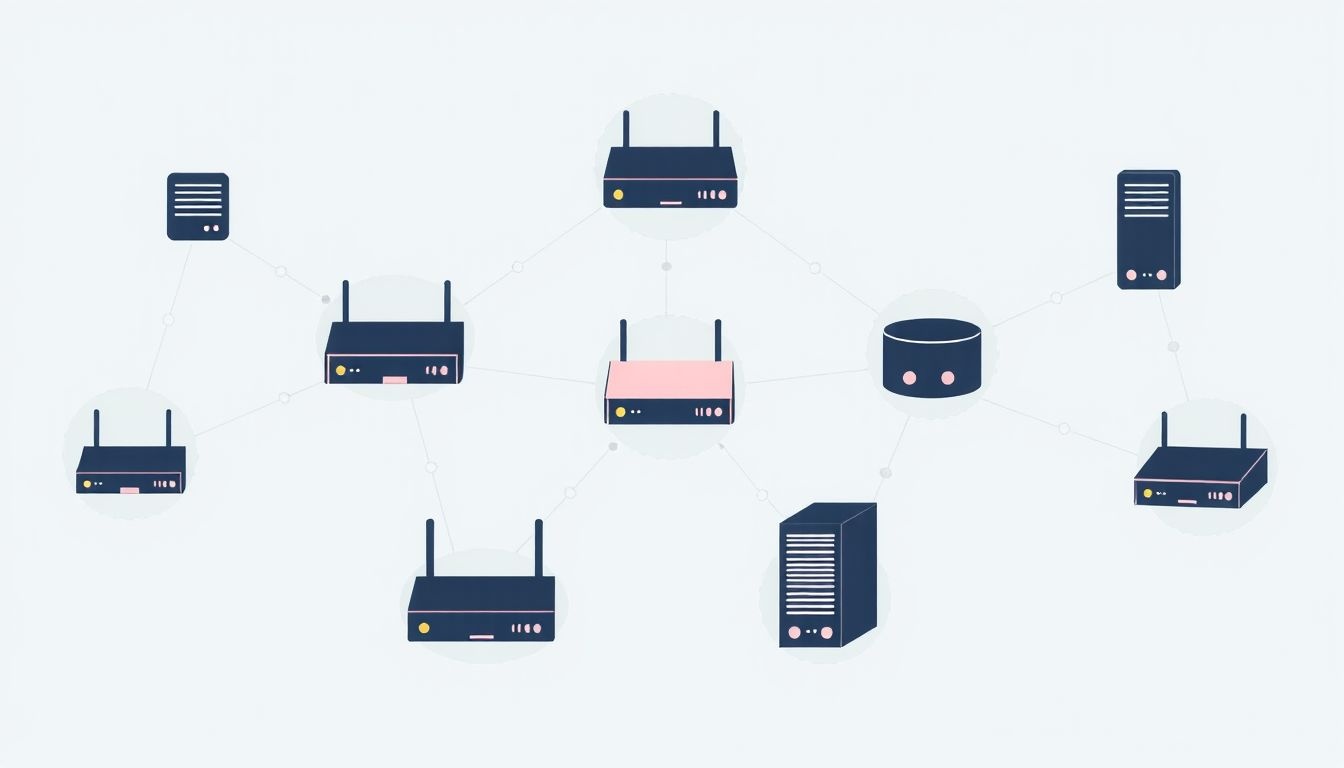

A hálózati eszközök biztosítják az adatok továbbítását és irányítását a végberendezések között. Ezek nélkül a hálózat nem tudna működni. A legfontosabb hálózati eszközök közé tartoznak a következők:

- Routerek (útválasztók): Az IP-csomagokat hálózatok között továbbítják, a cél IP-cím alapján meghatározva a legoptimálisabb útvonalat. Különböző hálózatok összekötésére szolgálnak, például az otthoni hálózatot az internettel.

- Switchek (kapcsolók): Egy hálózaton belül kötik össze az eszközöket. A MAC-címek alapján továbbítják az adatokat a megfelelő célállomásra, így sokkal hatékonyabbak, mint a hubok, mivel nem küldik ki az adatokat minden portra.

- Hubok (elosztók): Régebbi, egyszerűbb eszközök, amelyek minden beérkező adatot továbbítanak az összes csatlakoztatott eszköznek. Ma már ritkán használatosak a switchek térnyerése miatt, mivel jelentős sávszélesség-pazarlással járnak.

- Modemek (modulátor-demodulátorok): Átalakítják a digitális jeleket analóg jelekké a távolsági átvitelhez (pl. telefonvonalon vagy kábelen), majd vissza. Szükségesek az internet-szolgáltatóhoz való kapcsolódáshoz.

- Access Pointok (vezeték nélküli hozzáférési pontok): Lehetővé teszik a vezeték nélküli eszközök (pl. laptopok, okostelefonok) számára, hogy csatlakozzanak egy vezetékes hálózathoz Wi-Fi technológia segítségével.

- Tűzfalak (firewallok): Hálózati biztonsági eszközök, amelyek felügyelik és szűrik a bejövő és kimenő hálózati forgalmat előre meghatározott biztonsági szabályok alapján. Védelmet nyújtanak a jogosulatlan hozzáférés és a rosszindulatú támadások ellen.

Az összeköttetések, vagy más néven átviteli közegek, azok a fizikai vagy vezeték nélküli csatornák, amelyeken keresztül az adatok utaznak. Ide tartoznak a réz alapú kábelek (pl. Ethernet kábelek, mint a Cat5e, Cat6), az optikai szálak, amelyek fényt használnak az adatátvitelre (gyorsabb és nagyobb távolságokra alkalmas), valamint a vezeték nélküli technológiák, mint a rádióhullámok (Wi-Fi, Bluetooth, mobilhálózatok). Az átviteli közeg kiválasztása nagyban függ a hálózat méretétől, sebességigényétől és a költségvetéstől.

A hálózatok nem csupán eszközök összessége, hanem egy dinamikus rendszer, ahol a hardver, a szoftver és a protokollok harmonikusan működnek együtt, hogy lehetővé tegyék az információ szabad áramlását.

A hálózati működéshez elengedhetetlen a protokollok rendszere is, amelyek a kommunikáció szabályait és formátumát írják le. Ezek biztosítják, hogy a különböző eszközök megértsék egymást. Például a TCP/IP protokollcsalád az internet alapja, és meghatározza, hogyan legyenek az adatok csomagokká bontva, továbbítva és újra összeállítva a célállomáson. A hálózati architektúrák és protokollok megértése kulcsfontosságú a modern digitális infrastruktúra működéséhez.

Hálózati topológiák: az elrendezés művészete

A hálózati topológia azt írja le, hogyan vannak fizikailag vagy logikailag elrendezve az eszközök egy hálózaton belül, és hogyan kapcsolódnak egymáshoz. Ez az elrendezés alapvetően befolyásolja a hálózat teljesítményét, megbízhatóságát, skálázhatóságát és hibatűrését. A topológiák kiválasztása kritikus lépés a hálózat tervezésekor, mivel ez határozza meg az adatok áramlásának útvonalait és a hálózati kommunikáció hatékonyságát. Két fő kategóriát különböztetünk meg: a fizikai topológiát, amely az eszközök tényleges kábelezését és elhelyezkedését mutatja, valamint a logikai topológiát, amely azt írja le, hogyan áramlanak az adatok a hálózaton belül, függetlenül a fizikai elrendezéstől.

Nézzük meg a leggyakoribb fizikai topológiákat:

- Busz topológia: Minden eszköz egyetlen, közös átviteli közeghez (egy buszhoz) csatlakozik. Az adatok mindkét irányba haladnak a buszon, és minden eszköz „hallja” az összes adatot, de csak a neki szántat dolgozza fel. Előnye az egyszerűség és az alacsony költség, de hátránya, hogy a busz meghibásodása az egész hálózat leállását okozza, és nehezen skálázható. Kollíziók léphetnek fel, ha több eszköz egyszerre próbál adatot küldeni.

- Csillag topológia: A leggyakoribb topológia a modern LAN-okban. Minden eszköz egy központi eszközhöz (általában egy switchhez vagy hubhoz) csatlakozik. Ha egy eszköz meghibásodik, az csak az adott eszköz kapcsolatát érinti, nem az egész hálózatot. Előnye a könnyű hibakeresés és a jó skálázhatóság. Hátránya, hogy a központi eszköz meghibásodása az egész hálózatot leállítja, és több kábelezést igényel.

- Gyűrű topológia: Az eszközök kör alakban kapcsolódnak egymáshoz, és az adatok egy irányban haladnak a gyűrű mentén, egyik eszközről a másikra. Minden eszköz továbbítja a bejövő adatot a következőnek, amíg el nem éri a célállomást. Előnye a viszonylag egyszerű kábelezés és a determinisztikus hozzáférés. Hátránya, hogy egyetlen pont meghibásodása megszakíthatja az egész gyűrűt, bár léteznek redundáns gyűrűk is.

- Mesh topológia (teljes háló): Minden eszköz közvetlenül kapcsolódik minden más eszközhöz a hálózaton belül. Ez rendkívül magas redundanciát és hibatűrést biztosít, mivel több útvonal is létezik az adatok továbbítására. Ha egy kapcsolat meghibásodik, az adatok más útvonalon is eljuthatnak. Hátránya a rendkívül magas kábelezési költség és komplexitás, különösen nagy hálózatok esetén. Gyakran alkalmazzák kritikus infrastruktúrákban, mint például a gerinchálózatokban.

- Fa topológia (hierarchikus topológia): A csillag topológia kiterjesztése, ahol több csillag topológia kapcsolódik össze egy központi busszal, vagy hierarchikusan egymáshoz kapcsolódó switchekkel. Előnye a jó skálázhatóság és a könnyű menedzselhetőség. Gyakran használják nagyvállalati hálózatokban.

- Hibrid topológia: Két vagy több különböző topológia kombinációja. Például egy irodaházban lehet egy csillag topológia az egyes emeleteken, amelyek egy busz topológiával kapcsolódnak egymáshoz a fő gerincen keresztül. Ez a leggyakoribb topológia a valós világban, mivel lehetővé teszi a hálózat optimális kialakítását a specifikus igényeknek megfelelően.

A megfelelő hálózati topológia kiválasztása alapvetően meghatározza a hálózat jövőbeli teljesítményét, megbízhatóságát és bővíthetőségét. Ez nem csupán technikai, hanem stratégiai döntés is.

A logikai topológia ezzel szemben az adatok áramlásának módját írja le. Például az Ethernet hálózatok fizikailag gyakran csillag topológiát használnak, de logikailag busz topológiaként működnek az adatok továbbításában, ha hubot használnak. Azonban a modern switchek használatával az Ethernet hálózatok logikailag is csillag topológiaként viselkednek, mivel a switch célzottan továbbítja az adatokat. A topológiák megértése elengedhetetlen a hatékony hálózat tervezéséhez és hibaelhárításához.

A hálózati kommunikáció protokolljai: a közös nyelv

A hálózati protokollok olyan szabályok és szabványok összessége, amelyek meghatározzák, hogyan kommunikálnak egymással a hálózati eszközök. Gondoljunk rájuk úgy, mint egy közös nyelvre, amely nélkül a különböző gyártók eszközei és szoftverei nem tudnának adatokat cserélni. Ezek a protokollok szabványosítják az adatok formátumát, a továbbítás módját, a hibakezelést és az autentikációt. A protokollok hierarchikus rétegekben szerveződnek, amelyek közül a legismertebb az OSI modell (Open Systems Interconnection) és a TCP/IP protokollcsalád.

Az OSI modell egy hét rétegű absztrakt modell, amely leírja a hálózati kommunikáció folyamatát a fizikai jeltől az alkalmazásszintű adatig. Bár a valóságban a TCP/IP modellt használják szélesebb körben, az OSI modell kiváló referenciakeret a hálózati funkciók megértéséhez és a problémák diagnosztizálásához:

- Fizikai réteg (Physical Layer): Meghatározza a fizikai átviteli közeget (kábelek, rádióhullámok) és a bitek továbbítását.

- Adatkapcsolati réteg (Data Link Layer): Biztosítja a hibamentes adatátvitelt a hálózaton belül, kezeli a MAC-címeket és a kereteket. Itt működnek a switchek.

- Hálózati réteg (Network Layer): Felelős az adatok forrás- és célállomás közötti útválasztásáért, az IP-címek és a logikai címzés kezeléséért. Itt működnek a routerek.

- Szállítási réteg (Transport Layer): Biztosítja a végpontok közötti megbízható adatátvitelt, a szegmentálást, a sorrendiséget és a hibakezelést. A TCP és UDP protokollok itt találhatók.

- Munkamenet réteg (Session Layer): Kezeli a kommunikációs munkameneteket, azok létrehozását, fenntartását és lezárását.

- Megjelenítési réteg (Presentation Layer): Felelős az adatok formátumának átalakításáért, kódolásáért és titkosításáért, hogy a különböző rendszerek megértsék egymást.

- Alkalmazási réteg (Application Layer): A felhasználói alkalmazásokkal közvetlenül érintkező réteg, amely hálózati szolgáltatásokat nyújt (pl. webböngészés, e-mail).

A TCP/IP protokollcsalád az internet de facto szabványa, amely négy rétegre egyszerűsíti az OSI modell komplexitását:

- Alkalmazási réteg: Egyesíti az OSI alkalmazási, megjelenítési és munkamenet rétegeit. Itt találhatók a jól ismert protokollok, mint a HTTP/HTTPS (webböngészés), FTP (fájlátvitel), SMTP/POP3/IMAP (e-mail), DNS (domain név feloldás).

- Szállítási réteg: Az OSI szállítási rétegének felel meg. Két fő protokollja van:

- TCP (Transmission Control Protocol): Kapcsolat-orientált, megbízható protokoll, amely biztosítja az adatok hibátlan és sorrendben történő átvitelét. Ideális olyan alkalmazásokhoz, ahol az adatintegritás kritikus (pl. webböngészés, fájlátvitel).

- UDP (User Datagram Protocol): Kapcsolat nélküli, gyors protokoll, amely nem garantálja az adatok sorrendjét vagy kézbesítését. Ideális valós idejű alkalmazásokhoz, ahol a sebesség a fontosabb, mint a tökéletes megbízhatóság (pl. videó streaming, online játékok, DNS lekérdezések).

- Internet réteg: Az OSI hálózati rétegének felel meg. Fő protokollja az IP (Internet Protocol), amely felelős az IP-címzésért és a csomagok útválasztásáért a hálózatok között. Az IPv4 és IPv6 a két fő verzió.

- Hálózati hozzáférési réteg (Network Access Layer): Egyesíti az OSI adatkapcsolati és fizikai rétegeit. Kezeli a fizikai hálózati hozzáférést, mint például az Ethernet vagy Wi-Fi technológiákat.

Ezek a protokollok lehetővé teszik a globális kommunikációt. Amikor például egy weboldalt nyitunk meg, a böngészőnk (alkalmazási réteg) HTTP/HTTPS kérést küld. Ez a kérés a szállítási rétegen TCP szegmensekre bomlik, majd az internet rétegen IP-csomagokká alakul, amelyek IP-címek alapján jutnak el a weboldalt tároló szerverhez. A hálózati hozzáférési réteg gondoskodik a fizikai átvitelről. A válasz hasonló úton jut vissza hozzánk. A protokollok bonyolult, mégis láthatatlan munkája biztosítja, hogy a digitális világ zökkenőmentesen működjön.

A hálózatok típusai: méret és hatókör szerint

A számítógép-hálózatokat számos szempont szerint lehet kategorizálni, de az egyik leggyakoribb felosztás a földrajzi kiterjedésük alapján történik. Ez a besorolás segít megérteni a hálózatok méretét, komplexitását és a hozzájuk kapcsolódó technológiai kihívásokat. A különböző típusok eltérő célokat szolgálnak, és különböző protokollokat és eszközöket használnak a hatékony működéshez.

A leggyakoribb hálózati típusok a következők:

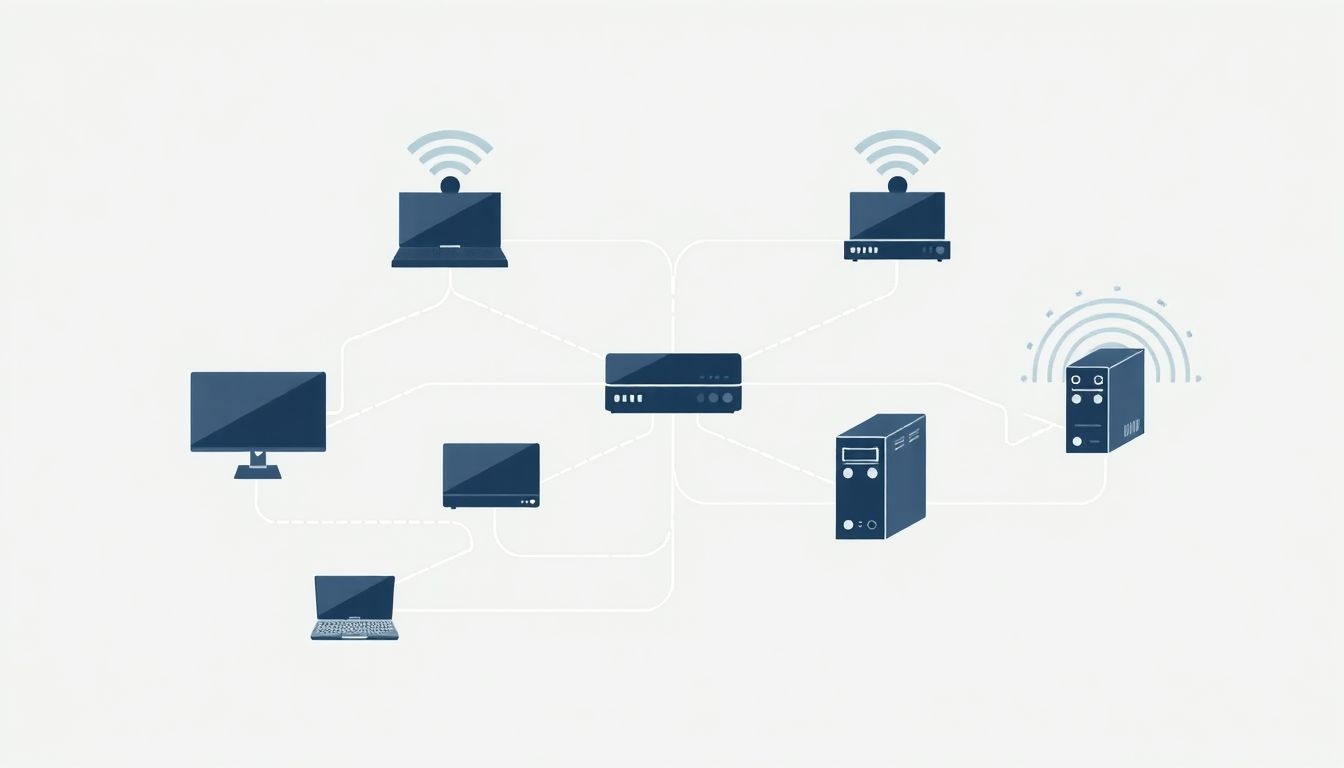

- LAN (Local Area Network – Helyi Hálózat): Egy viszonylag kis földrajzi területre, például egy otthonra, irodára, iskolára vagy egyetlen épületre korlátozódó hálózat. A LAN-ok jellemzően nagy sebességű adatátvitelt (tipikusan 100 Mbps-tól 10 Gbps-ig vagy még gyorsabban) és alacsony késleltetést biztosítanak. A leggyakoribb LAN technológia az Ethernet (vezetékes) és a Wi-Fi (vezeték nélküli). A LAN-ok lehetővé teszik az erőforrások (nyomtatók, fájlmegosztók) közös használatát és a gyors belső kommunikációt. Például egy otthoni Wi-Fi router által létrehozott hálózat egy LAN.

- WAN (Wide Area Network – Nagy Kiterjedésű Hálózat): Olyan hálózat, amely nagy földrajzi területeket, például városokat, országokat vagy akár kontinenseket fed le. A WAN-ok összekötik a LAN-okat egymással. Az internet a legnagyobb és legismertebb WAN. A WAN-okhoz gyakran bérelt vonalakat, optikai szálakat vagy műholdas kapcsolatokat használnak az adatátvitelre. A sebességük változó, és a késleltetés általában magasabb, mint a LAN-ok esetében. Az internet-szolgáltatók (ISP-k) tipikusan WAN-okat üzemeltetnek.

- MAN (Metropolitan Area Network – Városi Hálózat): A LAN és a WAN közötti méretű hálózat, amely egy várost vagy egy nagyobb városi területet fed le. Gyakran használják egyetemeken, nagyobb cégeknél, amelyek több épülettel rendelkeznek egy városban, vagy városi szintű hálózati szolgáltatások nyújtására. A MAN-ok jellemzően optikai szálas technológiát használnak, és nagy sebességű kapcsolatot biztosítanak a LAN-ok között.

- PAN (Personal Area Network – Személyes Hálózat): Nagyon kis hatókörű hálózat, amely egyetlen személy körüli eszközöket kapcsol össze, jellemzően néhány méteres távolságon belül. A Bluetooth a leggyakoribb PAN technológia, amelyet például okostelefonok, vezeték nélküli fejhallgatók, okosórák és billentyűzetek összekapcsolására használnak.

- SAN (Storage Area Network – Tárolóhálózat): Speciális, nagy sebességű hálózat, amelyet a szerverek és a tárolóeszközök (pl. lemeztömbök) közötti adatátvitelre terveztek. A SAN-ok lehetővé teszik, hogy több szerver is hozzáférjen ugyanazokhoz a központosított tárolóerőforrásokhoz, optimalizálva a tárolás kihasználtságát és a hozzáférési sebességet. Gyakran használják nagyvállalati környezetekben és adatközpontokban.

- VPN (Virtual Private Network – Virtuális Magánhálózat): Ez egy logikai hálózati típus, amely biztonságos, titkosított kapcsolatot hoz létre egy nyilvános hálózaton (például az interneten) keresztül. A VPN lehetővé teszi a felhasználók számára, hogy távolról, biztonságosan hozzáférjenek egy privát hálózathoz (pl. céges hálózat), mintha fizikailag ott lennének. A titkosítás és az alagútprotokollok biztosítják az adatok védelmét.

A hálózati típusok megértése segít a megfelelő technológia és infrastruktúra kiválasztásában, legyen szó otthoni felhasználásról, kisvállalkozásról vagy globális nagyvállalati rendszerekről. Minden típusnak megvannak a maga előnyei és hátrányai a sebesség, a költség, a biztonság és a skálázhatóság szempontjából.

Hálózati eszközök és funkcióik részletesen

A számítógép-hálózatok működéséhez elengedhetetlenek a különböző hálózati eszközök, amelyek mindegyike specifikus feladatot lát el az adatok továbbításában, irányításában és biztonságában. Ezek az eszközök a hálózati protokollok és a hálózati topológiák szerves részei, és nélkülük a modern kommunikáció elképzelhetetlen lenne. A választék rendkívül széles, az egyszerű elosztóktól a komplex, intelligens rendszerekig terjed.

Nézzük meg részletesebben a legfontosabbakat:

- Router (útválasztó): A hálózatok közötti kommunikáció kulcsfontosságú eszköze. Fő feladata az IP-csomagok útválasztása különböző hálózatok között a cél IP-cím alapján. A routerek fenntartanak egy útválasztási táblát, amely tartalmazza a hálózati útvonalakat és a hozzájuk tartozó metrikákat (pl. útvonal költsége, késleltetés), és ezek alapján választják ki a legoptimálisabb utat. Képesek tűzfal funkciókat is ellátni, NAT (Network Address Translation) szolgáltatást nyújtani, és DHCP szerverként is működhetnek, IP-címeket kiosztva a hálózaton lévő eszközöknek. A routerek az OSI modell hálózati rétegén (3. réteg) működnek.

- Switch (kapcsoló): Egy hálózaton belüli eszközök összekapcsolására szolgál. A switchek intelligensebbek, mint a hubok, mivel a MAC-címek alapján célozzák meg az adatátvitelt. Amikor egy adatkeret beérkezik egy switch portjára, a switch megvizsgálja a cél MAC-címet, és csak arra a portra továbbítja a keretet, amelyhez a cél eszköz csatlakozik. Ez csökkenti a hálózati forgalmat és növeli a teljesítményt.

- Unmanaged switchek: Egyszerű, plug-and-play eszközök, amelyek nem konfigurálhatók. Kisebb otthoni vagy irodai hálózatokba ideálisak.

- Managed switchek: Komplexebb, konfigurálható eszközök, amelyek számos fejlett funkciót kínálnak, mint például a VLAN-ok (Virtual Local Area Network) létrehozása, QoS (Quality of Service) beállítások, portbiztonság, és hálózati monitorozás. Nagyvállalati és adatközponti környezetekben használják. A switchek általában az OSI modell adatkapcsolati rétegén (2. réteg) működnek, de léteznek Layer 3 switchek is, amelyek útválasztási funkciókat is elláthatnak.

- Hub (elosztó): Egy régebbi, egyszerű hálózati eszköz, amely minden beérkező adatot továbbít az összes csatlakoztatott eszköznek. Ez azt jelenti, hogy minden portra kiküldi az adatot, függetlenül a célállomástól, ami jelentős hálózati forgalmat és kollíziókat okozhat nagy hálózatokban. Ma már alig használják, a switchek váltották fel. Az OSI modell fizikai rétegén (1. réteg) működik.

- Modem (modulátor-demodulátor): Egy eszköz, amely a digitális jeleket analóg jelekké alakítja a távolsági átvitelhez (moduláció), majd az analóg jeleket visszaalakítja digitális jelekké (demoduláció). Ez a folyamat elengedhetetlen a szélessávú internet-hozzáféréshez, mivel lehetővé teszi az adatok továbbítását telefonvonalakon (DSL modem), kábeltelevíziós hálózatokon (kábelmodem) vagy optikai hálózatokon (optikai modem, ONT) keresztül.

- Access Point (AP – Vezeték nélküli hozzáférési pont): Lehetővé teszi a vezeték nélküli eszközök (laptopok, okostelefonok, tabletek) számára, hogy csatlakozzanak egy vezetékes hálózathoz rádióhullámok (Wi-Fi) segítségével. Az AP-k általában a vezetékes hálózatra kapcsolódnak, és hidat képeznek a vezetékes és vezeték nélküli szegmensek között.

- Tűzfal (Firewall): Egy biztonsági eszköz, amely figyeli és szűri a bejövő és kimenő hálózati forgalmat előre meghatározott biztonsági szabályok alapján. Célja a jogosulatlan hozzáférés, a rosszindulatú támadások (pl. vírusok, férgek) és az adatszivárgás megakadályozása. Lehet hardveres vagy szoftveres.

- Repeater (Jelerősítő): Egy egyszerű eszköz, amely megismétli és felerősíti a bejövő hálózati jelet, hogy nagyobb távolságra is eljusson anélkül, hogy a jel minősége romlana. Az OSI modell fizikai rétegén működik.

- Bridge (Híd): Két különálló hálózati szegmenst köt össze, és a MAC-címek alapján továbbítja az adatokat közöttük. Intelligensebb, mint egy repeater, mert képes szűrni a forgalmat, és csak a szükséges adatokat továbbítja a másik szegmensbe. Ma már a switchek funkciója magában foglalja a hidak képességeit.

- Load Balancer (Terheléselosztó): Elosztja a bejövő hálózati forgalmat több szerver vagy erőforrás között, ezzel optimalizálva a kihasználtságot, maximalizálva az átviteli sebességet és biztosítva a magas rendelkezésre állást. Ezt gyakran használják nagy forgalmú webhelyek és alkalmazások esetében.

- Proxy szerver: Közvetítőként működik a felhasználó és az internet között. A kéréseket a proxy fogadja, majd továbbítja a cél szervernek. Lehetővé teszi a gyorsítótárazást (cache), a biztonsági szűrést és az anonimitást.

Ezek az eszközök együttesen alkotják a modern hálózatok gerincét, lehetővé téve a hatékony, biztonságos és megbízható adatkommunikációt a legkülönfélébb környezetekben.

Az IP-címzés és a DNS szerepe

A számítógép-hálózatok működésének alapja az eszközök egyedi azonosítása és megtalálása a hálózaton belül. Ezt a feladatot az IP-címzés és a DNS (Domain Name System) látja el. Az IP-címek (Internet Protocol Address) logikai azonosítók, amelyek egyedileg azonosítanak minden eszközt egy IP-hálózaton. A DNS pedig egy olyan elosztott adatbázis-rendszer, amely az ember által olvasható domain neveket (pl. www.google.com) az IP-címekre fordítja, így könnyítve meg a hálózati erőforrások elérését.

IP-címzés: az internet postai címei

Két fő IP-cím verzió létezik:

- IPv4 (Internet Protocol version 4): A jelenleg legelterjedtebb IP-cím formátum. Egy 32 bites szám, amelyet négy, pontokkal elválasztott decimális számmal (oktettekkel) reprezentálnak, például

192.168.1.1. Minden oktett értéke 0 és 255 között lehet. Az IPv4 címek száma korlátozott (kb. 4,3 milliárd), és a globális kimerülésük miatt szükségessé vált egy újabb verzió bevezetése. - IPv6 (Internet Protocol version 6): Az IPv4 utódja, amelyet a címkimerülés problémájának megoldására fejlesztettek ki. Egy 128 bites szám, amelyet nyolc, kettőspontokkal elválasztott hexadecimális számsorral reprezentálnak, például

2001:0db8:85a3:0000:0000:8a2e:0370:7334. Az IPv6 címek száma gyakorlatilag végtelen (kb. 3,4 x 10^38), és számos fejlesztést tartalmaz az IPv4-hez képest, mint például az egyszerűsített fejléc, a jobb biztonság és a mobil eszközök támogatása.

Az IP-címek két fő típusra oszthatók:

- Nyilvános IP-cím (Public IP Address): Egyedileg azonosítja az eszközt az interneten. Ezeket az internet-szolgáltatók (ISP-k) osztják ki, és globálisan routolhatók.

- Privát IP-cím (Private IP Address): Helyi hálózatokon (LAN-okon) belül használatosak, és nem routolhatók közvetlenül az interneten. A leggyakoribb privát IP-tartományok az

10.0.0.0/8,172.16.0.0/12és192.168.0.0/16. A privát IP-címek használata lehetővé teszi, hogy számos eszköz osztozzon egyetlen nyilvános IP-címen a NAT (Network Address Translation) segítségével.

A alhálózat-képzés (subnetting) egy olyan folyamat, amely egy nagyobb IP-hálózatot kisebb, kezelhetőbb alhálózatokra oszt. Ez javítja a hálózat teljesítményét, biztonságát és a címek hatékonyabb kihasználását. Az alhálózatot a alhálózati maszk (subnet mask) határozza meg.

DNS: az internet telefonkönyve

A DNS (Domain Name System) az internet egyik alapvető szolgáltatása. Mivel az emberek könnyebben megjegyzik a neveket, mint a számsorokat, a DNS rendszert hozták létre, hogy a domain neveket (pl. example.com) lefordítsa a hozzájuk tartozó numerikus IP-címekre (pl. 93.184.216.34). Amikor beír egy domain nevet a böngészőjébe, a számítógépe először egy DNS szerverhez fordul, hogy lekérdezze a domain névhez tartozó IP-címet. Miután megkapta az IP-címet, a böngésző közvetlenül az IP-címen keresztül kommunikál a szerverrel.

A DNS hierarchikus és elosztott rendszerben működik, ami azt jelenti, hogy nincs egyetlen központi szerver, amely az összes információt tárolja. Ehelyett számos DNS szerver dolgozik együtt világszerte, adatokat cserélve egymással. A folyamat lépései:

- A felhasználó beírja a domain nevet a böngészőbe.

- A helyi DNS resolver (általában az internetszolgáltató DNS szervere) megkapja a kérést.

- Ha a resolver nem ismeri a domain IP-címét, továbbítja a kérést egy gyökér DNS szervernek.

- A gyökér szerver továbbirányítja a kérést a megfelelő TLD (Top-Level Domain) szervernek (pl. .com, .hu).

- A TLD szerver továbbirányítja a kérést az autoritatív DNS szervernek, amely a domain nevének tényleges IP-címét tárolja.

- Az autoritatív szerver visszaadja az IP-címet a resolvernek.

- A resolver eltárolja (cache-eli) az IP-címet, majd továbbítja a felhasználó böngészőjének.

- A böngésző az IP-cím segítségével kapcsolódik a weboldal szerveréhez.

Az IP-címzés és a DNS rendszere az internet láthatatlan gerincét alkotja. Nélkülük a digitális navigáció szinte lehetetlenné válna, és minden weboldal eléréséhez egy hosszú számsort kellene megjegyeznünk.

A DNS nemcsak a weboldalak eléréséhez fontos, hanem az e-mail forgalom (MX rekordok), a hálózati biztonság (pl. SPF, DKIM rekordok) és számos más internetes szolgáltatás működéséhez is elengedhetetlen. Az IP-címek és a DNS együttesen biztosítják, hogy az adatok pontosan és hatékonyan jussanak el a hálózaton a célállomásra.

Hálózati biztonság: a védelem pillérei

A számítógép-hálózatok elterjedésével és az adatok digitalizálásával párhuzamosan a hálózati biztonság (network security) is kiemelten fontossá vált. A hálózati támadások, adatszivárgások és a rosszindulatú szoftverek (malware) jelentős pénzügyi és reputációs károkat okozhatnak. A hálózati biztonság célja az adatok, az eszközök és a hálózati infrastruktúra védelme a jogosulatlan hozzáféréstől, a visszaélésektől, a módosításoktól és a megsemmisüléstől. Ez egy folyamatosan fejlődő terület, amely proaktív megközelítést és többrétegű védelmi stratégiát igényel.

A hálózati biztonság kulcsfontosságú elemei:

- Tűzfalak (Firewalls): A hálózati biztonság elsődleges védelmi vonala. A tűzfalak felügyelik és szűrik a hálózati forgalmat előre meghatározott szabályok (ún. tűzfal szabályok) alapján. Megakadályozzák a jogosulatlan hozzáférést a belső hálózathoz és blokkolják a rosszindulatú forgalmat. Lehetnek hardveres vagy szoftveres megoldások. A következő generációs tűzfalak (NGFW) mélyebb csomagvizsgálatot, alkalmazás-alapú szűrést és behatolásmegelőzési rendszereket (IPS) is tartalmazhatnak.

- Behatolásérzékelő és Behatolásmegelőző Rendszerek (IDS/IPS – Intrusion Detection System/Intrusion Prevention System):

- IDS: Figyeli a hálózati forgalmat a gyanús tevékenységek vagy a biztonsági szabályok megsértésének jelei után kutatva. Ha anomáliát észlel, riasztást küld a rendszergazdának, de nem avatkozik be aktívan.

- IPS: Az IDS továbbfejlesztett változata, amely nemcsak érzékeli, hanem aktívan meg is akadályozza a támadásokat. Ha gyanús tevékenységet észlel, képes blokkolni a rosszindulatú forgalmat, lezárni a kapcsolatot vagy más elhárító intézkedéseket tenni.

- VPN (Virtual Private Network – Virtuális Magánhálózat): Biztonságos, titkosított kapcsolatot hoz létre egy nyilvános hálózaton (pl. internet) keresztül. A VPN-ek lehetővé teszik a távoli felhasználók számára, hogy biztonságosan hozzáférjenek a céges hálózathoz, mintha fizikailag ott lennének. Az adatok titkosítása megakadályozza az illetéktelenek általi lehallgatást.

- Titkosítás (Encryption): Az adatok kódolása, hogy csak az arra jogosult személyek férhessenek hozzájuk. A hálózati kommunikációban például az HTTPS protokoll (TLS/SSL titkosítás) biztosítja a weboldalak és a felhasználó közötti kommunikáció titkosságát. Az adatok pihenő állapotban (data at rest) is titkosíthatók, például merevlemezeken vagy felhőtárhelyeken.

- Hozzáférési vezérlés (Access Control): Meghatározza, hogy kik férhetnek hozzá a hálózati erőforrásokhoz, és milyen jogosultságokkal. Ez magában foglalja a felhasználói azonosítást (pl. felhasználónév és jelszó), az autentikációt (a felhasználó hitelességének ellenőrzése) és az autorizációt (a felhasználó jogosultságainak meghatározása). A többfaktoros hitelesítés (MFA) jelentősen növeli a biztonságot.

- Antimalware és Antivírus Szoftverek: Védelmet nyújtanak a rosszindulatú szoftverek (vírusok, férgek, trójaiak, ransomware, kémprogramok) ellen. Ezek a szoftverek felismerik, blokkolják és eltávolítják a kártevőket a hálózati eszközökről.

- DDoS védelem (Distributed Denial of Service Protection): Megvédi a hálózatot és a szervereket a DDoS támadásoktól, amelyek célja a szolgáltatás elérhetetlenné tétele a hálózati erőforrások túlterhelésével. A DDoS védelem szűri a rosszindulatú forgalmat, és csak a legitim kéréseket engedi át.

- Hálózati szegmentálás (Network Segmentation): A hálózat felosztása kisebb, izolált szegmensekre. Ez korlátozza a támadás hatókörét, ha egy szegmens kompromittálódik, és javítja a hálózati teljesítményt is. A VLAN-ok (Virtual Local Area Network) gyakran használatosak a logikai szegmentálásra.

- Biztonsági mentés és helyreállítás (Backup and Recovery): Az adatok rendszeres biztonsági mentése és egy hatékony helyreállítási terv megléte elengedhetetlen a katasztrófák (pl. hardverhiba, ransomware támadás) esetén.

- Biztonsági tudatosság és képzés: A felhasználók a hálózati biztonság leggyengébb láncszemei lehetnek. A rendszeres képzések a phishing, social engineering és egyéb fenyegetések felismerésére kulcsfontosságúak.

A hálózati biztonság nem egy egyszeri feladat, hanem egy folyamatosan fejlődő folyamat, amely állandó figyelmet, frissítést és alkalmazkodást igényel a változó fenyegetésekhez.

A számítógép-hálózatok védelme komplex feladat, amely technológiai megoldásokat, folyamatokat és az emberi tényező figyelembevételét egyaránt magában foglalja. Egy jól megtervezett és karbantartott biztonsági stratégia alapvető a modern digitális környezetben.

Vezetékes és vezeték nélküli hálózatok

A számítógép-hálózatok fizikai megvalósításuk szerint két nagy kategóriába sorolhatók: vezetékes és vezeték nélküli hálózatok. Mindkét típusnak megvannak a maga előnyei és hátrányai a sebesség, a megbízhatóság, a biztonság, a költség és a rugalmasság szempontjából. A modern hálózatok gyakran hibrid megoldásokat alkalmaznak, kihasználva mindkét technológia erősségeit.

Vezetékes hálózatok

A vezetékes hálózatok fizikai kábelezést használnak az adatok továbbítására. Ezek jellemzően stabilabbak, gyorsabbak és biztonságosabbak, mint a vezeték nélküli alternatívák, különösen nagyobb távolságokon vagy nagy adatforgalmú környezetben.

- Ethernet: A legelterjedtebb vezetékes LAN technológia. Különböző kábelkategóriákat használ, mint például:

- Cat5e (Category 5e): Támogatja az 1 Gigabit/másodperc (Gbps) sebességet 100 méteren.

- Cat6 (Category 6): Támogatja az 1 Gbps sebességet 100 méteren, és a 10 Gbps sebességet rövidebb távolságokon (akár 55 méter). Jobb zajszűréssel rendelkezik.

- Cat6a (Category 6a): Támogatja a 10 Gbps sebességet 100 méteren.

- Cat7/7a (Category 7/7a): Még jobb árnyékolást és nagyobb sávszélességet kínál, akár 10 Gbps felett is, de ritkábban használják otthoni vagy kisvállalati környezetben.

Az Ethernet kábelek csavart érpárokat tartalmaznak, amelyek minimalizálják az elektromágneses interferenciát. Az Ethernet hálózatok jellemzően switcheket használnak az eszközök összekapcsolására.

- Optikai szál (Fiber Optics): Üveg- vagy műanyagszálakon keresztül továbbítja az adatokat fényimpulzusok formájában. Az optikai szálak rendkívül nagy sávszélességet (akár Terabitek/másodperc) és nagyon hosszú átviteli távolságokat (akár több kilométert) tesznek lehetővé, minimális jelveszteséggel és elektromágneses interferencia nélkül. Ideálisak gerinchálózatokhoz, adatközpontokhoz és WAN kapcsolatokhoz. Két fő típusa van:

- Multi-mode fiber (MMF): Rövidebb távolságokra (néhány száz méter) alkalmas, olcsóbb.

- Single-mode fiber (SMF): Hosszabb távolságokra (több tíz kilométer) alkalmas, drágább, de nagyobb sávszélességet is támogat.

A vezetékes hálózatok előnyei közé tartozik a nagy sebesség, a stabilitás, a megbízhatóság és a jobb biztonság (mivel a fizikai hozzáférés szükséges az adatok lehallgatásához). Hátrányaik a telepítési költségek, a rugalmatlanság (a kábelek fixek) és a kábelezés esztétikai problémái.

Vezeték nélküli hálózatok

A vezeték nélküli hálózatok rádióhullámokat vagy infravörös jeleket használnak az adatok továbbítására, így nincs szükség fizikai kábelekre az eszközök csatlakoztatásához. Ez nagy rugalmasságot és mobilitást biztosít.

- Wi-Fi (Wireless Fidelity): A legelterjedtebb vezeték nélküli LAN technológia, amely az IEEE 802.11 szabványcsaládon alapul. Az access pointok (AP) biztosítják a vezeték nélküli hozzáférést a vezetékes hálózathoz. Különböző szabványok léteznek, amelyek eltérő sebességeket és frekvenciasávokat használnak:

- 802.11b/g: Régebbi szabványok, maximum 11 Mbps (b) vagy 54 Mbps (g) sebességgel, 2,4 GHz-en.

- 802.11n (Wi-Fi 4): Akár 600 Mbps sebesség, 2,4 GHz és 5 GHz sávokon.

- 802.11ac (Wi-Fi 5): Akár gigabites sebesség, kizárólag 5 GHz-en működik.

- 802.11ax (Wi-Fi 6): A legújabb szabvány, akár 9,6 Gbps elméleti maximum sebesség, jobb teljesítmény zsúfolt környezetben, 2,4 GHz és 5 GHz sávokon.

A Wi-Fi hálózatok biztonságát jelszavakkal és titkosítással (pl. WPA2, WPA3) biztosítják.

- Bluetooth: Rövid hatótávolságú (általában 10-100 méter) vezeték nélküli technológia, amelyet személyes hálózatok (PAN) létrehozására használnak. Ideális eszközök (pl. fejhallgatók, egerek, billentyűzetek, okosórák) párosítására. Kisebb adatmennyiségek átvitelére optimalizált.

- Mobilhálózatok (3G, 4G, 5G): Széles kiterjedésű vezeték nélküli hálózatok, amelyeket mobiltelefonok és más mobil eszközök használnak az internet-hozzáféréshez és a kommunikációhoz. A technológia folyamatosan fejlődik, a 5G a legújabb generáció, amely rendkívül alacsony késleltetést és nagy sávszélességet ígér, megnyitva az utat az IoT és az önvezető autók előtt.

A vezeték nélküli hálózatok előnyei a mobilitás, a könnyű telepítés és a kevesebb kábelezés. Hátrányaik közé tartozik a potenciálisan alacsonyabb sebesség és megbízhatóság (interferencia miatt), a kisebb hatótávolság és a fokozottabb biztonsági kockázatok (mivel a jelek a levegőben terjednek).

A legtöbb modern környezetben a vezetékes és vezeték nélküli hálózatok együtt élnek. A stabil, nagy sávszélességű kapcsolatot igénylő eszközök (pl. asztali számítógépek, szerverek, okostévék) vezetékesen csatlakoznak, míg a mobil eszközök (laptopok, okostelefonok) vezeték nélkül kapcsolódnak, így biztosítva a rugalmasságot és a teljesítményt egyaránt.

A felhőalapú hálózatok és a virtualizáció

A számítógép-hálózatok fejlődése a felhőalapú hálózatok és a virtualizáció megjelenésével új dimenzióba lépett. Ezek a technológiák alapjaiban változtatták meg a hálózatok tervezését, telepítését és menedzselését, rugalmasabbá, skálázhatóbbá és költséghatékonyabbá téve az infrastruktúrát. A felhőalapú hálózatok lényegében a hálózati erőforrások és szolgáltatások interneten keresztüli, igény szerinti biztosítását jelentik, míg a virtualizáció lehetővé teszi a fizikai hardver erőforrásainak hatékonyabb kihasználását.

Hálózati virtualizáció

A hálózati virtualizáció a hálózati erőforrások (pl. kapcsolók, routerek, tűzfalak, terheléselosztók) absztrakciója és elválasztása a fizikai hardvertől. Ez azt jelenti, hogy egyetlen fizikai hálózati eszközön több virtuális hálózati eszköz is futtatható, vagy fordítva, több fizikai eszköz is egyetlen logikai egységként kezelhető. A virtualizáció lehetővé teszi a hálózati funkciók dinamikus kiosztását és áthelyezését, növelve a rugalmasságot és a hatékonyságot.

- Virtuális gépek (VM – Virtual Machines): A szerver virtualizáció alapja, ahol egy fizikai szerver több elszigetelt virtuális szerverré osztható. Minden VM saját operációs rendszerrel és alkalmazásokkal rendelkezik, és úgy működik, mintha egy önálló fizikai gép lenne.

- Szoftveresen definiált hálózatok (SDN – Software-Defined Networking): Az SDN elkülöníti a hálózati vezérlőréteget az adatforgalom továbbító rétegétől. Ezáltal a hálózat programozhatóvá válik, és a hálózati konfiguráció, menedzsment és optimalizálás szoftveresen, központilag vezérelhetővé válik. Az SDN növeli a hálózat agilitását, lehetővé teszi a gyorsabb szolgáltatásbevezetést és csökkenti az üzemeltetési költségeket.

- Hálózati funkció virtualizáció (NFV – Network Functions Virtualization): Az NFV a hálózati funkciók (pl. tűzfalak, load balancerek, routerek) szoftveres implementációját jelenti szabványos szerverhardveren, a dedikált hardvereszközök helyett. Ez csökkenti a hardverfüggőséget, növeli a rugalmasságot és a skálázhatóságot, valamint csökkenti a tőkeköltségeket (CAPEX) és az operatív költségeket (OPEX).

Felhőalapú hálózatok

A felhőalapú hálózatok a hálózati infrastruktúra és szolgáltatások szolgáltató általi biztosítását jelentik az interneten keresztül. Ez magában foglalja a virtuális hálózatokat, a terheléselosztókat, a tűzfalakat és a VPN-eket, amelyek mind a felhőben futnak, és igény szerint skálázhatók. A felhőalapú hálózatok a felhőszolgáltatási modellek (IaaS, PaaS, SaaS) szerves részét képezik.

- IaaS (Infrastructure as a Service – Infrastruktúra mint Szolgáltatás): A felhőalapú infrastruktúra (virtuális gépek, hálózat, tárolás) biztosítása szolgáltatásként. A felhasználók maguk kezelik az operációs rendszert és az alkalmazásokat.

- PaaS (Platform as a Service – Platform mint Szolgáltatás): Egy fejlesztői platform és környezet biztosítása, amely magában foglalja az operációs rendszert, a futtatókörnyezetet, az adatbázisokat és a hálózati erőforrásokat. A felhasználók csak az alkalmazáskódjukat kezelik.

- SaaS (Software as a Service – Szoftver mint Szolgáltatás): A teljes alkalmazás biztosítása szolgáltatásként az interneten keresztül. A felhasználók csak az alkalmazást használják, a mögöttes infrastruktúrát és szoftvert a szolgáltató kezeli (pl. Gmail, Office 365).

A felhőalapú hálózatok és a virtualizáció jelentős előnyökkel járnak:

- Skálázhatóság: Az erőforrások gyorsan és rugalmasan bővíthetők vagy szűkíthetők az igényeknek megfelelően.

- Rugalmasság és Agilitás: Lehetővé teszik a gyorsabb szolgáltatásbevezetést és a hálózati konfigurációk dinamikus változtatását.

- Költséghatékonyság: Csökkentik a hardverbeszerzési és üzemeltetési költségeket (OPEX modell a CAPEX helyett).

- Magas rendelkezésre állás és megbízhatóság: A felhőszolgáltatók redundáns infrastruktúrát biztosítanak.

- Globális elérhetőség: Az adatok és alkalmazások bárhonnan elérhetők az interneten keresztül.

A felhőalapú hálózatok és a virtualizáció forradalmasítják a számítógép-hálózatok paradigmáját, elmozdulva a merev, hardver-centrikus megközelítéstől a rugalmas, szoftveresen definiált infrastruktúra felé. Ez a trend a jövőbeni hálózati innovációk alapját képezi.

A hálózatok jövője: trendek és innovációk

A számítógép-hálózatok fejlődése soha nem látott ütemben zajlik, és a jövő ígéretes innovációkat tartogat, amelyek alapjaiban formálják át a digitális kommunikációt és az életünket. A technológiai konvergencia, az adatmennyiség robbanásszerű növekedése és az egyre összetettebb felhasználói igények új kihívásokat és lehetőségeket teremtenek a hálózati infrastruktúra számára. Nézzük meg a legfontosabb trendeket és innovációkat, amelyek a hálózatok jövőjét határozzák meg.

5G és azon túl

Az 5G (ötödik generációs mobilhálózat) nem csupán gyorsabb internetet jelent a mobiltelefonokon, hanem a hálózati technológia paradigmaváltását is. Az 5G célja a rendkívül alacsony késleltetés (akár 1 ms), az óriási sávszélesség (akár 10 Gbps) és a masszív eszközsűrűség (akár 1 millió eszköz/km²) biztosítása. Ez az alacsony késleltetés és a nagy megbízhatóság kulcsfontosságú az olyan alkalmazásokhoz, mint az önvezető autók, a távoli sebészeti beavatkozások, az ipari automatizálás és a valós idejű virtuális/kiterjesztett valóság (VR/AR). Az 5G emellett a hálózati szeletelés (network slicing) koncepcióját is bevezeti, amely lehetővé teszi, hogy egy fizikai hálózaton belül több, logikailag elkülönített virtuális hálózatot hozzanak létre, mindegyik specifikus szolgáltatásokra optimalizálva.

Dolgok Internete (IoT)

Az IoT (Internet of Things – Dolgok Internete) eszközök robbanásszerű növekedése (okosotthoni eszközök, viselhető technológiák, ipari szenzorok, okosváros megoldások) hatalmas terhelést jelent a hálózatokra. Az IoT eszközök milliárdjai kommunikálnak majd egymással és a felhővel, hatalmas adatmennyiséget generálva. Ez megköveteli a hálózatok skálázhatóságának, megbízhatóságának és biztonságának jelentős javítását. Az 5G és az edge computing kulcsszerepet játszik az IoT ökoszisztémájának támogatásában.

Edge Computing (Peremhálózat)

Az edge computing az adatfeldolgozást és -tárolást közelebb viszi az adatforráshoz, ahelyett, hogy minden adatot egy központi felhőbe küldene. Ez csökkenti a késleltetést, a hálózati sávszélesség-igényt és növeli a megbízhatóságot, ami különösen fontos az alacsony késleltetést igénylő IoT és 5G alkalmazások (pl. valós idejű analitika, autonóm járművek) számára. Az edge computing a felhőalapú hálózatok kiegészítője, nem pedig versenytársa, egy elosztottabb infrastruktúrát hozva létre.

Mesterséges intelligencia (MI) és gépi tanulás (ML) a hálózatokban

Az MI és ML technológiák egyre nagyobb szerepet kapnak a hálózatok menedzselésében, optimalizálásában és biztonságában. Az AI-vezérelt hálózatok képesek lesznek automatikusan azonosítani és elhárítani a problémákat, optimalizálni a forgalmat, előre jelezni a hálózati hibákat és proaktívan védekezni a kibertámadások ellen. Ez a hálózati automatizálás és az önvezérlő hálózatok felé mutat, ahol az emberi beavatkozás minimálisra csökken.

Kvantumhálózatok és kvantumkommunikáció

Bár még a kutatás és fejlesztés korai szakaszában járnak, a kvantumhálózatok ígéretes jövőképet vetítenek előre. A kvantummechanika elveit (szuperpozíció, összefonódás) kihasználva a kvantumkommunikáció elméletileg feltörhetetlen titkosítást (kvantumkulcs-elosztás, QKD) tehet lehetővé, és új típusú számítási feladatokat támogathat. Ez alapjaiban változtathatja meg a hálózati biztonságot és a számítási kapacitásokat hosszú távon.

Zéró bizalom elv (Zero Trust)

A hálózati biztonságban egyre inkább elterjed a zéró bizalom elv. Ez a megközelítés feltételezi, hogy semmilyen felhasználó vagy eszköz, sem a hálózaton belülről, sem kívülről, nem megbízható alapértelmezés szerint. Minden hozzáférési kérést hitelesíteni és autorizálni kell, függetlenül attól, hogy honnan érkezik. Ez a modell növeli a hálózat ellenállását a belső és külső fenyegetésekkel szemben.

A számítógép-hálózatok jövője a nagyobb sebesség, az alacsonyabb késleltetés, a megnövekedett skálázhatóság, az intelligensebb automatizálás és a fokozottabb biztonság irányába mutat. Ezek az innovációk nemcsak a technológiai fejlődést mozdítják elő, hanem új lehetőségeket teremtenek a gazdaság, a társadalom és a mindennapi élet minden területén.

Gyakori problémák és hibaelhárítási alapok

Még a legjobban megtervezett és karbantartott számítógép-hálózatokban is előfordulhatnak problémák. A hálózati hibák a lassú internetkapcsolattól a teljes szolgáltatáskiesésig terjedhetnek, és jelentős fennakadásokat okozhatnak mind az otthoni felhasználók, mind a nagyvállalatok számára. A hatékony hibaelhárítás (troubleshooting) kulcsfontosságú a problémák gyors azonosításához és megoldásához, minimalizálva az állásidőt és a frusztrációt. A hibaelhárítás általában egy strukturált megközelítést igényel, amely logikai lépések sorozatát követi.

Gyakori hálózati problémák

- Nincs internetkapcsolat: A leggyakoribb és legfrusztrálóbb probléma. Ennek okai lehetnek a szolgáltatói hiba, a modem vagy router hibás működése, rossz kábelezés, IP-cím konfliktus, vagy DNS probléma.

- Lassú internet vagy hálózati sebesség: A hálózat működik, de a sebesség jelentősen alacsonyabb a vártnál. Okai lehetnek a sávszélesség-túlterhelés, Wi-Fi interferencia, elavult hálózati eszközök, hálózati kártya problémája, vagy szerveroldali lassulás.

- Szaggató videó streaming vagy online játék: Jellemzően a magas késleltetés (latency) vagy a csomagvesztés (packet loss) okozza. Gyakori ok a túlterhelt hálózat, rossz Wi-Fi jel, vagy távoli szerverproblémák.

- Wi-Fi lekapcsolódások: Az eszközök gyakran elveszítik a Wi-Fi kapcsolatot. Ennek oka lehet a gyenge jelerősség, interferencia más vezeték nélküli hálózatokkal vagy eszközökkel, elavult router firmware, vagy túl sok eszköz egy hálózaton.

- Hálózati erőforrások elérése sikertelen (pl. nyomtató, fájlmegosztás): A helyi hálózaton belül nem elérhetők bizonyos eszközök vagy szolgáltatások. Okai lehetnek a tűzfal beállításai, helytelen IP-cím vagy hálózati konfiguráció, meghibásodott hálózati kábel, vagy az eszköz kikapcsolt állapota.

- IP-cím konfliktus: Két vagy több eszköz ugyanazt az IP-címet próbálja használni a hálózaton, ami kommunikációs zavarokhoz vezet. Gyakran a DHCP szerver hibás konfigurációja okozza.

- DNS hibák: A weboldalak nem töltenek be, vagy hibaüzenet jelenik meg a DNS feloldással kapcsolatban. Ez azt jelenti, hogy a számítógép nem tudja lefordítani a domain neveket IP-címekre.

Hibaelhárítási alapok: strukturált megközelítés

A hálózati hibaelhárítás megkezdése előtt érdemes egy logikus, lépésről lépésre haladó módszertant követni:

- Ellenőrizze a fizikai kapcsolatokat: Győződjön meg róla, hogy minden kábel megfelelően csatlakozik, és nincsenek sérülések. Ellenőrizze a hálózati eszközök (modem, router, switch) tápellátását és állapotjelző fényeit. A villogó fények általában jó jelek, a folyamatosan égő vagy nem világító fények problémát jelezhetnek.

- Indítsa újra az eszközöket: Kezdje a modemmel, várjon 30 másodpercet, majd indítsa újra a routert, és végül az érintett végberendezéseket (számítógép, telefon). Ez a „klasszikus” megoldás gyakran megoldja az ideiglenes szoftveres hibákat vagy IP-cím problémákat.

- Ellenőrizze az IP-címet és a hálózati konfigurációt:

- Nyissa meg a parancssort (Windows:

cmd, macOS/Linux:Terminal). - Írja be az

ipconfig(Windows) vagyifconfig(macOS/Linux) parancsot, hogy ellenőrizze az IP-címet, az alhálózati maszkot, az alapértelmezett átjárót és a DNS szervereket. - Győződjön meg róla, hogy az IP-cím a hálózat tartományában van, és nem ütközik más eszközökkel.

- Próbáljon meg pingelni az alapértelmezett átjárót (általában a router IP-címe) és egy ismert internetes címet (pl.

ping 8.8.8.8a Google DNS szervere). Ha az alapértelmezett átjáró pingelhető, de az internetes cím nem, az DNS vagy router problémára utalhat.

- Nyissa meg a parancssort (Windows:

- Ellenőrizze a DNS feloldást: Használja az

nslookupvagydigparancsot egy ismert weboldal (pl.nslookup google.com) DNS feloldásának ellenőrzésére. Ha ez sikertelen, próbáljon meg ideiglenesen nyilvános DNS szervereket használni (pl. Google DNS: 8.8.8.8 és 8.8.4.4). - Tesztelje a Wi-Fi jelet és az interferenciát: Használjon Wi-Fi elemző alkalmazásokat (pl. NetSpot, Wi-Fi Analyzer) a jelerősség és a csatornák ellenőrzésére. Váltson kevésbé zsúfolt Wi-Fi csatornára, ha sok a szomszédos hálózat.

- Ellenőrizze a tűzfal és antivírus szoftver beállításait: Ideiglenesen tiltsa le ezeket az alkalmazásokat, hogy kizárja, hogy azok blokkolják-e a hálózati forgalmat.

- Frissítse a drivereket és a firmware-t: Győződjön meg róla, hogy a hálózati kártya drivere és a router firmware-je naprakész. Az elavult szoftverek teljesítménybeli problémákat vagy biztonsági réseket okozhatnak.

- Szolgáltatóval való kapcsolatfelvétel: Ha minden más sikertelen, valószínűleg a probléma az internet-szolgáltató oldalán van. Készüljön fel arra, hogy megadja a már elvégzett hibaelhárítási lépéseket.

A hálózati hibaelhárítás egyfajta detektívmunka, amely türelmet és rendszerezett gondolkodást igényel. Az OSI modell ismerete segíthet a probléma rétegenkénti lokalizálásában, ami jelentősen felgyorsíthatja a megoldást.

A számítógép-hálózatok, a modern digitális infrastruktúra láthatatlan gerincét képezve, alapvetően átalakították a kommunikációt, a munkavégzést és az információhoz való hozzáférést. Az egyszerű helyi hálózatoktól a globális internet komplexitásáig, ezek a rendszerek lehetővé teszik eszközök milliárdjainak zökkenőmentes együttműködését. Az alapvető elemek, mint a routerek és switchek, a különböző topológiák, a kommunikációs protokollok, mint a TCP/IP, mind hozzájárulnak ehhez a bonyolult, mégis hatékony ökoszisztémához. A hálózatok típusai – a PAN-tól a WAN-ig – a kiterjedésük és céljuk szerint differenciálódnak, míg a folyamatosan fejlődő hálózati biztonsági intézkedések elengedhetetlenek az adatok és az infrastruktúra védelméhez a folyamatosan változó fenyegetésekkel szemben.

A vezetékes és vezeték nélküli technológiák szinergikus fejlődése, a felhőalapú hálózatok és a virtualizáció térnyerése, valamint az olyan jövőbeli innovációk, mint az 5G, az IoT és a mesterséges intelligencia integrációja, mind azt mutatják, hogy a számítógép-hálózatok világa dinamikus és folyamatosan alakul. Ezek a trendek nemcsak a hálózatok teljesítményét és skálázhatóságát növelik, hanem új lehetőségeket is nyitnak meg a digitális szolgáltatások és alkalmazások számára. A hálózati problémák alapvető hibaelhárítási ismerete pedig minden felhasználó számára hasznos, hogy a lehető legzökkenőmentesebben élvezhesse a digitális világ nyújtotta előnyöket.