A virtuális hálózati adapter egy szoftveres komponens, amely egy fizikai hálózati adaptert emulál. Nem egy fizikai eszköz, hanem egy szoftver, ami lehetővé teszi a számítógépek és virtuális gépek számára, hogy hálózati kapcsolatot létesítsenek anélkül, hogy közvetlenül egy fizikai hálózati kártyához kapcsolódnának. Képzeljük el úgy, mint egy szoftveres hidat, ami összeköti a virtuális világot a valós hálózattal.

Miért van erre szükség? A virtualizáció terjedésével a virtuális gépek (VM) elszigetelt környezetben futnak. Ahhoz, hogy ezek a VM-ek kommunikálni tudjanak egymással vagy a külső hálózattal, virtuális hálózati adapterekre van szükségük. Ezek az adapterek lehetővé teszik, hogy a VM-ek úgy viselkedjenek, mintha saját, dedikált hálózati kártyájuk lenne.

A virtuális hálózati adapterek különösen hasznosak a tesztkörnyezetek létrehozásában. Lehetővé teszik, hogy különböző hálózati konfigurációkat szimuláljunk anélkül, hogy fizikai hálózati eszközöket kellene átalakítanunk. Ez nagyban megkönnyíti a szoftverek és alkalmazások tesztelését különböző hálózati körülmények között.

A felhőalapú szolgáltatások is nagymértékben támaszkodnak a virtuális hálózati adapterekre. A felhőben futó virtuális gépek mind virtuális hálózati adaptereken keresztül kommunikálnak. Ez lehetővé teszi a felhőszolgáltatók számára, hogy rugalmasan és hatékonyan kezeljék a hálózati erőforrásokat.

A virtuális hálózati adapter lényege, hogy szoftveresen biztosítja a hálózati kapcsolatot, lehetővé téve a virtuális gépek és konténerek számára a kommunikációt és az elérést a hálózathoz, anélkül, hogy fizikai hálózati hardverre lenne szükség.

A virtuális hálózati adapterek különböző üzemmódokban működhetnek, például bridge módban, NAT módban vagy host-only módban. Ezek a módok különböző hálózati topológiákat és funkcionalitásokat biztosítanak, lehetővé téve a felhasználók számára, hogy az igényeiknek megfelelően konfigurálják a virtuális hálózatot.

A virtuális hálózati adapter definíciója és szerepe a virtualizációban

A virtuális hálózati adapter (vagy virtuális NIC) egy szoftveres komponens, amely lehetővé teszi a virtuális gépek (VM-ek) számára, hogy hálózati kapcsolatot létesítsenek. Mivel a VM-ek nem rendelkeznek fizikai hálózati kártyával, a virtuális adapter biztosítja a szükséges interfészt a kommunikációhoz a fizikai hálózattal, vagy más virtuális gépekkel.

A virtuális hálózati adapterek lényegében emulálják a fizikai hálózati kártyák működését. Fogadják és továbbítják a hálózati forgalmat a virtuális gép operációs rendszere és a fizikai hálózat között. Ez a folyamat magában foglalja a csomagok beágyazását és kibontását, valamint a protokollok kezelését.

A virtualizációban a virtuális hálózati adapterek többféle módban működhetnek, attól függően, hogy hogyan szeretnénk a VM-eket a hálózathoz kapcsolni:

- Bridged mód: A virtuális gép úgy viselkedik, mintha közvetlenül a fizikai hálózatra lenne csatlakoztatva, saját IP címmel és MAC címmel.

- NAT (Network Address Translation) mód: A virtuális gép a host gép IP címét használja a hálózattal való kommunikációhoz. A host gép végzi a címfordítást.

- Host-only mód: A virtuális gép csak a host géppel és más, host-only módban konfigurált virtuális gépekkel tud kommunikálni.

- Internal Network mód: A virtuális gépek egy belső, izolált hálózatot alkotnak, amely nem érhető el a host gépről vagy a fizikai hálózatról.

A virtuális hálózati adapterek konfigurációja a virtualizációs szoftverben történik. A rendszergazda határozza meg, hogy melyik módot használja, és beállítja a szükséges paramétereket, például az IP címet, a hálózati maszkot és az átjárót.

A virtuális hálózati adapterek elengedhetetlenek a modern virtualizációs technológiákhoz, lehetővé téve a szerverek és alkalmazások hatékony konszolidációját és a hálózati erőforrások rugalmas kezelését.

A virtuális hálózati adapterek nem csak a hálózati kapcsolatot biztosítják, hanem biztonsági funkciókat is elláthatnak. Például, tűzfalak és behatolás-érzékelő rendszerek (IDS) telepíthetők a virtuális hálózati adapterek elé, hogy megvédjék a virtuális gépeket a külső támadásoktól.

A szoftveres definíció révén könnyen létrehozhatók, konfigurálhatók és törölhetők, ami nagyfokú rugalmasságot biztosít a hálózati infrastruktúra kezelésében.

A fizikai és virtuális hálózati adapterek közötti különbségek

A fizikai és virtuális hálózati adapterek közötti alapvető különbség a megvalósítás módjában rejlik. A fizikai hálózati adapter, más néven hálózati interfész kártya (NIC), egy hardvereszköz, amely a számítógépet a hálózathoz köti. Ez az eszköz felelős a hálózati kábel fogadásáért, az adatok elektromos jelekké alakításáért és fordítva, valamint a hálózati protokollok kezeléséért.

Ezzel szemben a virtuális hálózati adapter egy szoftveres komponens, amely a fizikai adapter funkcióit emulálja. Nincs fizikai megfelelője; ehelyett a számítógép operációs rendszere vagy egy virtualizációs szoftver hozza létre. A virtuális adapter lehetővé teszi, hogy a számítógép vagy virtuális gép (VM) úgy kommunikáljon a hálózattal, mintha saját fizikai adaptere lenne.

A virtuális hálózati adapterek lehetővé teszik, hogy egyetlen fizikai hálózati adaptert több virtuális gép osszon meg, ezáltal optimalizálva az erőforrás-kihasználást és a hálózati konfigurációk rugalmasságát.

Gyakori felhasználási területei közé tartozik a virtualizáció, ahol egyetlen fizikai szerveren több virtuális gép fut, mindegyik saját virtuális hálózati adapterrel. Emellett VPN kapcsolatok létrehozásához is használják, ahol a virtuális adapter egy titkosított alagúton keresztül kommunikál a távoli hálózattal. A konténerek is használnak virtuális hálózati adaptereket a hálózati izoláció biztosítására.

A fizikai adapterek fix MAC címmel rendelkeznek, amelyet a gyártó programozott bele. A virtuális adapterek MAC címe általában a létrehozásukkor generálódik, és szoftveresen módosítható. Mindkét típusú adapternek szüksége van IP címre a hálózati kommunikációhoz, amelyet manuálisan vagy automatikusan (DHCP) is be lehet állítani.

A legfontosabb virtuális hálózati adapter típusok

A virtuális hálózati adapterek (vagy virtuális NIC-ek) kulcsfontosságú elemei a virtualizációs technológiáknak. Lehetővé teszik, hogy egy fizikai hálózati kártya erőforrásait több virtuális gép (VM) is megossza, vagy hogy a VM-ek teljesen elszigetelt hálózatokban kommunikáljanak. Többféle virtuális hálózati adapter létezik, amelyek különböző célokat szolgálnak:

- Bridge adapter: A bridge adapter a leggyakoribb típus. Lényege, hogy a virtuális gép a fizikai hálózattal közvetlenül kommunikál. A VM egy új MAC címet kap a fizikai hálózaton, és ugyanúgy viselkedik, mintha egy különálló fizikai eszköz lenne a hálózatban. Ez a megoldás ideális, ha a VM-nek a fizikai hálózat más eszközeivel kell kommunikálnia (pl. internet, nyomtatók, szerverek).

- NAT (Network Address Translation) adapter: A NAT adapter használatakor a virtuális gép a fizikai gép IP címét használja a hálózati kommunikációhoz. A VM a fizikai gép mögött „rejtőzik”, és a fizikai gép végzi a címfordítást (NAT). Ez a típus ideális, ha a VM-nek internet-hozzáférésre van szüksége, de nem szükséges, hogy a fizikai hálózat más eszközei közvetlenül elérjék.

- Internal adapter: Az internal adapter létrehoz egy belső hálózatot, amely csak a virtuális gépek között érhető el ugyanazon a fizikai gépen. A VM-ek egymással tudnak kommunikálni, de nem érik el a fizikai hálózatot. Ez a megoldás kiválóan alkalmas tesztkörnyezetek kialakítására, ahol a VM-ek elszigetelten működnek.

- Host-only adapter: A host-only adapter egy hálózatot hoz létre, amely a virtuális gépek és a gazdagép között érhető el. A VM-ek a gazdagéppel tudnak kommunikálni, de alapértelmezetten nem érik el a fizikai hálózatot (bár a gazdagép útválasztással lehetővé teheti az internet-hozzáférést). Ez a típus jó választás, ha a VM-nek a gazdagépen futó szolgáltatásokkal kell kommunikálnia.

A virtuális hálózati adapterek konfigurálása a virtualizációs szoftverben (pl. VMware, VirtualBox, Hyper-V) történik. A megfelelő adapter kiválasztása a virtuális gép felhasználási céljától függ. Például, egy webkiszolgáló, amelynek a fizikai hálózatról is elérhetőnek kell lennie, bridge adaptert használhat, míg egy fejlesztői környezetben futó VM internal adaptert.

A virtuális hálózati adapterek lehetővé teszik a hálózati erőforrások hatékonyabb kihasználását és a virtuális gépek rugalmasabb konfigurálását.

A virtuális hálózati adapterek működése szorosan összefügg a virtualizációs szoftver hálózati architektúrájával. A szoftver felelős a virtuális adapterek létrehozásáért, konfigurálásáért és a hálózati forgalom irányításáért a virtuális gépek és a fizikai hálózat között.

A virtuális hálózati adapterek működési elvei: a hálózati forgalom irányítása

A virtuális hálózati adapterek (vNIC) szoftveres komponensek, amelyek lehetővé teszik, hogy egy fizikai hálózati adapteren több logikai hálózat működjön. Működésük alapja a hálózati forgalom irányítása és szétválasztása.

Amikor egy virtuális gép (VM) hálózati forgalmat generál, ez a forgalom először a VM operációs rendszerében lévő virtuális hálózati adapterhez kerül. Ez a vNIC úgy viselkedik, mintha egy fizikai hálózati kártya lenne a virtuális gép számára. A vNIC ezután továbbítja a forgalmat a hipervizornak, ami a virtuális gépeket felügyeli.

A hipervizor feladata a forgalom megfelelő irányba terelése. Ezt többféleképpen teheti meg:

- Bridged Networking: A virtuális gép forgalma közvetlenül a fizikai hálózatra kerül, mintha a VM egy különálló eszköz lenne a hálózaton. A hipervizor MAC-cím fordítást végezhet, hogy a forgalom a megfelelő helyre érkezzen.

- NAT (Network Address Translation): A virtuális gép forgalma a hipervizor IP-címét használja a fizikai hálózaton. A hipervizor elvégzi a NAT fordítást, hogy a válaszforgalom a megfelelő virtuális géphez jusson vissza.

- Internal Networking: A virtuális gépek csak egymással kommunikálhatnak a hipervizoron belül, anélkül, hogy a fizikai hálózatra kijutnának. Ez a megoldás ideális tesztkörnyezetekhez vagy olyan alkalmazásokhoz, ahol a biztonság kiemelten fontos.

A virtuális hálózati adapterek lehetővé teszik a fizikai hálózati erőforrások hatékonyabb kihasználását, mivel egyetlen fizikai adapteren több virtuális gép is osztozhat.

A hipervizor a virtuális switch-et használja a hálózati forgalom kezelésére. A virtuális switch egy szoftveres eszköz, amely úgy működik, mint egy fizikai hálózati switch. Segítségével a hipervizor képes a forgalmat a megfelelő virtuális gépekhez vagy a fizikai hálózathoz irányítani.

A virtuális hálózati adapterek és a virtuális switch együttműködve biztosítják a hálózati izolációt és a biztonságot a virtuális gépek között. A hipervizor szabályozza, hogy mely virtuális gépek kommunikálhatnak egymással, és melyek nem.

A virtuális hálózati adapterek konfigurálása különböző operációs rendszereken (Windows, Linux, macOS)

A virtuális hálózati adapterek konfigurálása operációs rendszertől függően eltérő módon történik, de az alapelv ugyanaz: egy szoftveres felületet hozunk létre, amely úgy viselkedik, mint egy fizikai hálózati kártya. Ez lehetővé teszi, hogy a virtuális gépek vagy konténerek a gazdagép hálózatán kommunikáljanak, vagy akár saját, izolált hálózatot alkossanak.

Windows alatt a virtuális hálózati adapterek kezelése jellemzően a Hyper-V Manager vagy a Network Connections panelen keresztül történik. A Hyper-V Managerben virtuális switcheket hozhatunk létre (belső, külső, privát), amelyekhez a virtuális gépek adaptereit csatlakoztathatjuk. A „Külső” típusú switch köti össze a virtuális gépet a fizikai hálózattal. A „Belső” típusú switch csak a gazdagép és a virtuális gépek közötti kommunikációt teszi lehetővé, míg a „Privát” switch teljesen izolált hálózatot hoz létre a virtuális gépek között.

A Network Connections panelen magukat a virtuális adaptereket láthatjuk. Itt beállíthatjuk az IP-címet, alhálózati maszkot, átjárót, DNS-kiszolgálókat, hasonlóan egy fizikai adapterhez. Fontos, hogy a megfelelő hálózati profilt (privát, nyilvános, domain) válasszuk ki a tűzfal beállításokhoz.

Linux rendszereken a virtuális hálózati adapterek konfigurálása általában parancssorból történik, olyan eszközökkel, mint az ip, ifconfig (régebbi rendszereken) és a brctl (bridge utilites). A virtuális adapterek létrehozásához és kezeléséhez gyakran használják a bridge interfészeket. A bridge egy virtuális hálózati switch-ként működik, amelyhez a fizikai és virtuális adaptereket is hozzá lehet adni. Ehhez először létre kell hozni a bridge interfészt (pl. br0), majd hozzá kell rendelni egy IP-címet és a megfelelő interfészeket (pl. eth0, veth0).

A Linux alatt a hálózati konfigurációs fájlok (pl. /etc/network/interfaces vagy /etc/netplan/…) szerkesztésével is beállíthatjuk a virtuális adaptereket, hogy a beállítások újraindítás után is megmaradjanak.

A macOS esetében a virtuális hálózati adapterek konfigurálása leggyakrabban virtualizációs szoftvereken (pl. VMware Fusion, Parallels Desktop) keresztül történik. Ezek a szoftverek grafikus felületet biztosítanak a virtuális hálózatok és adapterek kezeléséhez. A beállítások hasonlítanak a Windows-hoz: választhatunk, hogy a virtuális gép a gazdagép hálózatát használja (bridged mode), vagy egy saját, izolált hálózatot (NAT mode). A macOS hálózati beállításai között a virtuális adapterek is megjelennek, ahol az IP-címet és egyéb hálózati paramétereket konfigurálhatjuk.

A virtualizációs szoftverek gyakran automatikusan konfigurálnak egy NAT (Network Address Translation) hálózatot, amely lehetővé teszi a virtuális gép számára, hogy a gazdagép IP-címén keresztül csatlakozzon az internethez. Ez a megoldás egyszerű, de a virtuális gép nem lesz közvetlenül elérhető a külső hálózatról.

Függetlenül az operációs rendszertől, a virtuális hálózati adapterek megfelelő konfigurálása elengedhetetlen a virtuális gépek és konténerek helyes működéséhez és a hálózati kommunikációhoz. A konfiguráció során figyelni kell az IP-címek ütközésére, a tűzfal beállításaira és a hálózati profilokra.

A virtuális hálózati adapterek szerepe a virtuális gépek hálózatba kapcsolásában

A virtuális hálózati adapter (vNIC) kulcsfontosságú szoftveres komponens a virtuális gépek (VM) hálózati kommunikációjának lehetővé tételében. A fizikai hálózati adapterekhez hasonlóan, a vNIC-ek is hálózati interfészként funkcionálnak, de kizárólag szoftveresen valósulnak meg. A virtuális gépek számára a vNIC biztosítja a kapcsolatot a virtuális hálózattal, majd ezen keresztül a fizikai hálózattal vagy akár az internettel.

A vNIC működése több lépésből áll. Amikor egy virtuális gép hálózati forgalmat generál, például egy weboldalt kér le, a kérés először a vendég operációs rendszerben lévő hálózati protokollok (TCP/IP) által kerül feldolgozásra. Ezután a kérés a vNIC-hez kerül, amely kapszulázza a hálózati csomagokat a megfelelő protokollokkal. A vNIC ezután továbbítja a csomagokat a virtuális gépet futtató hipervizornak (pl. VMware ESXi, Microsoft Hyper-V, KVM).

A hipervizor felelős a vNIC által küldött csomagok kezeléséért. A hipervizor használhat virtuális switcheket, amelyek szoftveres megfelelői a fizikai hálózati switcheknek. A virtuális switch dönti el, hogy a csomagot melyik másik virtuális gépnek vagy a fizikai hálózatnak kell továbbítani. A hipervizor képes a hálózati forgalmat szabályozni és irányítani, valamint biztonsági intézkedéseket alkalmazni, például tűzfal szabályokat.

A virtuális hálózati adapterek lehetővé teszik, hogy egyetlen fizikai hálózati adapteren több virtuális gép osztozzon, optimalizálva a hardver erőforrás kihasználtságát.

A vNIC-ek különböző hálózati módokban konfigurálhatók, amelyek befolyásolják a virtuális gép hálózati hozzáférését:

- Bridged mód: A virtuális gép közvetlenül a fizikai hálózatra kapcsolódik, és saját IP címet kap a fizikai hálózati szegmensből.

- NAT (Network Address Translation) mód: A virtuális gép a hipervizor IP címét használja a külvilággal való kommunikációhoz.

- Host-only mód: A virtuális gép csak a hipervizorral és más, ugyanazon a hipervizoron futó virtuális gépekkel tud kommunikálni.

- Internal Network mód: A virtuális gép csak más, ugyanazon a virtuális hálózaton lévő virtuális gépekkel tud kommunikálni.

A vNIC-ek teljesítménye nagyban függ a hipervizor implementációjától és a fizikai hálózati infrastruktúrától. A modern hipervizorok hardveres gyorsítást is alkalmazhatnak a vNIC működésének optimalizálására, például SR-IOV (Single Root I/O Virtualization) technológiát.

A virtuális hálózatok és a vNIC-ek konfigurálása lehetővé teszi a komplex hálózati topológiák létrehozását, amelyek elengedhetetlenek a modern adatközpontok és felhő infrastruktúrák számára.

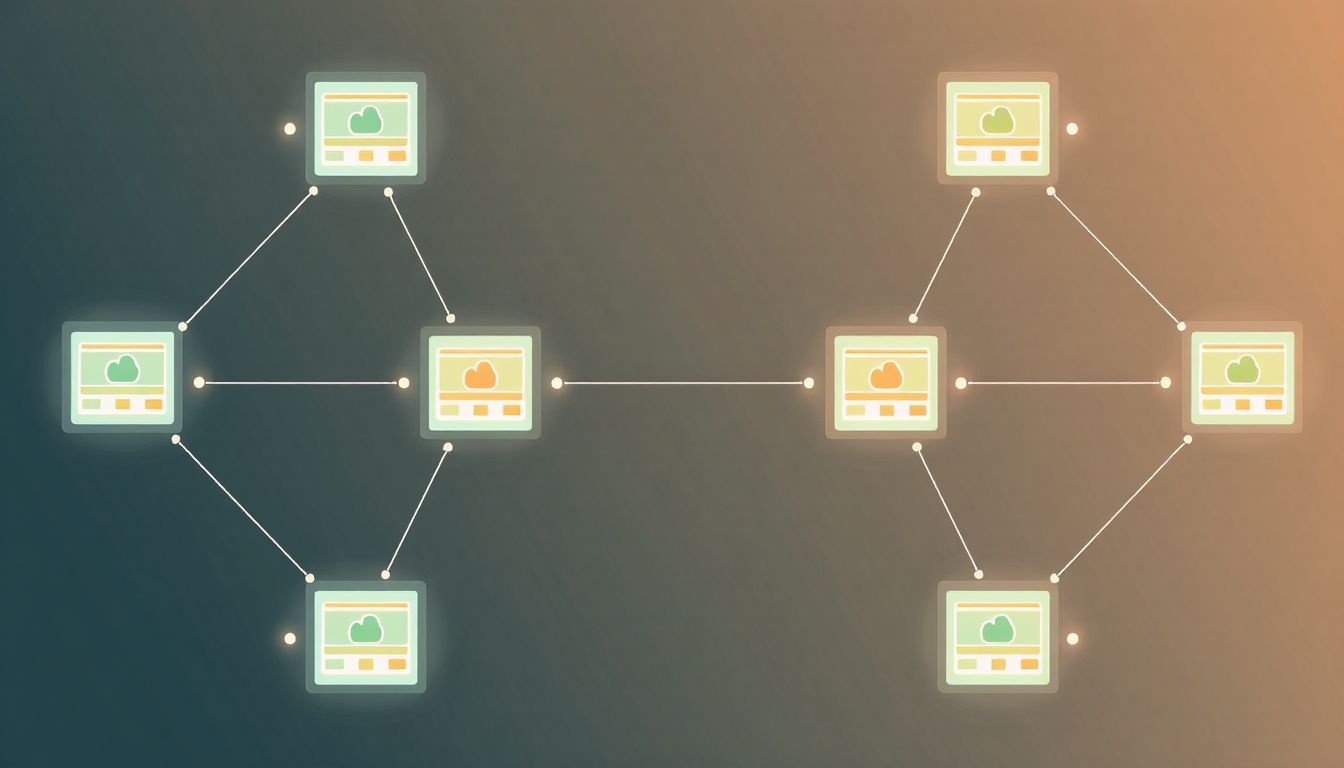

A virtuális hálózati adapterek és a hálózati hidak (bridging) kapcsolata

A virtuális hálózati adapterek szoros kapcsolatban állnak a hálózati hidakkal (bridging), melyek kulcsszerepet játszanak a virtualizált környezetek hálózati kommunikációjában. A hálózati híd lényegében egy szoftveres eszköz, amely összeköti a virtuális hálózati adaptereket a fizikai hálózati adapterrel.

Amikor egy virtuális gép (VM) hálózati forgalmat generál, az a virtuális hálózati adapteren keresztül jut el a hálózati hídhoz. A híd ezután továbbítja ezt a forgalmat a fizikai hálózati adapterre, mintha a VM közvetlenül csatlakozna a fizikai hálózathoz. Ugyanez a folyamat zajlik fordítva is: a fizikai hálózatról érkező forgalom a hídon keresztül jut el a megfelelő virtuális géphez.

A hálózati hidak több módon is konfigurálhatók. Az egyik leggyakoribb konfiguráció a „bridged networking”, amikor a virtuális gépek ugyanazon a hálózati szegmensen helyezkednek el, mint a fizikai hálózat többi eszköze. Ebben az esetben a virtuális gépek saját IP-címmel rendelkeznek a fizikai hálózaton, és közvetlenül kommunikálhatnak más eszközökkel.

A hálózati hidak teszik lehetővé, hogy a virtuális gépek a fizikai hálózat teljes értékű tagjaiként működjenek, anélkül, hogy fizikailag csatlakoznának hozzá.

Egy másik konfiguráció a „NAT (Network Address Translation) networking”, ahol a virtuális gépek egy belső, izolált hálózatban helyezkednek el, és a hálózati híd NAT-ot használva osztja meg a fizikai hálózat IP-címét. Ebben az esetben a virtuális gépek a fizikai hálózat felé egyetlen IP-címen keresztül kommunikálnak, ami növeli a biztonságot és csökkenti az IP-címek ütközésének kockázatát.

A hálózati híd működése során figyeli a virtuális hálózati adapterek MAC-címeit, és megtanulja, hogy melyik MAC-cím melyik virtuális géphez tartozik. Ennek köszönhetően a híd képes a forgalmat a megfelelő virtuális géphez irányítani, anélkül, hogy minden forgalmat az összes virtuális gépnek elküldene.

A virtuális hálózati adapterek és a NAT (Network Address Translation) kapcsolata

A virtuális hálózati adapterek kulcsszerepet játszanak a NAT (Network Address Translation) működésében, különösen a virtualizációs környezetekben és a konténerek használatakor. A NAT lehetővé teszi, hogy több eszköz osztozzon egyetlen publikus IP-címen, ami elengedhetetlen az internethez való kapcsolódáshoz, miközben a belső hálózaton privát IP-címeket használnak.

A virtuális hálózati adapter egy szoftveres interfész, amely lehetővé teszi a virtuális gépek vagy konténerek számára, hogy a hálózathoz csatlakozzanak. Amikor egy virtuális gép adatot küld a külvilág felé, a virtuális hálózati adapter továbbítja azt a NAT-ot megvalósító gazdagépnek. Ez a gazdagép, ami lehet egy virtuális gép maga (gateway funkciót betöltve), vagy a fizikai gép, amin a virtualizáció fut, átalakítja a forrás IP-címet és portszámot a saját publikus IP-címére és egy szabad portszámra. Ez az átalakítás teszi lehetővé, hogy több virtuális gép vagy konténer egyszerre kommunikáljon az internettel.

A NAT lényege, hogy a belső hálózaton lévő eszközök rejtve maradnak a külvilág elől, növelve ezzel a biztonságot.

A válaszcsomagok, amikor a virtuális gépre érkeznek, a folyamat fordítottja történik. A NAT-ot végző eszköz az eredeti cél IP-címet és portszámot visszaalakítja a virtuális gép privát IP-címére és portszámára, így a megfelelő virtuális géphez kerül az adat.

A virtuális hálózati adapterek különböző működési módokat támogatnak a NAT-tal kapcsolatban. Például a „bridged” mód lehetővé teszi, hogy a virtuális gép közvetlenül csatlakozzon a fizikai hálózathoz, saját IP-címmel, míg a „NAT” mód, ahogy fentebb leírtuk, a gazdagép IP-címét használja a kommunikációhoz. A „host-only” mód pedig egy teljesen izolált, csak a gazdagép által elérhető hálózatot hoz létre.

A virtuális hálózati adapterek használata konténerekkel (Docker, Kubernetes)

A konténerek, mint a Docker és a Kubernetes által kezelt egységek, a hálózati kommunikációhoz virtuális hálózati adaptereket használnak. Ezek az adapterek lehetővé teszik a konténerek számára, hogy a gazdagép hálózatán belül kommunikáljanak, anélkül, hogy közvetlenül a gazdagép hálózati interfészeit használnák.

Amikor egy konténer elindul, a konténer futtatókörnyezet (pl. Docker daemon) létrehoz egy vagy több virtuális hálózati adaptert. Gyakran egy virtuális Ethernet (veth) pár jön létre. Ennek egyik vége a konténer névtérében (namespace) található, a másik pedig a gazdagép névtérében. Ez a veth pár egy virtuális csatornát hoz létre a konténer és a gazdagép között.

A gazdagépen lévő virtuális adapterhez gyakran egy virtuális híd (bridge) kapcsolódik. A híd egy szoftveres eszköz, amely úgy működik, mint egy fizikai hálózati switch. A hídhoz több virtuális adapter is csatlakozhat, így a konténerek egymással és a gazdagéppel is kommunikálhatnak. A Docker esetében a leggyakoribb híd a docker0.

A virtuális hálózati adapterek és a hidak segítségével a konténerek izolált hálózati környezetben futhatnak, ami növeli a biztonságot és a megbízhatóságot.

A Kubernetes még tovább bonyolítja a helyzetet, de az alapelvek hasonlóak. A Kubernetesben minden pod (a legkisebb telepíthető egység) saját hálózati névtérrel rendelkezik, és a podon belüli konténerek közös hálózati erőforrásokat használnak. A Kubernetes hálózati modellje (CNI – Container Network Interface) lehetővé teszi különböző hálózati implementációk (pl. Calico, Flannel, Weave Net) használatát, amelyek mindegyike virtuális hálózati adaptereket és hidakat használ a podok közötti kommunikáció megvalósításához.

A CNI pluginok felelősek a podok hálózati beállításainak konfigurálásáért, beleértve a virtuális hálózati adapterek létrehozását, a IP címek kiosztását, a routing táblák beállítását és a tűzfal szabályok konfigurálását.

A szolgáltatás felfedezés (service discovery) is szorosan kapcsolódik a virtuális hálózatokhoz. A Kubernetes szolgáltatások egy virtuális IP címet kapnak, amely a podokhoz irányítja a forgalmat. Ezt a virtuális IP címet a Kubernetes kube-proxy komponense kezeli, amely a hálózati forgalmat a megfelelő podokhoz irányítja a virtuális hálózati adaptereken keresztül.

A konténerek hálózati konfigurációja nagymértékben függ a használt konténer futtatókörnyezettől és a hálózati implementációtól. A Docker egyszerűbb hálózati megoldásokat kínál, míg a Kubernetes komplexebb, de rugalmasabb hálózati modellel rendelkezik.

A virtuális hálózati adapterek használata elengedhetetlen a konténerek hatékony és biztonságos működéséhez. Lehetővé teszi a konténerek számára, hogy izolált hálózati környezetben fussanak, miközben továbbra is képesek kommunikálni egymással és a külvilággal.

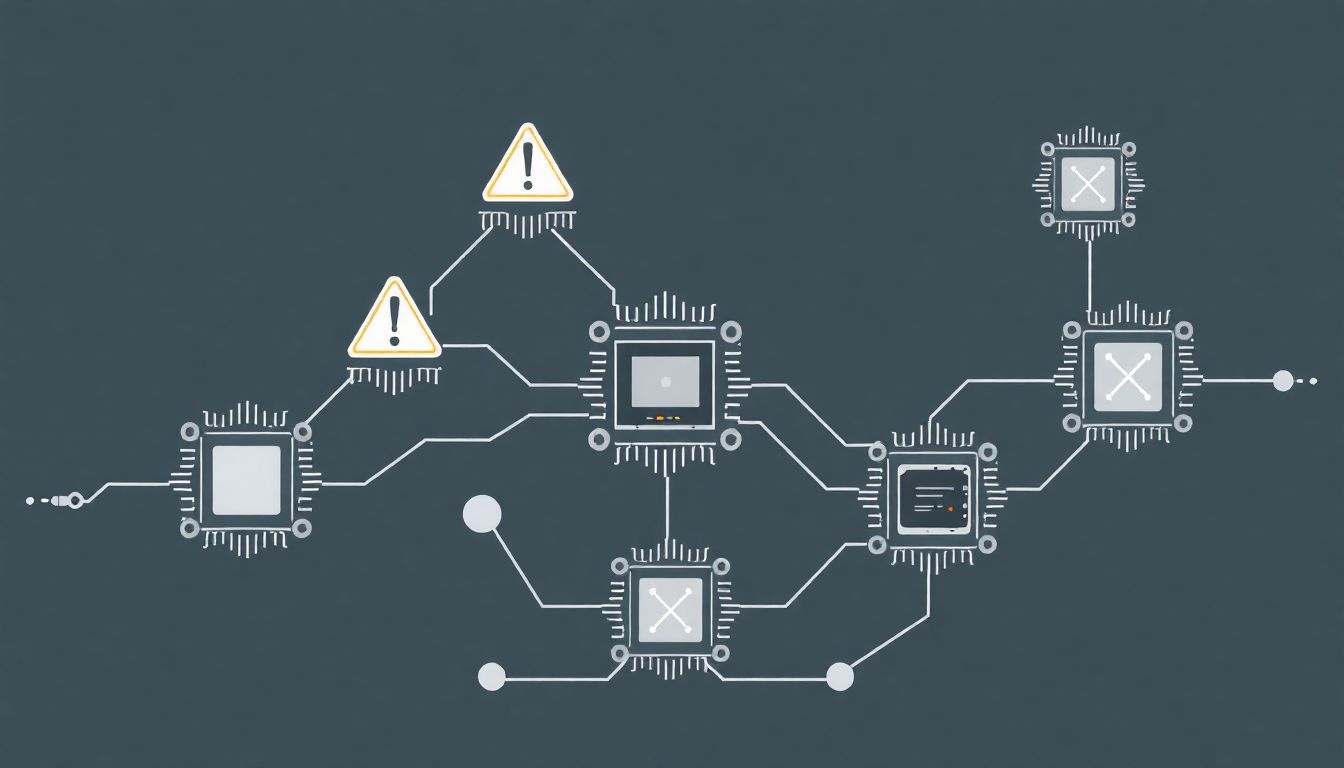

A virtuális hálózati adapterek biztonsági vonatkozásai és a védelem lehetőségei

A virtuális hálózati adapterek (vNIC) használata számos előnnyel jár, azonban a biztonsági kockázatokkal is számolni kell. Mivel ezek a szoftveres komponensek a fizikai hálózati adapterek felett helyezkednek el, potenciális támadási felületet jelenthetnek. A helytelen konfiguráció vagy a sebezhető szoftver kihasználása lehetővé teheti a támadók számára a hálózatba való behatolást, az adatok lehallgatását vagy akár a rendszer irányításának átvételét.

Az egyik leggyakoribb biztonsági probléma a vNIC-k helytelen szegmentálása. Ha a virtuális gépek és a vNIC-k nincsenek megfelelően elkülönítve, egyetlen virtuális gép kompromittálása a teljes hálózatot veszélyeztetheti. Fontos, hogy a virtuális hálózatok szigorúan elkülönüljenek egymástól, és csak a szükséges kommunikáció legyen engedélyezve közöttük.

A vNIC-khez tartozó jogosultságok gondos kezelése elengedhetetlen. A túl széles körű jogosultságok lehetővé tehetik a támadók számára, hogy a vNIC-ket rosszindulatú célokra használják. A minimális jogosultság elve (least privilege principle) alkalmazása javasolt, ami azt jelenti, hogy minden felhasználó és alkalmazás csak a feladata elvégzéséhez szükséges jogosultságokkal rendelkezzen.

A vNIC-k és a virtuális gépek közötti forgalom monitorozása kritikus fontosságú a biztonsági incidensek észleléséhez. A hálózati forgalom elemzésével azonosíthatók a gyanús tevékenységek, például a szokatlan adatátvitelek vagy a jogosulatlan hozzáférési kísérletek.

A biztonság növelése érdekében a következő intézkedések javasoltak:

- A legfrissebb biztonsági javítások telepítése a virtualizációs platformra és a vendég operációs rendszerekre.

- A tűzfalak helyes konfigurálása a vNIC-k és a virtuális gépek közötti forgalom szűrésére.

- A behatolás-észlelő rendszerek (IDS) és behatolás-megelőző rendszerek (IPS) használata a hálózati forgalom valós idejű elemzésére és a gyanús tevékenységek blokkolására.

- A kétfaktoros hitelesítés bevezetése a virtuális gépekhez való hozzáféréshez.

- A naplózás engedélyezése a vNIC-k tevékenységeinek rögzítésére.

A biztonságos virtuális hálózati környezet kialakítása folyamatos odafigyelést és karbantartást igényel. A rendszeres biztonsági auditok és a sérülékenységi vizsgálatok segítenek azonosítani a potenciális gyengeségeket és a szükséges javításokat.

A vNIC-khez használt driverek és szoftverek biztonsága is kiemelt figyelmet érdemel. A sérülékeny driverek kihasználása lehetővé teheti a támadók számára a rendszer irányításának átvételét. Fontos, hogy a driverek mindig a legfrissebb verzióra legyenek frissítve, és megbízható forrásból származzanak.

A virtuális hálózatok izolálása VLAN-ok (Virtual Local Area Network) vagy VXLAN-ok (Virtual Extensible LAN) használatával hatékonyan csökkentheti a támadási felületet. Ezek a technológiák lehetővé teszik a virtuális gépek elkülönítését egymástól, és megakadályozzák, hogy egyetlen virtuális gép kompromittálása a teljes hálózatot érintse.

A mikroszegmentáció egy másik hatékony technika a virtuális hálózatok biztonságának növelésére. A mikroszegmentáció lehetővé teszi a hálózati forgalom részletes szabályozását a virtuális gépek között, és csak a szükséges kommunikációt engedélyezi.

A virtuális hálózati adapterek hibaelhárítása: gyakori problémák és megoldások

A virtuális hálózati adapterekkel kapcsolatos problémák gyakran a szoftveres komponens helytelen konfigurációjából vagy a hozzá tartozó driverekkel összefüggő hibákból adódnak. Nézzünk néhány tipikus esetet és a lehetséges megoldásokat.

- Kapcsolódási problémák: Ha a virtuális gép nem tud csatlakozni a hálózathoz, ellenőrizze, hogy a virtuális hálózati adapter engedélyezve van-e a gazdagépen és a vendég operációs rendszeren is.

- IP cím ütközés: Gyakori probléma, amikor a virtuális gép ugyanazt az IP címet kapja, mint egy másik eszköz a hálózaton. Állítson be statikus IP címet a virtuális gépnek, vagy használjon DHCP szervert, amely garantálja az egyedi címeket.

- Driver problémák: A hiányzó vagy elavult driverek komoly problémákat okozhatnak. Frissítse a virtuális hálózati adapter drivereit a legújabb verzióra a gyártó weboldaláról.

Előfordulhat, hogy a tűzfal beállításai blokkolják a virtuális gép hálózati forgalmát. Ellenőrizze a tűzfal beállításait a gazdagépen és a vendég operációs rendszeren is, és engedélyezze a szükséges portokat és protokollokat.

A hálózati kapcsolat hibáinak elhárításakor mindig kezdje az alapokkal: ellenőrizze a kábeleket, a hálózati eszközöket és a tűzfal beállításait.

Ha a fenti lépések nem oldják meg a problémát, próbálja meg újratelepíteni a virtuális hálózati adaptert. Ezzel eltávolítja a korábbi konfigurációt és újratelepíti a drivereket, ami gyakran megoldja a szoftveres hibákat.

A virtuális hálózati adapterek teljesítményének optimalizálása

A virtuális hálózati adapterek teljesítményének optimalizálása kulcsfontosságú a virtualizált környezetek hatékony működéséhez. Mivel ezek az adapterek szoftveresen emulálják a fizikai hálózati kártyákat, a teljesítményük szorosan összefügg a mögöttes hardver és a virtualizációs szoftver konfigurációjával.

Az egyik legfontosabb szempont a megfelelő hálózati illesztőprogram kiválasztása. A virtualizációs platformok gyakran kínálnak többféle emulált hálózati kártyatípust (pl. E1000, VirtIO). A VirtIO illesztőprogramok általában jobban teljesítenek, mivel kifejezetten a virtualizált környezetekre lettek optimalizálva, és csökkentik a CPU terhelését.

A hálózati forgalom irányítása is befolyásolja a teljesítményt. A virtualizált switch beállításai, mint például a VLAN-ok és a QoS (Quality of Service) konfigurációk, közvetlen hatással vannak a virtuális gépek közötti kommunikáció sebességére.

A hálózati forgalom monitorozása és a szűk keresztmetszetek azonosítása elengedhetetlen a teljesítményoptimalizáláshoz.

Emellett a virtuális gépek CPU és memória erőforrásainak allokációja is lényeges. Ha egy virtuális gép kevés erőforrással rendelkezik, a hálózati forgalom feldolgozása lassú lehet. A hardveres virtualizációs technológiák, mint például az Intel VT-x és az AMD-V engedélyezése is javíthatja a teljesítményt, mivel csökkentik a virtualizációs overhead-et.

A jövőbeli trendek a virtuális hálózati adapterek területén

A virtuális hálózati adapterek jövője szorosan összefonódik a felhőalapú számítástechnikával és a konténerizációs technológiákkal. Egyre nagyobb hangsúlyt kap az adapterek automatikus konfigurálása és menedzsmentje, különösen a dinamikus felhőkörnyezetekben, ahol a virtuális gépek és konténerek folyamatosan létrehozódnak és megszűnnek.

A szoftveresen definiált hálózatok (SDN) és a hálózati funkciók virtualizációja (NFV) elterjedése új követelményeket támaszt a virtuális hálózati adapterekkel szemben. Ezeknek az adaptereknek képeseknek kell lenniük a nagy teljesítményű adatátvitelre, a biztonságos kommunikációra és a rugalmas konfigurálhatóságra.

A jövőben várható, hogy a virtuális hálózati adapterek egyre inkább integrálódnak a mesterséges intelligencia (MI) és a gépi tanulás (ML) alapú hálózatmenedzsment rendszerekbe, lehetővé téve a hálózat optimalizálását és a problémák automatikus megoldását.

A biztonság kiemelt fontosságúvá válik. A virtuális hálózati adaptereknek képeseknek kell lenniük a behatolásérzékelésre, a forgalomelemzésre és a titkosított kommunikációra a hálózati támadások elleni védelem érdekében.

Várható továbbá, hogy a hardveres gyorsítás egyre fontosabb szerepet kap a virtuális hálózati adapterek teljesítményének növelésében. A SmartNIC-ek és más hardveres megoldások lehetővé teszik a hálózati funkciók kiszervezését a CPU-ról, jelentősen javítva a hálózati teljesítményt és csökkentve a CPU terhelését.