A modern digitális korban az adatok elvesztése katasztrofális következményekkel járhat, legyen szó egyéni felhasználóról vagy nagyvállalatról. Éppen ezért elengedhetetlen egy robusztus adatvédelmi stratégia, melynek egyik alapköve a 3-2-1 biztonsági mentési szabály.

Ez a módszer egy egyszerű, mégis hatékony elven alapul: három másolatot kell készíteni az adatokról, két különböző adathordozón, és egy másolatot a telephelyen kívül kell tárolni. Ez a megközelítés minimalizálja az adatvesztés kockázatát, legyen az hardverhiba, emberi tévedés, szoftverhiba, vagy akár természeti katasztrófa.

A három másolat lényege, hogy ha egy példány sérül vagy elveszik, még mindig rendelkezésre áll két másik. A két különböző adathordozó használata azért fontos, mert azonos típusú adathordozókra mentve egyidejű meghibásodás is előfordulhat. Például, ha mindkét másolat egyazon gyártótól származó merevlemezen van, egy gyártási hiba mindkettőt érintheti. Ezért javasolt különböző típusú adathordozók használata, mint például merevlemezek, SSD-k, szalagok vagy optikai lemezek.

Az adatvédelem nem luxus, hanem szükséglet. A 3-2-1 szabály pedig az egyik legbiztosabb módja annak, hogy adataink biztonságban legyenek.

A telephelyen kívüli másolat védelmet nyújt olyan katasztrófák ellen, amelyek a teljes telephelyet érinthetik, mint például tűz, árvíz vagy betörés. Ez a másolat tárolható felhőben, egy másik irodában, vagy egy erre a célra dedikált adatközpontban. A lényeg, hogy fizikailag elkülönüljön az eredeti adatoktól.

A 3-2-1 stratégia nem csak a nagyvállalatok számára előnyös. Bárki, akinek fontos adatai vannak, alkalmazhatja ezt a módszert, akár otthoni felhasználóként is. Például, a családi fotókat tárolhatjuk a számítógépen, egy külső merevlemezen és egy felhő szolgáltatásban.

A 3-2-1 szabály alkalmazása nem bonyolult, de rendszeres karbantartást igényel. Fontos, hogy rendszeresen ellenőrizzük a biztonsági mentéseket, és győződjünk meg arról, hogy visszaállíthatók az adatok. Emellett a biztonsági mentések automatizálása is javasolt, hogy elkerüljük az emberi hibákat.

A 3-2-1 stratégia alapelvei: Három másolat, két különböző adathordozón, egy külső helyszínen

A 3-2-1 biztonsági mentési stratégia egy egyszerű, mégis rendkívül hatékony módszer az adatok védelmére. Lényege, hogy három másolatot kell készíteni az adatokról. Ez biztosítja, hogy ha egy másolat megsérül vagy elveszik, még mindig maradjon kettő.

A stratégia második eleme, hogy a másolatokat két különböző adathordozón kell tárolni. Ez azért fontos, mert ha egy adott típusú adathordozó (például egy merevlemez) meghibásodik, akkor a másik típusú adathordozón (például egy SSD vagy egy szalagos meghajtó) tárolt másolat továbbra is elérhető marad. Ezzel elkerülhető egy teljes adatvesztés, ami komoly károkat okozhatna.

A harmadik alappillér, hogy egy másolatot külső helyszínen kell tárolni. Ez kritikus fontosságú a természeti katasztrófák, tűzesetek vagy betörések elleni védekezéshez. Ha az eredeti adatok és a helyi biztonsági másolatok is megsemmisülnek egy ilyen esemény során, a külső helyszínen tárolt másolat lehetővé teszi az adatok helyreállítását.

A 3-2-1 stratégia alapvető célja, hogy minimalizálja az adatvesztés kockázatát, és biztosítsa a gyors helyreállítást bármilyen váratlan esemény esetén.

Például, tegyük fel, hogy van egy vállalkozás, amely fontos dokumentumokat és adatbázisokat tárol. A 3-2-1 stratégia alkalmazásával a következőket tehetik:

- Készítenek egy elsődleges másolatot a szerverükön.

- Készítenek egy második másolatot egy külső merevlemezen, amelyet a szerverrel egy helyiségben tárolnak.

- Készítenek egy harmadik másolatot egy felhőalapú tárolási szolgáltatásban, amely fizikailag távol van az irodájuktól.

Így, ha a szerver meghibásodik, a külső merevlemezről visszaállíthatják az adatokat. Ha viszont tűz üt ki az irodában, a felhőből visszaállíthatják az adatokat. A különböző adathordozók és a külső helyszín kombinációja jelentősen növeli az adatok biztonságát.

A 3-2-1 stratégia nem csak nagyvállalatok számára előnyös, hanem kisebb vállalkozások és magánszemélyek is profitálhatnak belőle. A lényeg, hogy tudatosan kezeljük az adatainkat, és felkészüljünk a legrosszabb forgatókönyvekre is. A proaktív adatvédelem kulcsfontosságú a digitális korban.

Az adatvesztés okai: Hardverhiba, szoftverhibák, emberi tévedés, kiberbiztonsági incidensek

Az adatvesztés számos okból bekövetkezhet, melyek súlyos következményekkel járhatnak mind a magánszemélyek, mind a vállalkozások számára. A 3-2-1 biztonsági mentési stratégia éppen ezeket a kockázatokat hivatott minimalizálni.

A hardverhibák jelentős veszélyt jelentenek. Egy meghibásodott merevlemez, SSD vagy szerver váratlanul elérhetetlenné teheti az adatainkat. A hardver öregedése, a túlzott használat, a hőmérsékleti ingadozások mind hozzájárulhatnak a meghibásodáshoz. Előfordulhat, hogy a hardver fizikailag sérül, például egy áramszünet vagy egy baleset következtében.

A szoftverhibák szintén komoly problémákat okozhatnak. Egy hibásan megírt program, egy operációs rendszer összeomlása vagy egy adatbázis sérülése mind adatvesztéshez vezethet. A frissítések hiánya, a kompatibilitási problémák és a rossz konfiguráció szintén hozzájárulhatnak a problémákhoz. A szoftverhibák néha nehezen észlelhetők, és csak akkor derülnek ki, amikor már megtörtént a baj.

Az emberi tévedés az egyik leggyakoribb ok, ami adatvesztéshez vezet. Véletlen törlés, helytelen adatbevitel, a fájlok rossz helyre mentése – mind mind mindennapos hibák, melyek komoly következményekkel járhatnak. A nem megfelelő jogosultságkezelés is problémát okozhat, ha valaki hozzáfér olyan adatokhoz, melyekhez nem kellene.

A 3-2-1 szabály segít minimalizálni az emberi tévedésből adódó adatvesztést, mivel több különböző helyen tárolja az adatokat.

A kiberbiztonsági incidensek, mint például a vírusok, a zsarolóprogramok és a hackertámadások, egyre nagyobb fenyegetést jelentenek. A zsarolóprogramok titkosíthatják az adatainkat, és csak váltságdíjért cserébe adnak hozzáférést. A hackerek ellophatják vagy törölhetik az adatainkat, ha bejutnak a rendszerünkbe. A vírusok pedig károsíthatják a fájljainkat és a rendszereinket.

A 3-2-1 stratégia abban segít, hogy ha az egyik helyen (például a számítógépen) lévő adataink elvesznének egy kiberbiztonsági incidens következtében, akkor még mindig rendelkezésre álljon két másik mentés, melyek közül legalább az egyik offline, így védve van a támadásoktól.

A megelőzés kulcsfontosságú. Rendszeres biztonsági mentésekkel, naprakész vírusvédelemmel és a felhasználók oktatásával minimalizálhatjuk az adatvesztés kockázatát. A 3-2-1 stratégia egy hatékony eszköz a katasztrófaelhárításhoz és az üzletmenet folytonosságának biztosításához.

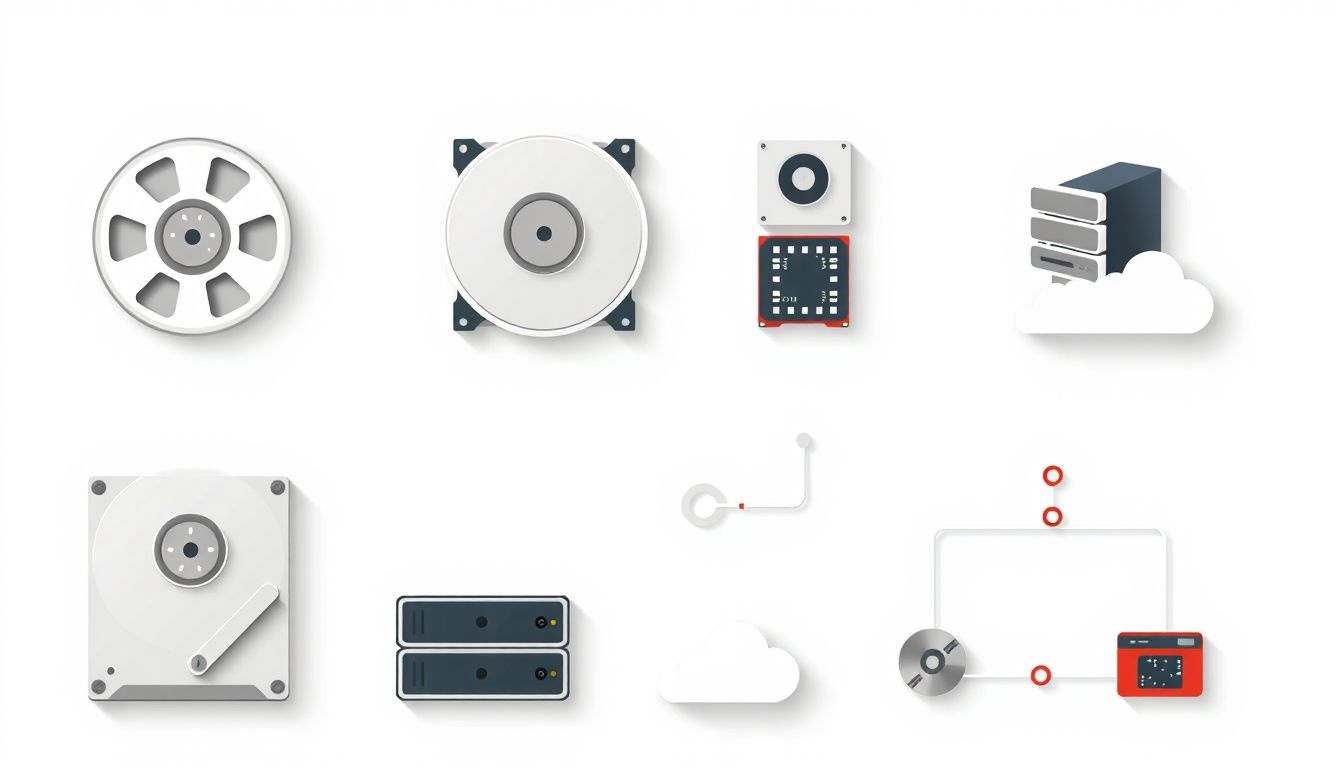

Az adathordozók típusai: Mágnesszalagok, merevlemezek, SSD-k, NAS rendszerek, felhő tárolás

A 3-2-1 biztonsági mentési stratégia hatékonysága nagymértékben függ a felhasznált adathordozók típusától. A stratégia lényege, hogy három másolatot készítünk adatainkról, két különböző típusú adathordozón, és egy másolatot offsite, azaz külső helyszínen tárolunk.

Mágnesszalagok: Bár régebbi technológiának számítanak, még mindig használatosak nagyméretű adatok archiválására, különösen a hosszú távú megőrzés szempontjából. Előnyük a viszonylag alacsony költség és a hosszú élettartam, de hátrányuk a lassú hozzáférési idő.

Merevlemezek (HDD): Széles körben elterjedtek a biztonsági mentésekhez, köszönhetően a nagy tárolókapacitásnak és a viszonylag gyors adatátviteli sebességnek. A 3-2-1 szabályban gyakran használják őket a lokális másolatok tárolására.

SSD-k (Solid State Drive): A merevlemezeknél gyorsabbak és megbízhatóbbak, mivel nincsenek mozgó alkatrészeik. Az SSD-k ideálisak a gyors helyreállítást igénylő adatok mentésére, de magasabb az áruk.

NAS rendszerek (Network Attached Storage): Hálózati adattárolók, amelyek lehetővé teszik a központi mentést és hozzáférést az adatokhoz. A NAS rendszerek ideálisak a két különböző adathordozó követelményének teljesítésére, mivel gyakran RAID konfigurációban működnek, ami adatredundanciát biztosít.

Felhő tárolás: A külső helyszíni mentés elengedhetetlen része a 3-2-1 stratégiának. A felhő alapú szolgáltatások, mint például az Amazon S3, a Google Cloud Storage vagy az Azure Blob Storage, biztonságos és skálázható megoldást kínálnak az adatok tárolására. A felhőben tárolt adatok védve vannak a helyi katasztrófáktól, például tűztől, árvíztől vagy lopástól.

A megfelelő adathordozó kiválasztása a 3-2-1 stratégiához az adatmennyiségtől, a helyreállítási időre vonatkozó elvárásoktól és a költségvetéstől függ.

A lokális biztonsági mentés előnyei és hátrányai: Sebesség, helyreállítási idő, költségek

A lokális biztonsági mentés, a 3-2-1 stratégia egyik pillére, sebességével tűnik ki. Mivel az adatok ugyanazon a hálózaton vagy közvetlenül egy helyi eszközre kerülnek, a mentési és visszaállítási folyamatok jelentősen gyorsabbak, mint a felhő alapú megoldások esetében. Ez különösen kritikus lehet időérzékeny helyreállítási forgatókönyvekben.

A helyreállítási idő (RTO) szempontjából a lokális mentés általában kedvezőbb. Ha egy rendszer összeomlik, a helyreállítási folyamat azonnal elindítható a helyi biztonsági mentésből, minimálisra csökkentve az állásidőt. Ezzel szemben a felhőből történő visszaállítás időigényesebb lehet, különösen nagy adatmennyiségek esetén.

A lokális biztonsági mentés egyik legnagyobb előnye a gyors helyreállítási idő, ami kritikus lehet a vállalkozás folytonossága szempontjából.

A költségek tekintetében a lokális mentésnek is vannak előnyei és hátrányai. Az első beruházás magasabb lehet, mivel hardverre (pl. külső merevlemezekre, NAS-okra) és szoftverre van szükség. Ugyanakkor a hosszú távú üzemeltetési költségek alacsonyabbak lehetnek, mivel nincs folyamatosan fizetendő felhőalapú tárolási díj. A teljes birtoklási költség (TCO) függ a mentendő adatmennyiségtől és a választott hardver élettartamától.

Azonban a lokális mentésnek vannak hátrányai is. A fizikai biztonság kérdése kritikus. Ha a helyszín, ahol a mentések tárolva vannak, tűzkár, árvíz vagy lopás áldozata lesz, az adatok elveszhetnek. Ezért fontos a másodlagos, külső helyszínen történő mentés is, ami a 3-2-1 stratégia lényeges eleme.

Emellett a lokális mentések karbantartást igényelnek. A hardvert ellenőrizni kell, a szoftvert frissíteni, és a mentési folyamatokat rendszeresen tesztelni kell, hogy biztosak lehessünk a megbízhatóságukban. Ez további időt és erőforrást igényel.

A külső helyszíni biztonsági mentés előnyei és hátrányai: Védelem katasztrófák ellen, adatbiztonság, költségek

A 3-2-1 biztonsági mentési stratégia egyik kulcsfontosságú eleme a külső helyszíni biztonsági mentés. Ennek lényege, hogy legalább egy másolatot az adatokról nem a helyi hálózaton vagy adatközpontban tárolunk, hanem egy fizikailag elkülönült helyen.

A külső helyszíni mentés legnagyobb előnye a védelem katasztrófák ellen. Ha tűz, árvíz, földrengés vagy más természeti csapás éri a fő helyszínt, az ott tárolt adatok elveszhetnek. A külső helyszínen tárolt másolat azonban megmarad, így lehetővé téve az adatok helyreállítását és a működés folytonosságát.

Az adatbiztonság is jelentősen javul a külső helyszíni mentéssel. Ha a helyi rendszereket feltörik, vagy zsarolóvírus támadja meg, a külső helyszínen tárolt másolat biztonságban marad, és felhasználható a rendszerek helyreállítására. A külső helyszíni szolgáltatók gyakran szigorú biztonsági intézkedéseket alkalmaznak, így az adatok védelme magasabb szintű lehet, mint a helyi tárolás esetén.

Azonban a külső helyszíni biztonsági mentésnek vannak hátrányai is. A legjelentősebb a költség. A külső helyszíni tárolásért fizetni kell, ami a helyi tároláshoz képest többletköltséget jelenthet. A költségek függnek a tárolt adatmennyiségtől, a szolgáltatótól és a választott szolgáltatási szinttől.

További hátrány lehet a visszaállítás sebessége. A külső helyszínről történő visszaállítás általában lassabb, mint a helyi hálózatról, mivel az adatoknak az interneten keresztül kell mozogniuk. Ez a lassúság kritikus lehet, ha a lehető leggyorsabban kell helyreállítani a rendszereket.

A 3-2-1 stratégia keretében a külső helyszíni mentés lehet egy felhő alapú tárolási megoldás, egy másik irodaépületben található szerver, vagy egy harmadik fél által üzemeltetett adatközpont. A lényeg, hogy az adatok fizikailag elkülönüljenek a fő helyszíntől.

A felhő alapú biztonsági mentés: Szolgáltatók összehasonlítása, biztonsági szempontok, automatizálás

A 3-2-1 biztonsági mentési stratégia felhő alapú implementációja során a szolgáltató kiválasztása kritikus. A legnépszerűbb szolgáltatók közé tartozik az Amazon S3, a Google Cloud Storage és a Microsoft Azure Blob Storage. Mindegyik platform kínál különböző árképzési modelleket, tárolási szinteket és szolgáltatási szinteket (SLA). Összehasonlításuk során figyelembe kell venni a tárolási költségeket, a sávszélesség díjakat és a visszaállítási költségeket is.

A biztonsági szempontok a felhő alapú mentésnél kiemelt fontosságúak. A titkosítás elengedhetetlen, mind a nyugalmi állapotban (data at rest), mind a mozgásban lévő adatoknál (data in transit). A legtöbb szolgáltató kínál beépített titkosítási megoldásokat, de lehetőség van harmadik féltől származó titkosítási eszközök használatára is. A hozzáférés-kezelés szintén kulcsfontosságú, biztosítva, hogy csak a jogosult felhasználók férhessenek hozzá a mentésekhez. A többfaktoros hitelesítés (MFA) használata erősen ajánlott.

A felhő alapú biztonsági mentések automatizálása jelentősen csökkenti az emberi hibák kockázatát és növeli a mentések megbízhatóságát.

Az automatizálás többféleképpen is megvalósítható. A szkriptek (pl. Python, PowerShell) segítségével ütemezett mentéseket lehet létrehozni, amelyek automatikusan feltöltik az adatokat a felhőbe. A legtöbb felhő szolgáltató kínál saját automatizálási eszközöket (pl. AWS Lambda, Google Cloud Functions, Azure Functions), amelyekkel eseményvezérelt mentéseket lehet létrehozni. Például, amikor egy fájl megváltozik a szerveren, automatikusan mentésre kerül a felhőbe.

A 3-2-1 szabály felhőben történő alkalmazásakor a következőket érdemes megfontolni:

- 3 példány az adatokból: Az eredeti adatok, egy helyi biztonsági mentés (pl. NAS) és egy felhőben tárolt mentés.

- 2 különböző adathordozó: Pl. szerver merevlemez és felhő tároló.

- 1 példány offsite: Ez a felhőben tárolt mentés.

A verziókövetés a felhő alapú mentések fontos része. Lehetővé teszi, hogy a korábbi verziókat is visszaállítsuk, ha például egy fájl megsérült vagy véletlenül törlődött. A szolgáltatók különböző verziókövetési szabályzatokat kínálnak, amelyek beállításával szabályozható, hogy mennyi ideig őrizzük meg a korábbi verziókat. A retenciós szabályok meghatározása elengedhetetlen a költségek optimalizálásához és a jogszabályi követelményeknek való megfeleléshez.

A visszaállítási tesztek rendszeres elvégzése elengedhetetlen annak biztosításához, hogy a mentések ténylegesen működnek és az adatok visszaállíthatók egy esetleges katasztrófa esetén.

A 3-2-1 stratégia alkalmazása kisvállalkozások számára: Költséghatékony megoldások, automatizálás, egyszerűsítés

A kisvállalkozások számára a 3-2-1 biztonsági mentési stratégia létfontosságú az adatok védelméhez. Ez a módszer segít minimalizálni az adatvesztés kockázatát egy esetleges hardverhiba, vírusfertőzés vagy egyéb katasztrófa esetén. A stratégia alapelve egyszerű: 3 másolat az adataidról, 2 különböző adathordozón, 1 másolat pedig a telephelyen kívül.

A költséghatékony megvalósítás érdekében a kisvállalkozások számos lehetőséget fontolóra vehetnek. Például, az első másolat lehet a helyi szerveren, a második egy külső merevlemezen, a harmadik pedig egy felhőalapú tárolási szolgáltatásban.

A felhőalapú mentés különösen fontos a telephelyen kívüli tároláshoz, mivel tűz, árvíz vagy lopás esetén is biztonságban tartja az adatokat.

Az automatizálás kulcsfontosságú a stratégia hatékony működtetéséhez. Automatikus mentési szoftverek használatával a vállalkozások minimalizálhatják a manuális beavatkozást, és biztosíthatják, hogy a mentések rendszeresen és megbízhatóan történjenek.

Az egyszerűsítés érdekében érdemes a mentési folyamatot a lehető legegyszerűbbé tenni. Például, ahelyett, hogy bonyolult mentési terveket készítenénk, fókuszáljunk a kritikus fontosságú adatok mentésére. A kevésbé fontos adatokat ritkábban vagy egyáltalán nem kell menteni.

A mentések tesztelése elengedhetetlen! Rendszeresen ellenőrizzük, hogy a mentések visszaállíthatók-e, így biztosítva, hogy vészhelyzet esetén valóban rendelkezésre állnak az adataink.

A 3-2-1 stratégia alkalmazása nagyvállalatok számára: Skálázhatóság, komplex rendszerek, megfelelőség

A 3-2-1 biztonsági mentési stratégia nagyvállalati környezetben való alkalmazása jelentős tervezést és gondosságot igényel a skálázhatóság, a komplex rendszerek támogatása és a megfelelőség biztosítása érdekében. A 3-2-1 szabály lényege, hogy három másolatot kell készíteni az adatokról, két különböző adathordozón tárolva, és egy másolatot a telephelyen kívül kell elhelyezni.

Nagyvállalatok esetében a skálázhatóság kritikus tényező. A biztonsági mentési megoldásnak képesnek kell lennie nagy mennyiségű adat kezelésére és a vállalkozás növekedésével együtt kell bővülnie. Ez magában foglalja a mentési infrastruktúra megfelelő méretezését, a hálózati sávszélesség optimalizálását és a hatékony adat deduplikációs technológiák alkalmazását.

A komplex rendszerek, mint például az adatbázisok, a virtuális gépek és a felhőalapú alkalmazások integrálása kihívást jelenthet. A 3-2-1 stratégia implementálása során figyelembe kell venni ezeknek a rendszereknek a speciális igényeit, és biztosítani kell a konzisztens és megbízható mentést. Például:

- Az adatbázisok esetében tranzakciós konzisztens mentéseket kell készíteni.

- A virtuális gépek esetében a teljes gépmentés vagy a fájlszintű mentés is alkalmazható.

- A felhőalapú alkalmazások esetében a felhőszolgáltató által biztosított mentési megoldásokat kell integrálni.

A megfelelőség, különösen a szigorú iparági szabályozásokkal rendelkező területeken, mint például a pénzügy vagy az egészségügy, kiemelt fontosságú.

A 3-2-1 stratégia alkalmazásának meg kell felelnie a releváns előírásoknak, mint például a GDPR (általános adatvédelmi rendelet) vagy a HIPAA (egészségbiztosítási átviteli és elszámoltathatósági törvény). Ez magában foglalja az adatok titkosítását, a hozzáférés-szabályozást és a mentési adatok megőrzésére vonatkozó szabályok betartását.

A telephelyen kívüli mentés különösen fontos a katasztrófa utáni helyreállítás szempontjából. Ez lehet egy másik adatközpont, egy felhőalapú tároló vagy egy biztonságos offline tároló. A telephelyen kívüli mentés biztosítja, hogy az adatok akkor is elérhetőek legyenek, ha a fő telephely megsérül vagy megsemmisül.

A biztonsági mentés automatizálása: Szoftverek, szkriptek, ütemezés

A 3-2-1 biztonsági mentési stratégia hatékonyságának kulcsa az automatizálás. Enélkül a manuális folyamatok időigényesek, hibalehetőségekkel terheltek, és nehezen skálázhatók. Az automatizálás lehetővé teszi, hogy a biztonsági mentések rendszeresen, megbízhatóan és minimális emberi beavatkozással készüljenek el.

Számos szoftver és szkript áll rendelkezésre a biztonsági mentések automatizálására. Ezek a megoldások eltérő funkcionalitással rendelkeznek, de a legtöbbjük képes:

- Teljes és inkrementális biztonsági mentések készítésére.

- Adatok tömörítésére a tárolási hely optimalizálása érdekében.

- Adatok titkosítására a biztonság növelése érdekében.

- Értesítések küldésére a mentési folyamat állapotáról.

Az automatizálás alapja a megfelelő ütemezés. A mentések gyakoriságát az adatok változásának gyakorisága és a helyreállítási idő célkitűzései (RTO) határozzák meg. Kritikus fontosságú adatok esetén a napi, vagy akár óránkénti mentés is indokolt lehet. Kevésbé fontos adatok esetén a heti mentés is elegendő lehet.

A hatékony automatizálás alapja a tesztelés. Rendszeresen tesztelni kell a visszaállítási folyamatot, hogy biztosak lehessünk abban, hogy a biztonsági mentések valóban használhatók vészhelyzet esetén.

A szkriptek rugalmasabb megoldást kínálnak, mivel lehetővé teszik a felhasználó számára, hogy pontosan meghatározza a mentési folyamatot. A szkriptek használhatók fájlok másolására, adatbázisok mentésére, vagy akár virtuális gépek klónozására is. A szkripteket gyakran a beépített operációs rendszer eszközökkel (pl. cron, task scheduler) ütemezik.

A felhőalapú biztonsági mentési szolgáltatások szintén kiválóan alkalmasak az automatizálásra. Ezek a szolgáltatások gyakran kínálnak automatikus mentési ütemezéseket, adattitkosítást és verziókövetést.

A biztonsági mentések tesztelése és ellenőrzése: Fontossága, módszerek, gyakoriság

A 3-2-1 biztonsági mentési stratégia hatékonyságának kulcsa a rendszeres tesztelés és ellenőrzés. Hiába rendelkezünk három példánnyal, két különböző adathordozón, és egy külső helyszínen tárolt mentéssel, ha a mentések valójában sérültek vagy nem visszaállíthatók.

A tesztelés célja annak biztosítása, hogy a mentési folyamat megbízhatóan működik, és az adatok visszaállíthatók a várt módon. Ez magában foglalja a teljes visszaállítási folyamat szimulálását, nem csak az egyes fájlok ellenőrzését.

A tesztelés módszerei változatosak lehetnek:

- Véletlenszerű visszaállítás: Néhány fájl vagy mappa véletlenszerű kiválasztása és visszaállítása.

- Teljes rendszer visszaállítás tesztkörnyezetben: A teljes rendszer visszaállítása egy elkülönített környezetben, hogy elkerüljük a termelési rendszer befolyásolását.

- Adatbázis integritás ellenőrzése: Az adatbázis mentések integritásának ellenőrzése speciális eszközökkel.

A biztonsági mentések tesztelésének gyakorisága a vállalat kritikus adatainak változási sebességétől és az üzleti folytonossági követelményektől függ.

Általánosságban a legalább negyedéves, de kritikus rendszerek esetében havi rendszerességű tesztelés javasolt. A tesztelési folyamat részeként dokumentálni kell az eredményeket, és rögzíteni kell a felmerülő problémákat, valamint a javításukra tett intézkedéseket.

Ne feledjük, hogy a sikeres biztonsági mentési stratégia nem csak a mentésről szól, hanem a biztonságos visszaállításról is. Ennek garantálása érdekében a tesztelés elengedhetetlen.

A helyreállítási terv készítése: Lépések, felelősségi körök, dokumentáció

A 3-2-1 biztonsági mentési stratégia nem csupán az adatok másolásáról szól, hanem a hatékony helyreállítási tervről is. A terv kulcsfontosságú eleme a lépések pontos meghatározása. Először is, azonosítani kell a kritikus rendszereket és adatokat, amelyek helyreállítása prioritást élvez. Ezt követően részletesen dokumentálni kell a helyreállítási folyamatot, lépésről lépésre.

A helyreállítási tervben egyértelműen rögzíteni kell a felelősségi köröket. Ki felelős az adatok visszaállításáért? Ki koordinálja a folyamatot? Ki kommunikál a felhasználókkal és a vezetőséggel? Ezek a kérdések egyértelmű válaszokat kell, hogy kapjanak. Minden felelősnek pontosan tisztában kell lennie a feladataival és a hatáskörével.

A sikeres helyreállítási terv alapja a részletes és naprakész dokumentáció.

A dokumentáció tartalmazza:

- A biztonsági mentések helyét és típusát (teljes, differenciális, inkrementális).

- A helyreállítási eljárásokat, beleértve a szükséges szoftvereket és eszközöket.

- A kapcsolattartási adatokat a felelős személyekhez.

- A tesztelési eredményeket, amelyek igazolják a terv hatékonyságát.

A helyreállítási tervet rendszeresen tesztelni kell. A tesztelés során szimuláljuk a különböző katasztrófahelyzeteket (pl. szerverhiba, vírusfertőzés) és ellenőrizzük, hogy a terv megfelelően működik-e. A tesztelés során feltárt hiányosságokat ki kell javítani, és a dokumentációt frissíteni kell. A tesztelés gyakorisága függ a vállalat méretétől és a kritikus adatok fontosságától.

A helyreállítási tervet rendszeresen felül kell vizsgálni és frissíteni. A vállalati környezet folyamatosan változik, ezért a tervnek is lépést kell tartania ezekkel a változásokkal. Új rendszerek bevezetése, szoftverfrissítések vagy szervezeti átalakulások mind befolyásolhatják a helyreállítási folyamatot.

A helyreállítási idő (RTO) és a helyreállítási pont (RPO) meghatározása: Üzleti szempontok, prioritások

A 3-2-1 biztonsági mentési stratégia hatékony alkalmazásához elengedhetetlen a helyreállítási idő (RTO) és a helyreállítási pont (RPO) pontos meghatározása. Ezek az értékek nem technikai paraméterek, hanem üzleti követelmények, melyeket a vállalkozás prioritásai és kockázattűrése határoznak meg.

Az RTO azt mutatja meg, hogy mennyi ideig állhat a rendszer mielőtt az üzletmenet jelentős károkat szenvedne. Minél kritikusabb egy alkalmazás, annál rövidebb RTO-ra van szükség. Például egy webshop esetében a kiesés percek alatt komoly bevételkiesést okozhat, ezért itt az RTO-nak nagyon rövidnek kell lennie. Ezzel szemben egy kevésbé fontos belső rendszer esetében az RTO lehet hosszabb, akár órák vagy napok.

Az RPO pedig azt határozza meg, hogy mennyi adatvesztést engedhet meg a vállalat. Ez az időtartam a legutolsó biztonsági mentés és a hiba bekövetkezte közötti időt jelenti. Ismételten, a kritikus rendszereknél az RPO-nak nagyon rövidnek kell lennie, akár percekben mérve, hogy minimalizáljuk az adatvesztést. A kevésbé fontos adatok esetében az RPO lehet hosszabb, például egy nap.

A helyes RTO és RPO meghatározása kulcsfontosságú a 3-2-1 stratégia megfelelő implementálásához, mivel ezek az értékek diktálják a biztonsági mentések gyakoriságát, a tárolási megoldások típusát és a helyreállítási eljárások komplexitását.

A 3-2-1 stratégia keretében az RTO és RPO befolyásolja például, hogy a harmadik, offsite mentés milyen gyakran frissül. Ha rövid RTO és RPO szükséges, akkor a harmadik mentésnek is gyakran kell szinkronizálódnia, ami magasabb költségekkel járhat.

Az RTO és RPO értékek meghatározásakor figyelembe kell venni a különböző üzleti területek prioritásait. Egy pénzügyi osztálynak valószínűleg rövidebb RTO-ra és RPO-ra lesz szüksége, mint egy marketing osztálynak. Ezért fontos, hogy a meghatározás egy átfogó üzleti hatáselemzés (BIA) alapján történjen.

A biztonsági mentések titkosítása: Adatvédelem, megfelelőség, kulcskezelés

A 3-2-1 biztonsági mentési stratégia kulcsfontosságú eleme az adatok védelme, amely a biztonsági mentések titkosításával érhető el. Ez a titkosítás elengedhetetlen az adatvédelmi előírásoknak való megfeleléshez, mint például a GDPR, HIPAA, vagy más iparági szabványok.

A titkosítás nem csupán az illetéktelen hozzáférést akadályozza meg, hanem a véletlen adatvesztés vagy ellopás esetén is védelmet nyújt. Ha a biztonsági mentés titkosított, az adatok értéktelenek maradnak a jogosulatlan felhasználó számára.

A titkosítási folyamat során kritikus a kulcskezelés. A titkosítási kulcsok biztonságos tárolása és kezelése kiemelt fontosságú. Ha a kulcsok elvesznek vagy kompromittálódnak, a titkosított adatokhoz való hozzáférés is elveszhet, vagy illetéktelen kezekbe kerülhet.

A kulcskezelési stratégiának tartalmaznia kell:

- A kulcsok rendszeres cseréjét.

- A kulcsokhoz való hozzáférés korlátozását.

- A kulcsok biztonságos tárolását, például hardveres biztonsági modulok (HSM) használatával.

A titkosítási kulcsok kezelése ugyanolyan fontos, mint maga a titkosítás. A gyenge kulcskezelés alááshatja a titkosítás előnyeit.

A biztonsági mentések titkosítása többrétegű megközelítést igényel. Ez magában foglalja a nyugalmi állapotban lévő adatok (data at rest) és a mozgásban lévő adatok (data in transit) titkosítását is. A nyugalmi állapotban lévő adatok titkosítása a tárolóeszközökön, míg a mozgásban lévő adatok titkosítása a biztonsági mentések átvitele során történik.

A megfelelő titkosítási módszer kiválasztása a vállalkozás egyedi igényeitől és kockázataitól függ. Számos titkosítási algoritmus létezik, például az AES, amely széles körben elterjedt és biztonságosnak tekintett.

A biztonsági mentések verziózása: Visszaállítási pontok, adatvesztés minimalizálása

A 3-2-1 biztonsági mentési stratégia egyik kulcseleme a biztonsági mentések verziózása. Ez azt jelenti, hogy nem csak egyetlen biztonsági másolatot készítünk adatainkról, hanem több, különböző időpontokban készült verziót is megőrzünk. Ennek célja az adatvesztés minimalizálása és a rugalmas visszaállítási lehetőségek biztosítása.

A verziózás lehetővé teszi, hogy visszatérjünk egy korábbi, még hibátlan állapotba. Képzeljük el, hogy egy fájlt véletlenül törlünk, vagy egy vírusfertőzés korruptálja adatainkat. Ha csak egyetlen biztonsági másolatunk van, és az is sérült, elveszítettük adatainkat. A verziózás azonban megoldást kínál: kiválaszthatjuk a legutolsó, még ép verziót, és azt állíthatjuk vissza.

A verziózás nem csak a katasztrófák elhárításában segít. Hasznos lehet a mindennapi munkában is. Például, ha egy dokumentumban hibát vétünk, és nem tudjuk, hogyan javítsuk ki, egyszerűen visszaállíthatjuk a korábbi verziót.

A megfelelő verziózási stratégia kulcsfontosságú az adatvesztés minimalizálásához és a gyors helyreállításhoz.

A verziók számát és a megőrzési idejüket gondosan kell megválasztani. Túl kevés verzió esetén nem lesz elegendő visszaállítási pontunk. Túl sok verzió esetén pedig feleslegesen foglaljuk a tárhelyet. A megfelelő egyensúly megtalálása az adott üzleti igényektől függ.

A verziózás megvalósítható különböző módszerekkel. Használhatunk automatikus biztonsági mentési szoftvereket, amelyek rendszeresen készítenek verziókat adatainkról. De manuálisan is létrehozhatunk verziókat, például fájlok másolásával és átnevezésével.